トロイの木馬 の正体とその除去方法

トロイ (またはトロイの木馬) は、目標の PC システムに感染し、その上で悪意のあるアクティビティを引き起こすために使われる、悪意のある PC プログラムです。通常、そのようなプログラムは個人情報を盗み、他のウィルスを拡散し、また単に PC のパフォーマンスを低下させるために使われます。さらに、ハッカーはそれらを使って感染した PC に承認を得ずにアクセスし、ファイルを感染させてシステムを破壊することができます。トロイの木馬は PC に感染するとすぐに被害者から隠れようとします。トロイは通常のウィルスと大変よく似ていますので、検出するのが極めて難しいのです。だからこそ評判の良いアンチ・スパイウェアが必要になるわけです。本来、トロイは自力で広まるようには意図されていません。しかし、最近のバージョンには自身を広めることができる追加コンポーネントが含まれています。それぞれのトロイの木馬のアクティビティはその作成者の意図によって異なります。

システムに感染するために使われる方法

トロイの一部は、自力で広まり、ユーザーの承認を得ずにシステムに感染することができます。その他の場合は、通常のソフトウェアと同様に手動でインストールされることになります。実際、そのようなパラサイトがシステムに侵入するには、主に次の 5 つの方法が取られています。

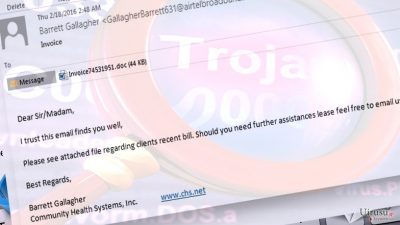

- トロイの多くは、Eメールのメッセージ、ファイル共有ネットワーク、またオンライン・チャット (ICQ、AIM また IRC など) の手を借りて配布されます。便利な添付ファイルやインスタント・メッセージ、Eメール内のリンク、またピア・ツー・ピアのアプリの添付ファイルなどの形でやってきます。これらのトロイには疑いを持つことのないような名前が付けられているため、ユーザーはついうっかりそれを開いてしまうのです。そのようなメッセージを開くと、トロイの木馬がシステムに自らをこっそりとインストールしてしまうのです。

- トロイの一部はウェブ・ブラウザの脆弱性 に乗じてシステムに侵入してきます。これらの作成者は悪意のあるコードが満載の危険なウェブサイトを運営したり、危険な広告ポップアップを配布したりするのです。ユーザーがそのようなサイトにアクセスしても、あるいはそのようなポップアップをクリックしても、有害なスクリプトが直ちにパラサイトをインストールします。こういった脅威は何らかの設定ウィザードやダイアログ、また警告などを一切表示しないため、ユーザーは怪しいものに気付くことができないのです。

- トロイは、ウィルスやワーム、バックドア、またスパイウェアの場合もあるのですが、これらによってインストールされる場合があります。これらはユーザーの承認や同意なくシステムに入り込み、感染した PC を使うすべての人に影響を与えます。一部の脅威は、ソフトウェアのインストールができるだけの権限を持っている悪意のある PC ユーザーによって手動でインストールされる場合があります。僅かですが、ある特定のセキュリティ上の脆弱性を利用してリモート・システムを悪用して広まることのできるトロイも存在しています。

- 一部のトロイは、特定のアプリ に組み込まれてしまっています。合法的なプログラムであっても、例えばリモート・アクセス機能のような文書化されていない機能が付いている場合があります。攻撃してくる側には、システムに不正に侵入したり特定のプログラムの操作を乗っ取ったりする能力を瞬時に、かつ完全に掌握するために、そのようなソフトウェアをインストールさせて PC を接続する必要があるのです。

トロイの木馬によって引き起こされるアクティビティ

ほとんどのトロイの木馬は、次のようなアクティビティを行うことができます:

- ファイルや重要なシステム・コンポーネント、またインストール済みアプリに対し、感染、破壊、および上書き行為を行います。さらに、重要なファイルを削除したり、ハード・ディスクをフォーマットしたりして、システム全体を破壊することができます。

- クレジット・カード番号などの財務データ、ログイン名、パスワード、大切な個人ドキュメント、またその他ユーザーの重要な情報などを盗みます。

- ユーザーや、キーボードから入力する打鍵を追跡します。トロイの木馬は、さらに、スクリーンショットを撮影し、特定の情報を盗むといったアクティビティも開始することができます。

- 収集した全データを予め決められている Eメール・アドレスに送信し、予め決められている FTP サーバー経由でアップロードしたり、バックグランドのインターネット接続を介してリモート・ホストに転送したりします。

- バックドアをインストールしたり、自らのコンポーネントをアクティブにして、リモートのアタッカーが感染した PC を操作できるようにします。

- 他の危険なパラサイトを投下します。

- 特定のリモート・ホストに対する DoS 攻撃 (サービスの拒否)、またその他のネットワーク攻撃を行ったり、予め決められている PC をオーバーフローさせるために、過剰な量の Eメール・メッセージを送信します。

- 悪意のある人物により様々な違法な目的のために使用される隠し FTP サーバーをインストールします。

- アンチ・ウィルスやアンチ・スパイウェア、その他のセキュリティ関連のソフトウェアを終了します。トロイの木馬はさらに、重要なシステム・サービスを無効にすることにより標準のシステム・ツールが実行できないようにすることができます。

- ユーザーが評判の良いウェブサイトやセキュリティ関連のリソースにアクセスできないようにします。

- 無用な商用広告やポップアップを表示します。

- インターネット接続を繋がりにくくして、PC のスピードを低下させます。さらにシステムのセキュリティを落とし、不安定にさせます。

トロイの木馬の例

トロイの木馬は何千種類もあります。以下の例では、これらがいかに有害であるかを示しています。

Trojan.Cryptolocker はトロイであり、Cryptolocker や Cryptowall と呼ばれる大変危険なウィルスを広めるために使われてきました。このトロイはさらに、偽のアンチ・スパイウェア・プログラムやバックドア、また同様の脅威など、他のマルウェアを配布するためにも使われていると考えられています。PC がウィルスに感染している可能性がるという偽のセキュリティ・メッセージを出すことで広まっています。ユーザーがそのようなメッセージをクリックすると、このトロイがシステムに侵入し、ひっそりとランサムウェアをインストールします。さらに、システムをブロックし、被害者のデスクトップに偽の警告メッセージを表示させます。この脅威は、Eメールの便利な添付ファイルとして、また Java や Flash Palyer の更新を申し出るポップアップとしてあなたの PC にダウンロードされます。

Trojan.ZeroAccess もまた大変危険なトロイの木馬で、別名 max++ としても知られています。このトロイには多くのバージョンがあり、どれもが同じ目的、すなわち個人情報を盗む目的を持っています。この目的のために、これらは被害者のあらゆる打鍵を記録し、連続してスクリーンショットを撮影することもできます。このトロイは通常、危険なウェブ・ページ、あるいはピア・ツー・ピアのネットワークなどのさまざまなインターネット・リソースに潜り込み、直ちに動き始めます。

12Trojan.Win32.Krepper.ab は大変危険で極めて破壊的なパラサイトであり、あなたの PC の安定性に重大な問題を引き起こすことができます。通常、危険なインターネット・リソースやファイル共有ネットワーク、またオンライン・チャットからシステムに侵入します。バックグランドでひっそりと動作し、特定の日付になって本体を実行するのを待っています。特定の日になると、Krepper ウィルスは Windows のレジストリに悪さを仕掛け、いくつか重要なシステム・フォルダを削除し、他の破壊的な行為を開始します。このパラサイトは対象となる PC にインストールされているアンチ・ウィルス・ソフトウェアを検出し、終了して、その実行を完全に無効にしてしまいます。さらに、このトロイはさまざまな悪意のあるサーバーに接続し、他の有害なパラサイトをそこからダウンロードすることができます。

トロイの木馬や他のサイバー脅威の除去

トロイは通常の PC ウィルスと同じ方法で動作するため、信頼のおけるセキュリティ・ソフトウェアを利用して PC から除去すべきです。トロイは決して手動で除去しようと思ってはいけません。なぜなら、PC に重大な問題を引き起こし、システムにダメージを与えることになるからです。システムを正しくスキャンして、PC 上にある怪しいコンポーネントを全て見つけ出すには、次のうちいずれかをインストールする必要があります: FortectIntego、SpyHunter 5Combo Cleaner。これらはいずれも、さまざまなトロイやそのコンポーネントを検出する能力があることが証明されています。

ご注意いただきたいのは、最先端のスパイウェア除去ツールを使っても特定のトロイを除去できない場合があるということです。これらの脅威はどれもが常に更新され、アンチ・スパイウェア・ソフトウェアの開発者が発見する前に更新されている場合があるからです。これらの推奨ツールのどれかを使って PC を修復することができなかった場合、いつでも弊社のチームにお問い合わせください。

データベースに追加された最新のウィルス

Roblox ウィルスとは

VBS:Malware-genを取り除く

Cloudnet ウィルスを消去する

情報の更新日 2016-03-23