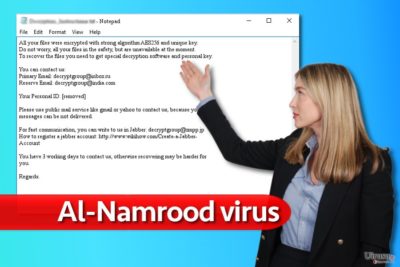

Al-Namrood ウィルスを除去する (2017年4月月更新済み) - ウイルスリムーバルインストラクション

Al-Namroodウイルス削除方法

Al-Namrood ランサムウェア・ウィルスとは?

2017 年、Al-Namrood ウィルスの新バージョンが被害者を攻撃

Al-Namrood ウィルスがインターネットに現れた時、これがランサムウェア作成者間の競争でこれほど長く残ると予想した人はほとんどいませんでした。ハッカーは独自の興味に基づいてランサムウェアに名前をつける傾向がありますが、今回彼らは自らのウィルスにサウジアラビアのブラックメタル音楽のバンド名 を使って名付けることを選びました。すでに Batman_good@aol.com、NoobCrypt、また Jigsaw ランサムウェア といった類似のファイル暗号化タイプのウィルスのケースが報告されています。Al-Namrood ランサムウェアの起源と言えば、Apocalypse ランサムウェア・ウィルスのあらゆる亜種を作成したのと同じ一団によって開発されたと見られています。AI-Namrood の最初のバージョンを元にしたバージョンが 2 つほどあり、Al-Namrood 2.0 はその一例ですが、他にも互いにさほどの差もないものの別々の連絡先情報を提供しているバージョンがあります。例えば、あるランサムウェアは Jabber XMPP メッセージング・サービスの cryptservice@jabber.ua、decryptgroup@xmpp.jp、さらには decryptioncompany@inbox.ru、fabianwosar@inbox.ru、decryptgroup@india.com といったメール・アドレス経由で犯罪者に連絡を取るように指示しています。つまり、それぞれの新しいランサムウェアは脅威をより揺るぎないものにする複雑度の増した機能を保持 しているのです。しかし、このサイバー脅威が身に降り掛かったら、AI-Namrood は速やかに除去することができるため、パニックになる必要はありません。FortectIntego を使ってこの手順をスピード・アップされることをお勧めします。何らかのマルウェア除去プログラムを実行する前に、本記事末尾に掲載されている Al-Namrood 除去ガイドをお読みください。

従来のファイル暗号化タイプのマルウェアに倣い、現在のウィルスも同じ配布チャネルを使用していると見られています。ひとたび端末に潜り込むことに成功すると 、幅広いレンジのファイルをこっそりと探し始めます。次のようなファイル拡張子を破壊する傾向があります:

1cd, dbf, dt, cf, cfu, mxl, epf, kdbx, erf, vrp, grs, geo, st, pff, mft, efd, 3dm, 3ds, rib, ma, sldasm, sldprt, max, blend, lwo, lws, m3d, mb, obj, x, x3d, movie.byu, c4d, fbx, dgn, dwg, 4db, 4dl, 4mp, abs, accdb, accdc, accde, accdr, accdt, accdw, accft, adn, a3d, adp, aft, ahd, alf, ask, awdb, azz, bdb, bib, bnd, bok, btr, bak, backup, cdb, ckp dsk, dsn, dta, dtsx, dxl, eco, ecx, edb, emd, eql, fcd, fdb, fic, fid, fil, fm5, fmp, fmp12, fmpsl, fol, fp3, fp4, fp5, fp7, fpt, fpt, fzb, fzv, gdb, gwi, hdb, his, ib.

つまり、この仮想脅威によってユーザーのあらゆる文書、音声、動画、および画像ファイルが脅かされているわけです。従来採用されて来た AES 暗号化アルゴリズムを利用して、ランサムウェアは静かにファイルを暗号化します。その結果、ユーザーはそれらにアクセスできなくなり、それらには .namrood、.access_denied、.unavailable、.disappeared といった拡張子のうちのどれかが 1 つ付加されているのを見つけるでしょう。Read_Me.txt や Decrypt_me.txt と呼ばれる身代金メモですが、よくあるように、サイバー犯罪者が被害者に対してロックされたデータと引き換えにお金を支払うように指示しています。しかし、少なくともマルウェアのアナリストにより作成される AI-Namrood の復号ツールを試すまでは、サイバー犯罪者にお金を支払うことはお勧めできません。身代金を支払うというのはランサムウェアの攻撃に対峙する際の最後の手段であり、そのファイルの損失が仕事やその他の領域で破滅的な結果に繋がる場合にのみなされるべきです。サイバー犯罪者は必ずしも復号ソフトを提供してくれるわけではないことに留意してください。それは彼ら次第であり、身代金を支払ったという事実は彼らにとって何ら慈悲の心を喚起されるものではないということです。

2016 年 12 月更新: 新しいバージョンがお目見え

Al-Namrood 2.0 ランサムウェア・ウィルスは極く最近になって仮想世界に打って出てきました。ご先祖様のやり方に倣ってユーザーの個人データを AES-256 アルゴリズム でロックします。この暗号化手法のエッセンスはブロック暗号を複数サイクル実行するところにあります。ですから、数字 1 つが変わっても完全に異なる復号キーとなるわけです。詐欺師はこの機能を利用して被害者に 10 ビットコインを支払うよう要求していますが、これは 6000 USD に相当します 。そのような馬鹿げた要求額に、送金など考えられるはずがありません。詐欺師は decryptgroup@xmpp.jp というメール・アドレスを示して公式なコミュニケーションが行えるようにしています。しかし、いかにお人好しに 10 ビットコインを支払ったとしても、ファイルを取り戻せる期待は不毛なものとなるのです。除去ステップに進みましょう。

2017 年 4 月更新: Al-Namrood 2.0 ウィルスが別のメールを使用、新たな攻撃媒介が予想される

Al-Namrood はこれまでのところ、さほど顕著なウィルスの 1 つとは言えませんでした。しかし、徐々に進化し、時折新しいバージョンを目にすることがあります。最近になって、弊社の専門家が Crypt32@mail.ru ウィルス と呼ばれるランサムウェアを見つけました。このマルウェアのサンプルが見つかったのが 4 月で、これは暗号化したデータに長いストリングのファイル名を付加します。暗号化されたファイルの名前の構成例をあげると、[元の_ファイル名].ID-[任意の 8 文字+被害者の国コード[Crypt32@mail.ru].[任意の 14 文字] となります。明らかに、このランサムウェアは新しいファイル拡張子に連絡先のメール・アドレスを挿入しており、さらに元のファイル名を破壊しています。前のバージョンと同じく、これも RDP 攻撃とスパムにより拡散されています。しかし、ランサムウェアの配布者は、例えば最近の例では Skype (Skype ウィルス 参照) などの人気のソフトウェアを経由して 広告ネットワークのハイジャックや被害者に対するマルウェアの押し付け に成功していることから、弊社ではユーザーに対し特別な注意を促すと共に、インターネット閲覧中に目の前に飛び出してくる怪し気な広告を決してクリックしないように強くお勧めいたします。どうぞよく気を付けて、怪しいソフトウェア更新プログラムのインストールに同意しないでください。なぜなら、この所ランサムウェアの配布者はそうやって数多くの被害者を騙し、PC にランサムウェアをインストールさせているからです 。

配布方法

Al-Namrood マルウェアはサイバー世界におけるその地位を確実なものにしている他の悪名高いランサムウェアの伝統を踏襲しているため、スパムやマルバタイジング、また RDP 攻撃 (これはリモートのデスクトップ・サービスが有効になっているサーバーをターゲットにする傾向があります) など他の手法を含む従来の手口で拡散されています。RDP サービスに馴染みのある方は、強力なパスワードを使用していること、全てのソフトウェアを最新版に更新していること、また理想的にはあらゆる機会にデータのバックアップを作成することを確認してください。

スパムと言えば、ハッカーは詐欺的なブラウザ・ハイジャッカーやアドウェアから取得したユーザーの個人データを使用して直接被害者にコンタクトして来る可能性があることをお伝えすべきでしょう。明らかに、そこに書かれてきるユーザーの名前を見つけると、すぐに興味を引こうとしてくるでしょう。しかし、感染性の添付ファイルを閲覧すると、パンドラの箱を開けることになりかねません。偶発的に Al-Namrood ハイジャッカーをアクティブにしてしまうだけでなく、いろいろな小さなウィルスを端末に入れてしまうことにもなるでしょう。このような場合、メールを読む際に警戒心と注意を動員しましょう。そのメールの送信元と思われる企業に電話をかけたり、検索エンジンを使って送信者についての情報を探したりするなど、必ず自分で送信元を確認できるはずです。

Al-Namrood ランサムウェアはどれくらいで除去できるの?

このマルウェアの場合、被害者の方には時間を節約するために自動的に Al-Namrood を除去されるようお勧めします。それには FortectIntego や Malwarebytes がご利用いただけます。どちらのユーティリティもランサムウェアとの戦いを助けてくれますし、完全に駆除してくれます。Al-Namrood ウィルスを完全に除去して初めて、データ復元の可能性を探ることができるのです。この点に関しては、弊社のお勧め事項をお読みください。最後に、トレント共有サイトはファイル暗号化タイプのマルウェアの温床になっていますので、ご使用をお控えください。さらに、メールが偽物か本物かが良く分からない場合は、スパムの添付物を開いてはいけません。新しいアプリのレビューを読むことも、それらをインストールする前に役に立つでしょう。

手動 Al-Namroodウイルス削除方法

ランサムウェア: セーフモードにおける手動によるランサムウェアの駆除

重要です! →

一般的な PC ユーザーの方には手動による駆除ガイドはやや難しく感じられるかもしれません。正しく実行するためには IT に関する詳しい知識が求められ (重要なシステムファイルが削除され、あるいは破損した場合、Windows 全体の感染に繋がる恐れがあります)、さらに完了までに何時間もかかる場合があります。そこで、上述の自動的なメソッドの使用を強くお勧めします。

ステップ 1。「セーフモードとネットワーク」に移動する

手動によるマルウェアの駆除はセーフモード環境で行うのが最適です。

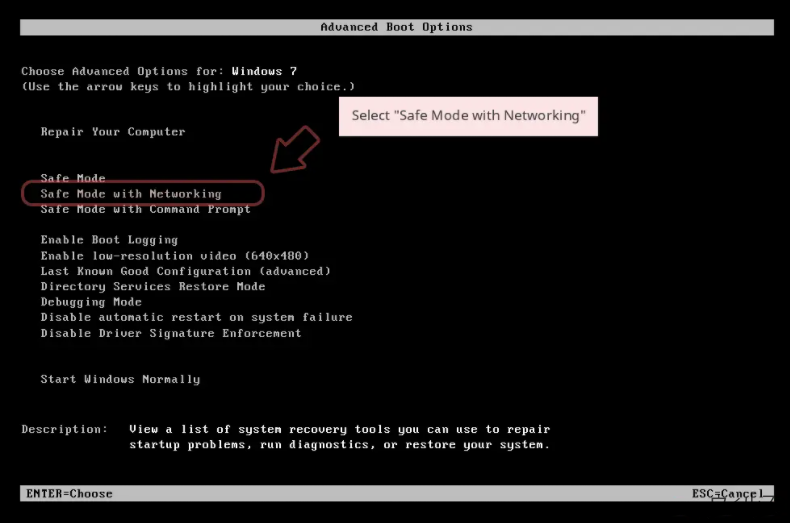

Windows 7 / Vista / XP

- スタート > シャットダウン > 再起動 > OK の順にクリックします。

- PC がアクティブになったら「詳細ブートオプション」ウィンドウが表示されるまで F8 ボタンを複数回押します (機能しない場合は F2、F12、Del などを押してみてください – マザーボードのモデルにより異なります) 。

- リストでセーフモードとネットワークを選択します。

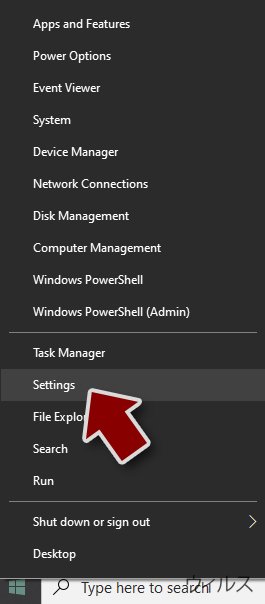

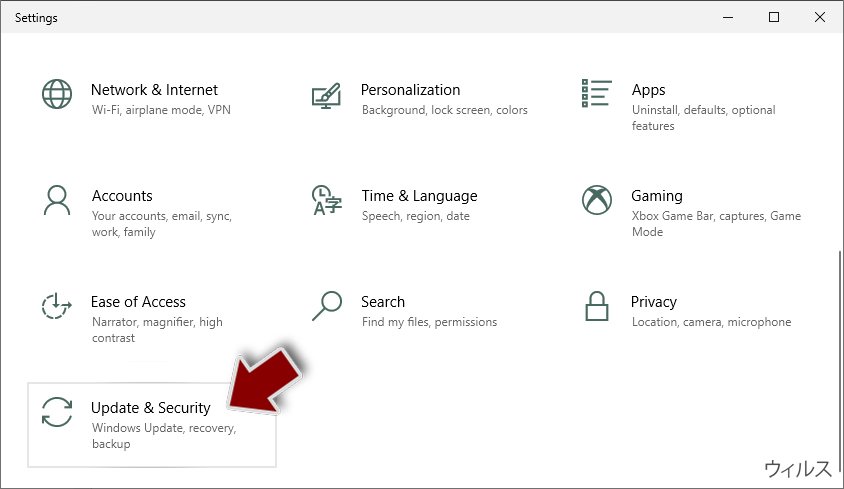

Windows 10 / Windows 8

- スタートボタンをクリックして設定を選択します。

- スクロールダウンして更新とセキュリティを選択します。

- ウィンドウの左側で回復を選択します。

- 今度はスクロールダウンしてPCの起動をカスタマイズするを見つけます。

- 今すぐ再起動をクリックします。

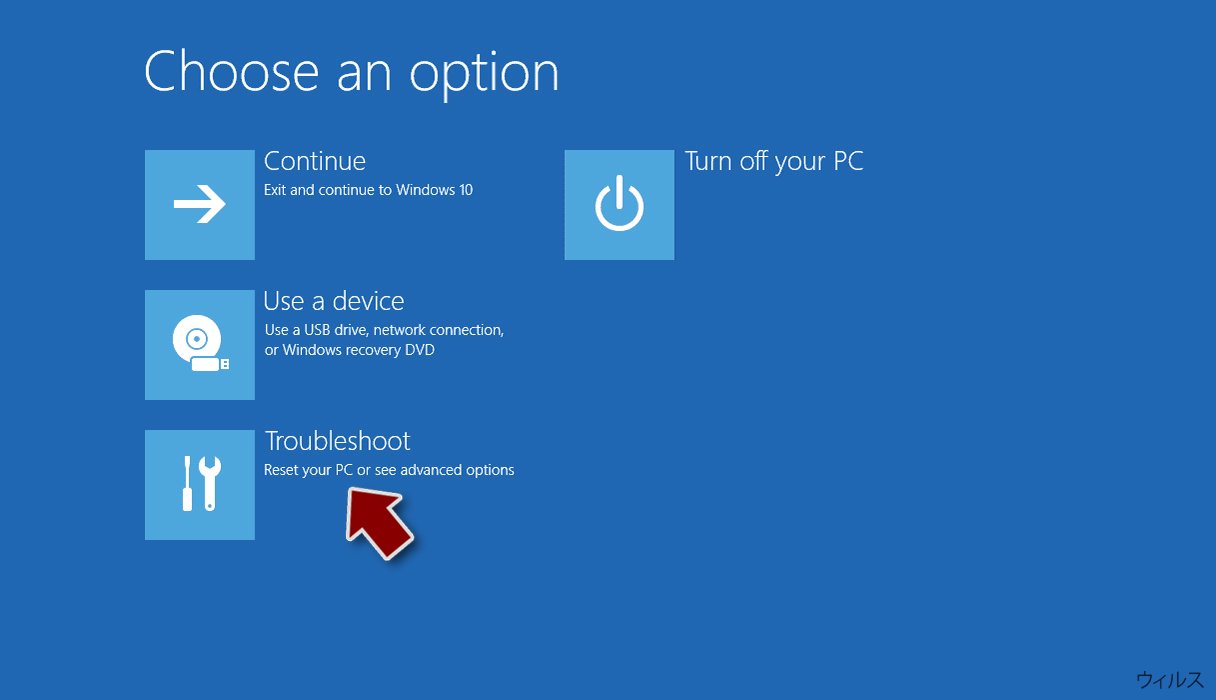

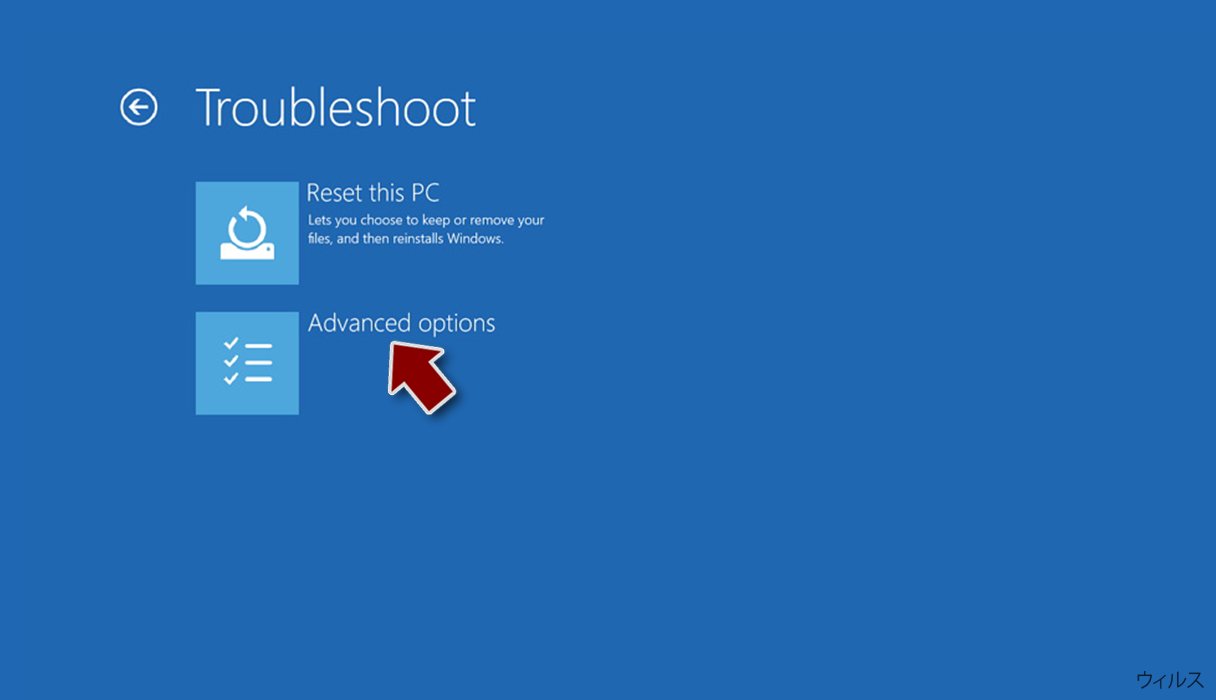

- トラブルシューティングを選択します。

- 詳細オプションに移動します。

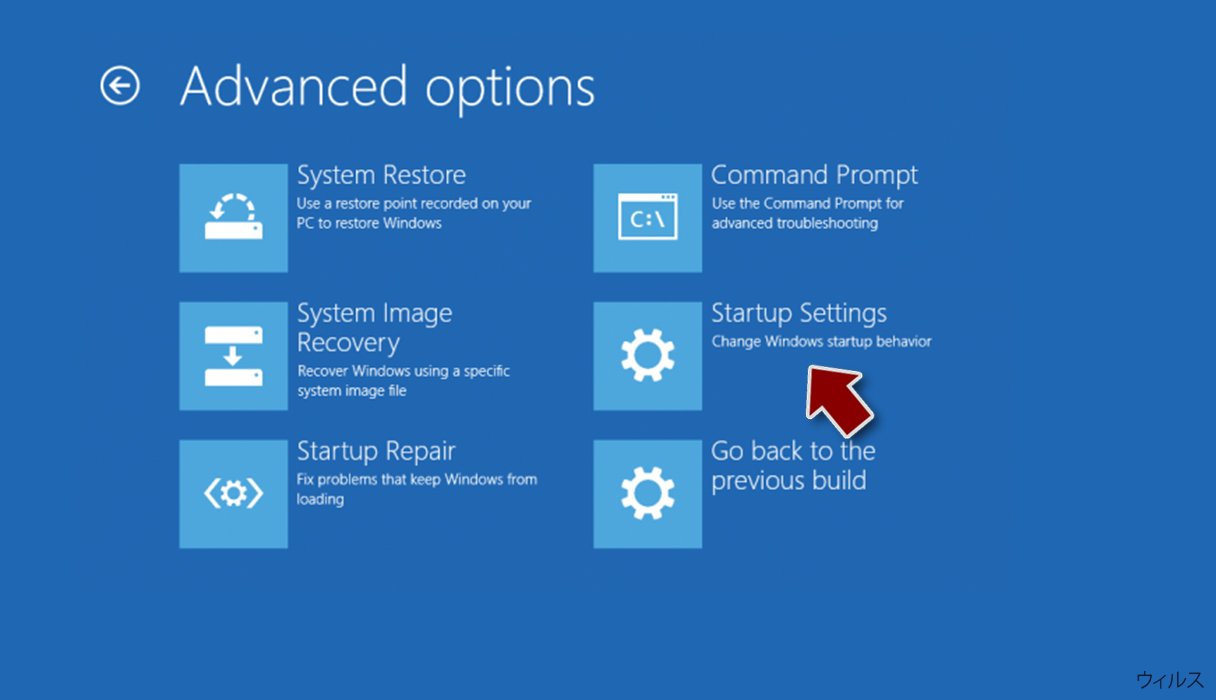

- スタートアップ設定を選択します。

- 再起動を押します。

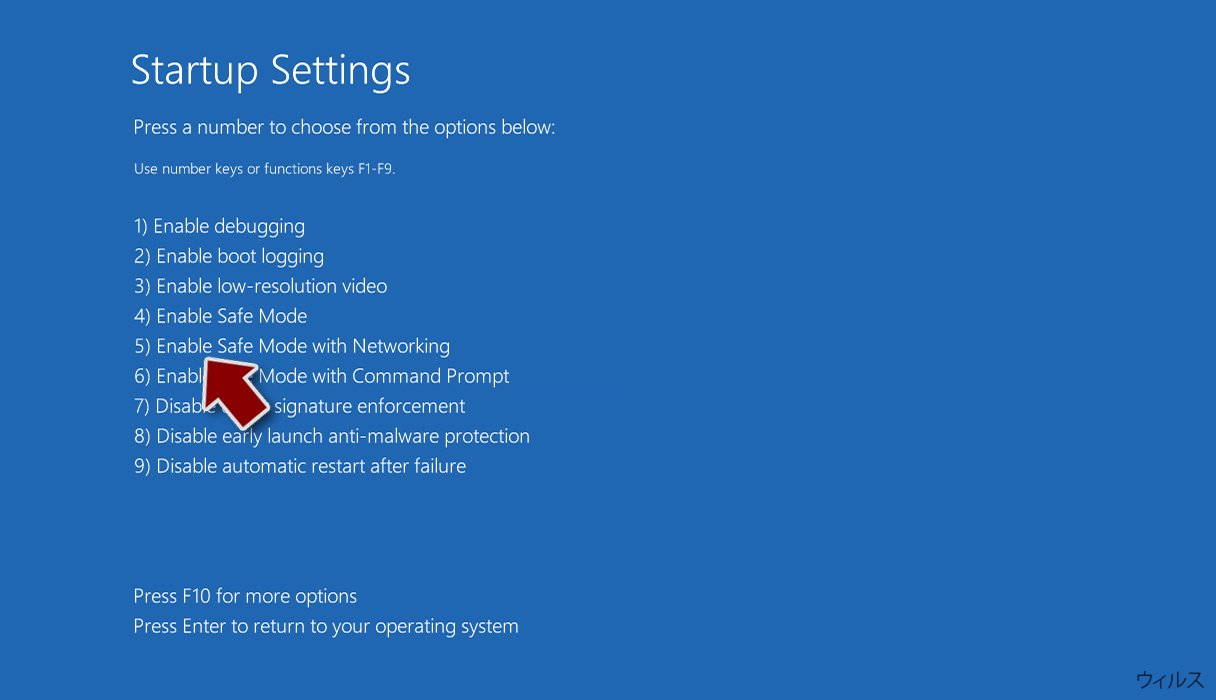

- ここで 5 を押すか、5) セーフモードとネットワークを有効にするをクリックします。

ステップ 2. 怪しいプロセスをシャットダウンする

Windows タスクマネージャーはバックグラウンドで稼働しているプロセスをすべて表示できる便利なツールです。マルウェアがプロセスを実行している場合は、それをシャットダウンしなければなりません:

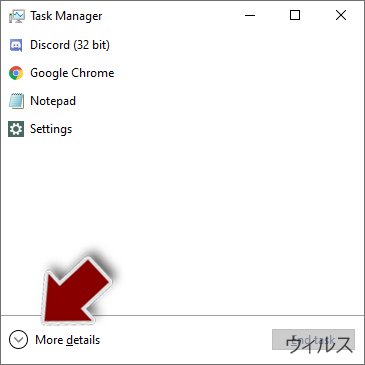

- キーボードの Ctrl + Shift + Esc を押して Windows タスクマネージャーを開きます。

- 詳細をクリックします。

- バックグラウンドプロセスセクションまでスクロールダウンし、怪しいものを探します。

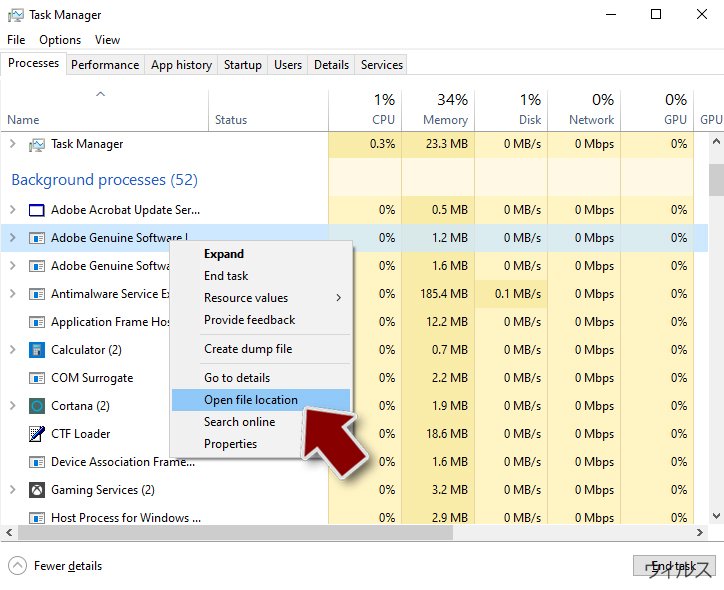

- 右クリックしてファイルの場所を開くを選択します。

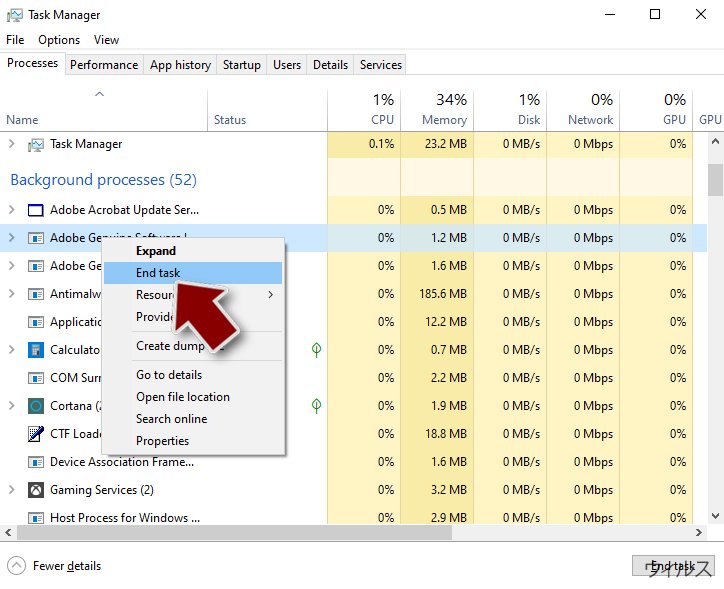

- プロセスに戻り、右クリックしてタスクの終了を選択します。

- 有害なフォルダのコンテンツを削除します。

ステップ 3. プログラムスタートアップをチェックする

- キーボードで Ctrl + Shift + Esc を押して Windows タスクマネージャーを開きます。

- スタートアップタブに移動します。

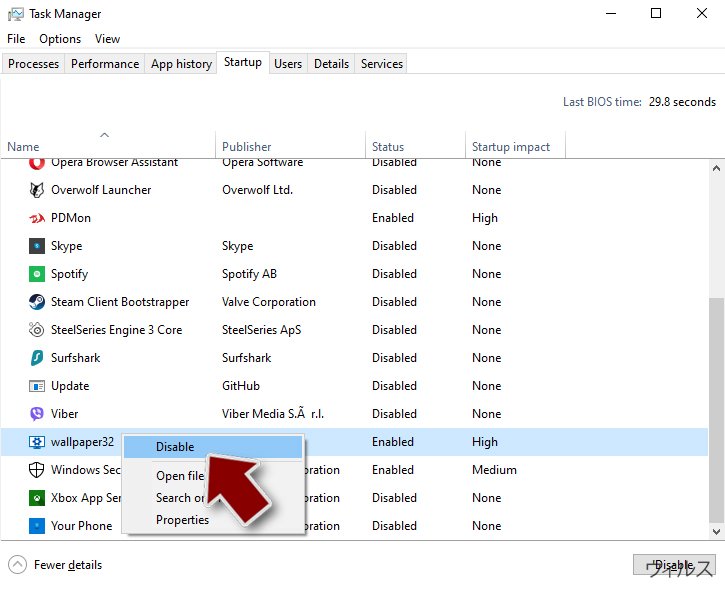

- 怪しいプログラムの上で右クリックして無効化を選択します。

ステップ 4. ウィルスファイルを削除する

PC の中で、あちらこちらにマルウェア関連のファイルが見つかることがあります。以下はその見つけ方のヒントです:

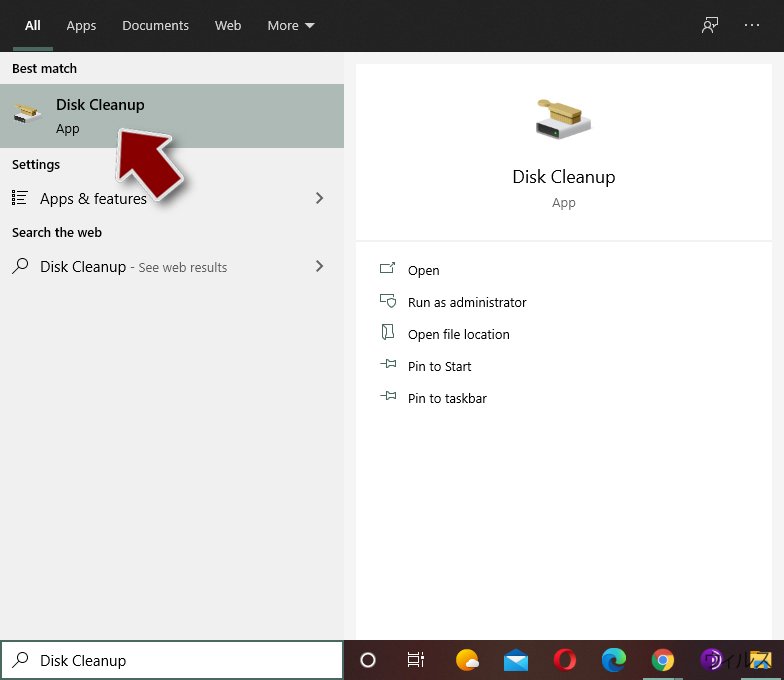

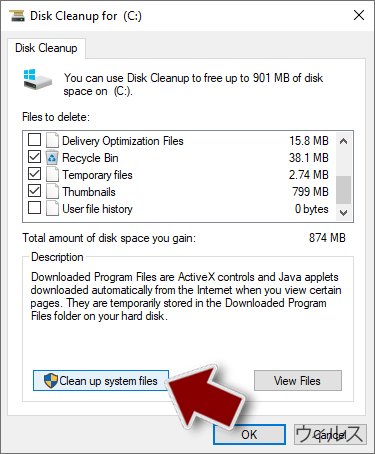

- Windows の検索ボックスにディスククリーンアップと入力して Enter を押します。

- クリーンアップするドライブを選択します (既定により C: がメインのドライブで、有害なファイルはここにありそうです)。

- 削除するファイルリストをスクロールして以下を選択します:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - システムファイルのクリーンアップを選択します。

- 他にも以下のフォルダ内に隠れている有害なファイルを探してみてください (Windows 検索ボックスで以下のエントリを入力して Enter を押します):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

終了したら、PC を通常モードで再起動します。

System Restore を使用して Al-Namrood を削除

-

手順 1: Safe Mode with Command Prompt へコンピュータを再起動

Windows 7 / Vista / XP- Start → Shutdown → Restart → OK をクリック.

- コンピュータがアクティブ状態になったら、 Advanced Boot Options ウィンドウが表示されるまで、 F8 を何度か押下します。

-

リストから Command Prompt を選択

Windows 10 / Windows 8- Windows ログイン画面で Power ボタンを押下します。 その後、キーボードの Shift を押し続け、 Restart をクリックします。.

- ここで、 Troubleshoot → Advanced options → Startup Settings を選択し、最後に Restart を押下します。

-

コンピュータがアクティブ状態になったら、 Startup Settings ウィンドウの Enable Safe Mode with Command Prompt を選択します。

-

手順 2: システムファイルと設定の復元

-

Command Prompt ウィンドウが表示されたら、 cd restore を入力し Enter をクリックします。

-

ここで rstrui.exe を入力し、もう一度 Enter を押下します。.

-

新しいウィンドウが表示されたら、 Next をクリックし、Al-Namrood が侵入する前の復元ポイントを選択します。選択後、 Next をクリックします。

-

ここで Yes をクリックし、システムの復元を開始します。

-

Command Prompt ウィンドウが表示されたら、 cd restore を入力し Enter をクリックします。

おまけ: データの復元

上記のガイドは PC から Al-Namrood を除去するために役立つはずです。暗号化されたファイルを復元するには、uirusu.jp のセキュリティ専門家が用意した詳しいガイドを使用されることをお勧めします。ファイルが Al-Namrood によって暗号化された場合、それらを復元する方法はいくつかあります。

Data Recovery の利点

このツールを使用して一部のファイルを復元することができるでしょう。破損したファイルを見つけて修復する点も便利です。

- Data Recovery Pro をダウンロード;

- Data Recovery のセットップの手順に従い、プログラムを PC にインストールします。

- 起動後、PC をスキャンして Al-Namrood ランサムウェアにより暗号化されたファイルを探します。

- それらを復元します。

Windows Previous Versions 機能はどのような働きをするの?

この機能は System Restore が有効な場合にのみご利用いただけます 。その後、各ファイルを良く調べて、ファイルの以前のコピーにアクセスしてください。

- 復元の必要な暗号化されたファイルを見つけたら、その上で右クリックします。

- “Properties” を選択し、“Previous versions” タブに移動します。

- ここで、“Folder versions” 内のファイルのうち利用可能なコピーをそれぞれチェックします。復元したいバージョンを選択して、“Restore” をクリックします。

Shadow Explorer は代替手段になるの?

このランサムウェアがボリュームのシャドウ・コピーにアクセスするかどうか分かっていません。これはシステムが生成したユーザーのファイルのコピーです。ですから、このソフトウェアはオペレーティング・システムによって作成されたパターンに基づいてファイルを復元するのに役立ちます。

- Shadow Explorer をダウンロードします (http://shadowexplorer.com/)。

- Shadow Explorer セットアップ・ウィザードに従い、PC にこのアプリケーションをインストールします。

- プログラムを起動し、左上コーナーのドロップダウン・メニューを開いて、暗号化されたデータのあるディスクを選択します。どのようなフォルダがあるか、チェックしてください。

- 復元したいフォルダの上で右クリックし、“Export” を選択します。復元先の場所も選択することができます。

Al-Namrood の復元ツールを使用する

Emsisoft のリサーチャーが Al-Namrood ランサムウェアの脆弱性の発見に成功し、こちらのデクリプタ で Al-Namrood の複数のバージョンにより暗号化されたファイルを復元できます。使い方のガイドはこちら をお読みください。

最後に、クリプト・ランサムウェアから身を守るよう、常に気をつけてください。Al-Namrood やその他のランサムウェアからコンピュータを守るためには、 FortectIntego や SpyHunter 5Combo Cleaner 、 Malwarebytes などの評価が高いアンチスパイウェアを使用してください

あなたにおすすめ

政府のスパイ行為を許してはいけません

政府は利用者のデータの追跡あるいは市民へのスパイ行為に関しては多くの問題を抱えています。そこで、このことを考慮に入れて、怪しい情報収集の行いについて学びましょう。インターネット上では完全匿名にすることにより、迷惑な政府系の追跡行為を避けましょう。

オンラインにアクセスするために違うロケーションを選択し、特定のコンテンツ制限もなく、オンラインに接続して欲しいものにアクセスする時、別の場所を選択することができます。 Private Internet Access VPN を使用すると、ハッキングされるリスクがなく、簡単にインターネット接続をお楽しみいただけます。

政府の他の迷惑な当事者によりアクセス可能な情報をコントロールし、スパイ行為を受けずにオンラインサーフィンをお楽しみください。不法行為に関与しておらず、また自分のサービス、プラットフォームのセレクションを信頼していたとしても、自分自身の安全性を常に疑い、 VPN サービスを使用して予防的措置を講じておきましょう。

マルウェアの攻撃に遭った場合に備えて、バックアップファイルを作りましょう

コンピュータを使用していると、サイバー感染や自分のうっかりミスによりいろいろなものを失くして困ることがあります。マルウェアによって生じるソフトウェアの問題や暗号化による直接的なデータの損失から端末の問題や恒久的なダメージに繋がる恐れがあります。そんな時に適切な 最新のバックアップ があれば、そのような場面に遭遇しても簡単に元通りに回復して仕事に戻れます。

端末に何か変更を加えたらバックアップを取っておけば、マルウェアが何かを変更したり端末の問題が原因でデータの破壊やパフォーマンスの低下が発生した時点に戻すことができるため、バックアップの作成は不可欠です。元に戻せる機能を利用して、日常の、あるいは毎週ごとの習慣としてバックアップを取るようにしましょう。

なにか重要なドキュメントやプロジェクトの前のバージョンを取ってあれば、ストレスや障害も防げます。マルウェアが突如として現れた場合に大変便利です。システム復元には Data Recovery Pro をぜひご利用ください。