Cerber 5 ウィルスを除去する (無料ガイド)

Cerber 5ウイルス削除方法

Cerber 5 ランサムウェア・ウィルスとは?

Cerber 5 ウィルスと 同時に Cerber 5.0.1 ランサムウェアもリリースされました。このような悪意のあるプログラムについて分かっていることは?

最近リリースされた Cerber 5 ウィルスは、Cerber ウィルス ファミリーにとって新たな大躍進となりました。ハッカーたちはこの特異なランサムウェアについて、かなりの時間をかけて取り組んできましたが、今現在ほど拡散され、活発に活動したことはありませんでした。そしてサイバー犯罪者たちは、この成功からあらゆるものを得ようと積極的になっています。このウィルスの新しいバージョンを一瞥しただけでは、変更箇所に関する情報はあまり見受けられません (このウィルスは今でも拡張子の .[4 文字] を付けて暗号化されたファイルを示しています) が、明らかにダウングレードしたとは言えないことは確かです。その反対に、ハッカーたちはこのウィルスの潜在的な弱点の一部を取り除いたか、少なくとも身代金の回収効率を上げたに違いありません。何か重要なことが新たに発見されたら、すぐにお知らせいたします。現時点では、まだ行っていない方に PC の保護に取り組まれることをお勧めすることしかできません。さらに、万が一 Cerber 5 に偶然にも感染して取り除く必要に迫られた場合に備えて、何らかのセキュリティ・ツールを準備しておいた方がよいでしょう。弊社では、FortectIntego など、実績のある専用のアンチウィルス・ソフトに投資されることをお勧めします。

Cerber ランサムウェアの新しいバージョンは実質的にはこの秋に現れるようになった Cerber 4.1.5 および Cerber 4.1.6 と全く同じものです。最近になって、かつて見られなかったバージョンが現れ、これはバージョン 5 に手を加えたバージョンのようです。2016 年 11 月 25 日に初めて見つかったバージョンの Cerber 5.0.1 ウィルスが PC ユーザーを攻撃するべく準備を整えているため、ご注意ください!Cerber 5.0.1 ランサムウェアについては現在弊社のリサーチ・チームで分析を進めていますが、これまでの所大きな変更は見つかっていません。このバージョンは以前のバージョンに似通っているようです。ランダムに生成したファイル拡張子をファイルに付加し、それらを AES および RSA 暗号化手法でロックします。現在のところ、どの無料データ復元ツールを使っても復号することができません。

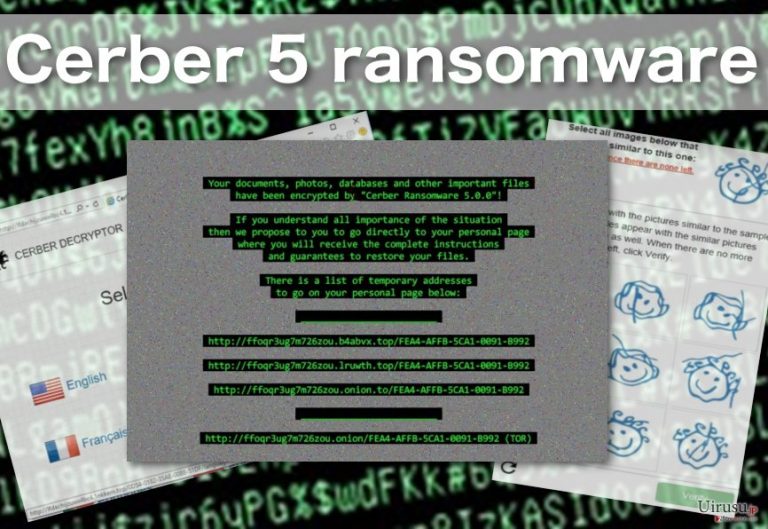

これらのバージョンはどれもが、当初 Locky ウィルス を拡散するために使われていた RIG エクスプロイト・キットを介して配布されています。とは言え、Locky の場合はエクスプロイト・キットの RIG-E バージョンを使用していた一方で、Cerber 5 では RIG-V (このパラサイトの、いわゆる「VIP」亜種) が採用されています。Cerber 5 と他の最新のウィルスのバージョンとの類似性に話を戻すと、どれもが感染した PC のデスクトップに置かれる身代金メモから始まるようだということです。その内容は以下の通りです。第 5 版ではターゲットとなるファイル・タイプのリストに .secret ファイル拡張子を付加し、サイズが 2,560 バイト未満のファイルはスキッされます。

Your documents, photos, databases and other important files have been encrypted by “Cerber Ransomware 5.0.0”!

If you understand all importance of the situation

then we propose to you to go directly to your personal page

where you will receive the complete instructions

and guarantees to restore your files.

There is a list of temporary addresses

to go on your personal page below:

XXXXXXXXXXXXXXXXXXXXXXXX

http://ffoqr3ug7m726zou.b4abvx.top/FEA4-AFFB-5CA1-0091-B992

http://ffoqr3ug7m726zou.lruwth.top/FEA4-AFFB-5CA1-0091-B992

http://fforq3ug7m726zou.onion.to/FEA4-AFFB-5CA1-0091-B992

このメモには、明らかに身代金に関する情報や、その支払タイプについての情報が書かれていません。しかし、それについては前のバージョンと同様に、感染したファイルの数量と重要性によって、身代金の金額が決まるだろうと推測できます。詳しいデータ復元に関するガイドは 、ウィルスが一緒にデスクトップに投下する README.hta ファイルに書かれています。ウィルスの被害者が支払うことにした場合、いつものように、Cerber の開発者は物事を「プロフェッショナルに」保ち、ユーザーをシンプルかつわかりやすい支払いサイトにリダイレクトさせます。そうは言っても、詐欺師たちにお金を支払うことはお勧めできません。Cerber 5 を除去すれば PC 上のデータが再び暗号化されることがないわけですので、これを実行される方がより安全と言えます。

このランサムウェアはどうやって被害者の PC に侵入するの?

Cerber 5 は、RIG-V エクスプロイト・キット経由で拡散される悪意のあるウィルスの 1 つです。このシステム感染手法は、感染したメールの添付ファイルを拡散するよりも遥かに効率的です。これをお知らせするには確かな理由があります。事実、スパムの送付は今でも PC のハイジャックにおいて最も広く用いられている手法の 1 つですし、Cerber 5 もそこからそう遠く離れてはいません。しかし、新たなエクスプロイト・キットによるアプローチでは、より一層のチャンスが生まれるのです。このウィルスはユーザー自身により PC にダウンロードされる必要もなく、更新期限の切れたプログラムや欠陥のあるセキュリティ・ソフトのクラックや脆弱性を通り抜けて侵入することができます。システムやそのアプリを最新の状態にしておくことも、ランサムウェアによる侵入を防ぐことができる主要な機能の 1 つであることは言うまでもありません。

Cerber 5 に攻撃された時に取るべき対応:

Cerber 5 の除去は、必ず強力な最新版のセキュリティ・プログラムによって行ってください。クラックされた、あるいは海賊版のソフトウェアを使用すると、さらに状況が悪化するだけでなく、PC を元に戻せないほどに破壊されてしまいます。ですから、Cerber 5 の除去については、危険を犯す代わりに、信頼のおけるツールを使うべきです。しかし、洗練されたソフトウェアだからといって、必ずしも迅速かつスムーズにウィルスを取り除けるわけではないということをご忠告せねばなりません。ウィルスがアンチウィルス・スキャナの実行をブロックするという問題が発生することもあるのです。PC からこのようなパラサイトを無くそうとするときに、ランサムウェアの被害者が直面する共通の障害がこれです。幸いなことに、弊社の専門家がこれを避ける効果的な方法を見つけました。以下はこれらのアンチウィルスのブロックを解除するためのステップです。

手動 Cerber 5ウイルス削除方法

ランサムウェア: セーフモードにおける手動によるランサムウェアの駆除

重要です! →

一般的な PC ユーザーの方には手動による駆除ガイドはやや難しく感じられるかもしれません。正しく実行するためには IT に関する詳しい知識が求められ (重要なシステムファイルが削除され、あるいは破損した場合、Windows 全体の感染に繋がる恐れがあります)、さらに完了までに何時間もかかる場合があります。そこで、上述の自動的なメソッドの使用を強くお勧めします。

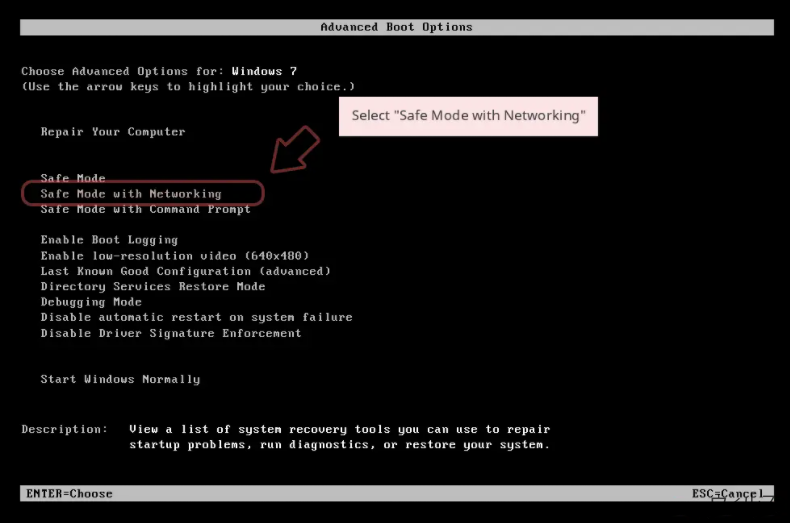

ステップ 1。「セーフモードとネットワーク」に移動する

手動によるマルウェアの駆除はセーフモード環境で行うのが最適です。

Windows 7 / Vista / XP

- スタート > シャットダウン > 再起動 > OK の順にクリックします。

- PC がアクティブになったら「詳細ブートオプション」ウィンドウが表示されるまで F8 ボタンを複数回押します (機能しない場合は F2、F12、Del などを押してみてください – マザーボードのモデルにより異なります) 。

- リストでセーフモードとネットワークを選択します。

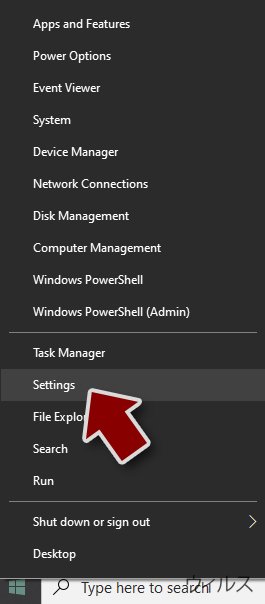

Windows 10 / Windows 8

- スタートボタンをクリックして設定を選択します。

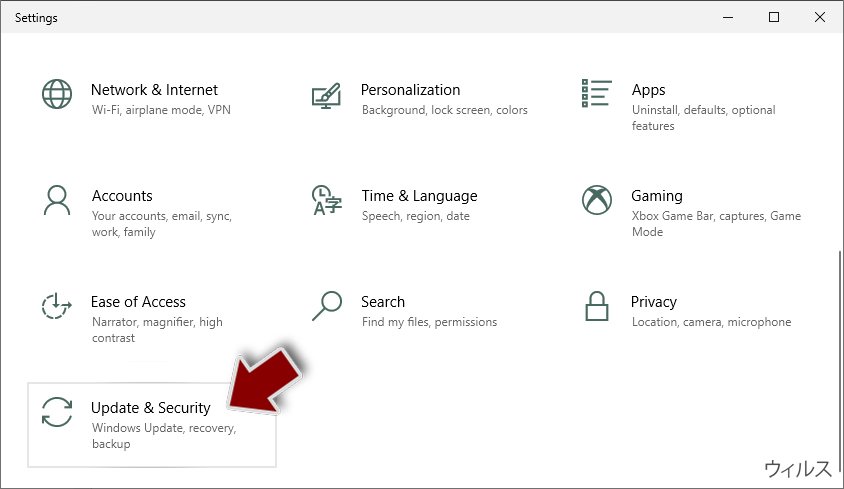

- スクロールダウンして更新とセキュリティを選択します。

- ウィンドウの左側で回復を選択します。

- 今度はスクロールダウンしてPCの起動をカスタマイズするを見つけます。

- 今すぐ再起動をクリックします。

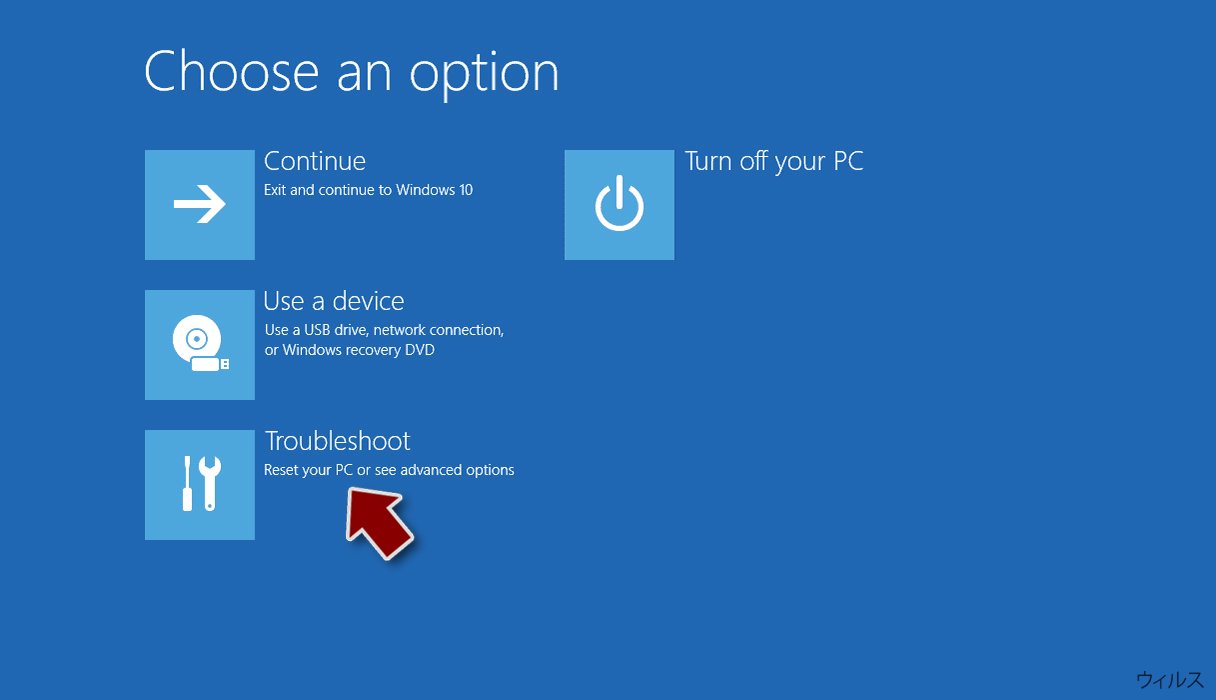

- トラブルシューティングを選択します。

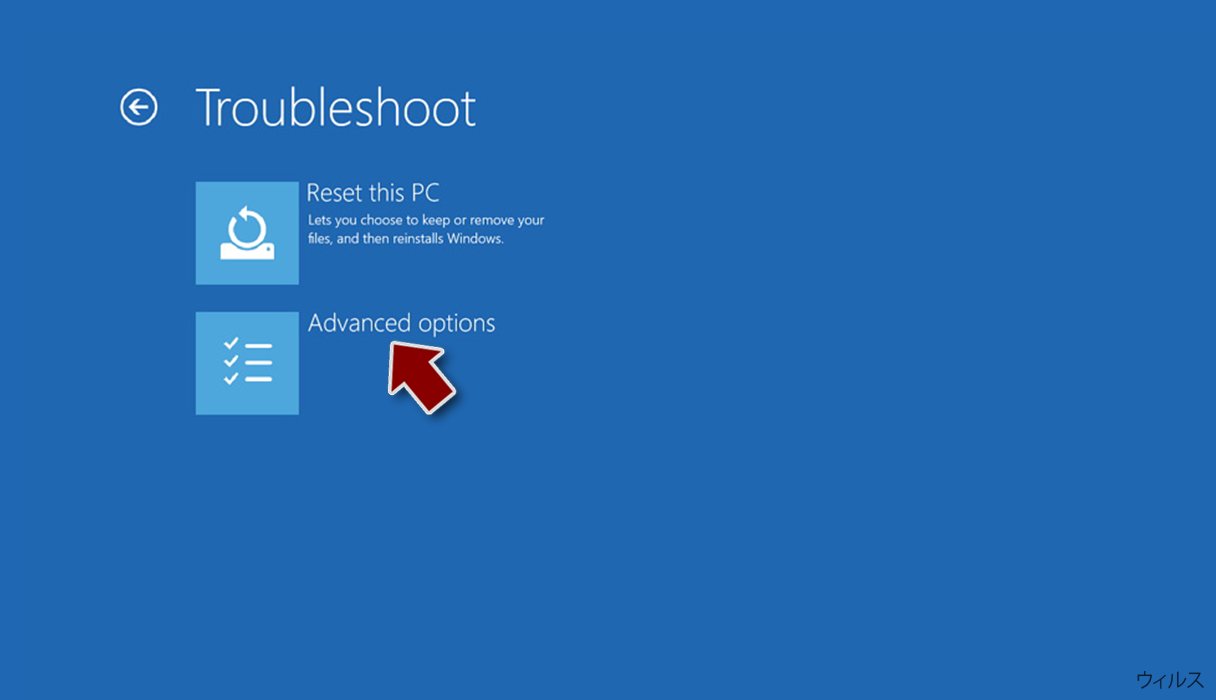

- 詳細オプションに移動します。

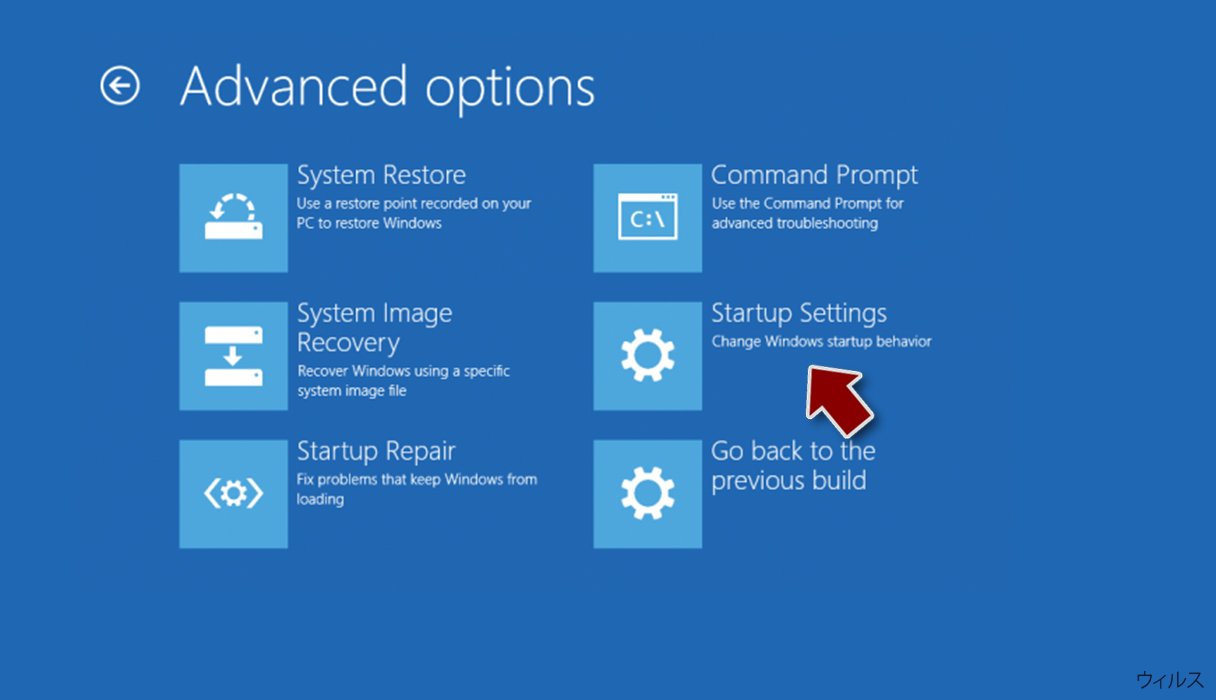

- スタートアップ設定を選択します。

- 再起動を押します。

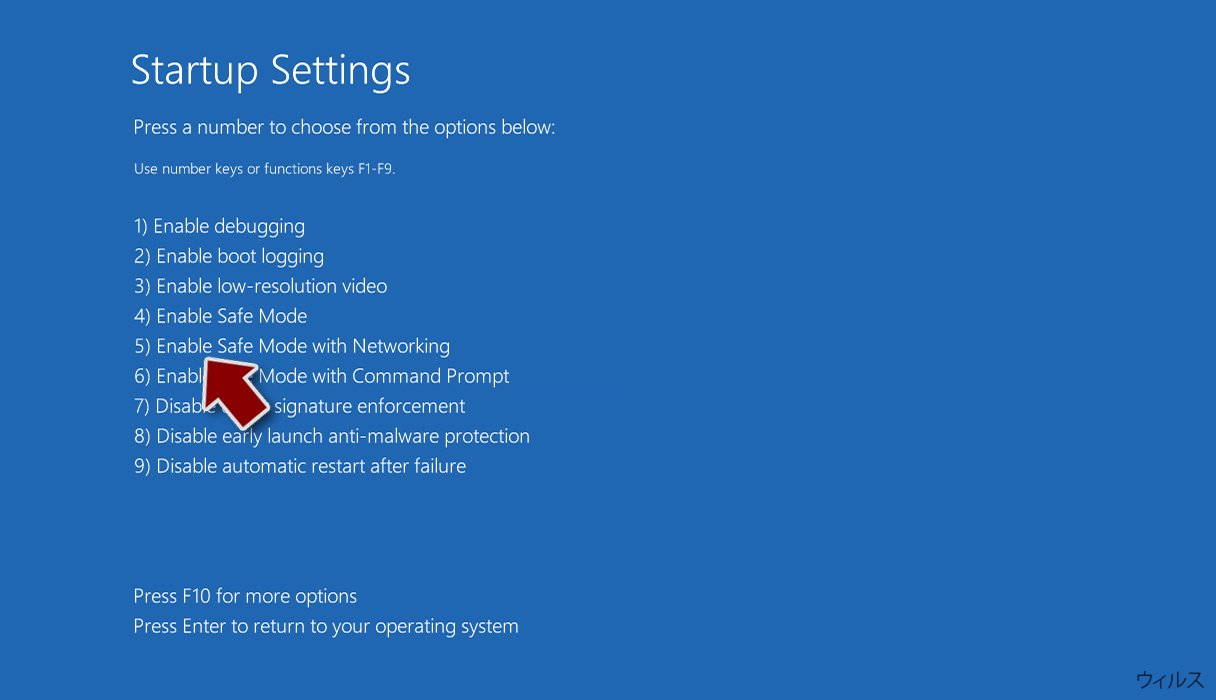

- ここで 5 を押すか、5) セーフモードとネットワークを有効にするをクリックします。

ステップ 2. 怪しいプロセスをシャットダウンする

Windows タスクマネージャーはバックグラウンドで稼働しているプロセスをすべて表示できる便利なツールです。マルウェアがプロセスを実行している場合は、それをシャットダウンしなければなりません:

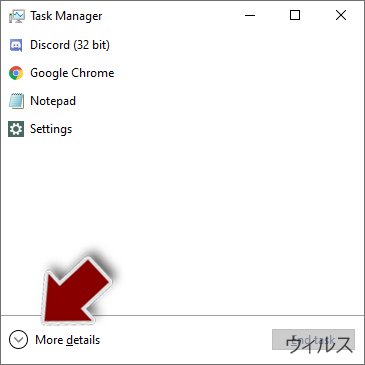

- キーボードの Ctrl + Shift + Esc を押して Windows タスクマネージャーを開きます。

- 詳細をクリックします。

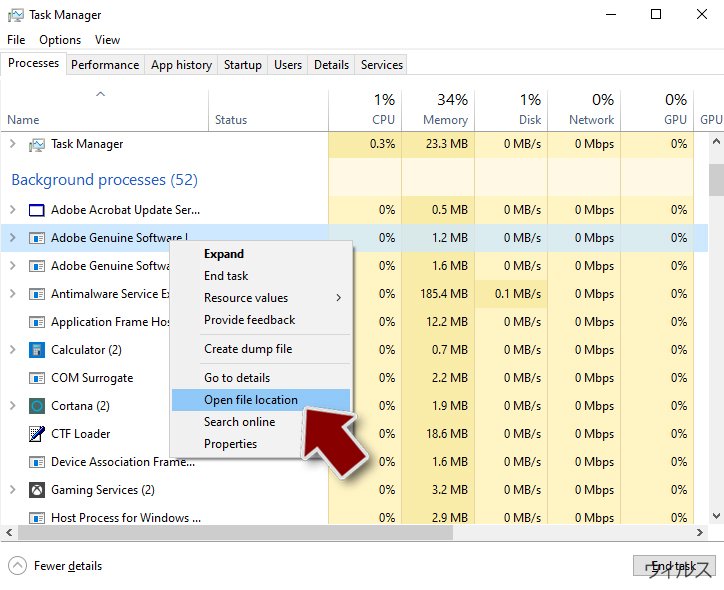

- バックグラウンドプロセスセクションまでスクロールダウンし、怪しいものを探します。

- 右クリックしてファイルの場所を開くを選択します。

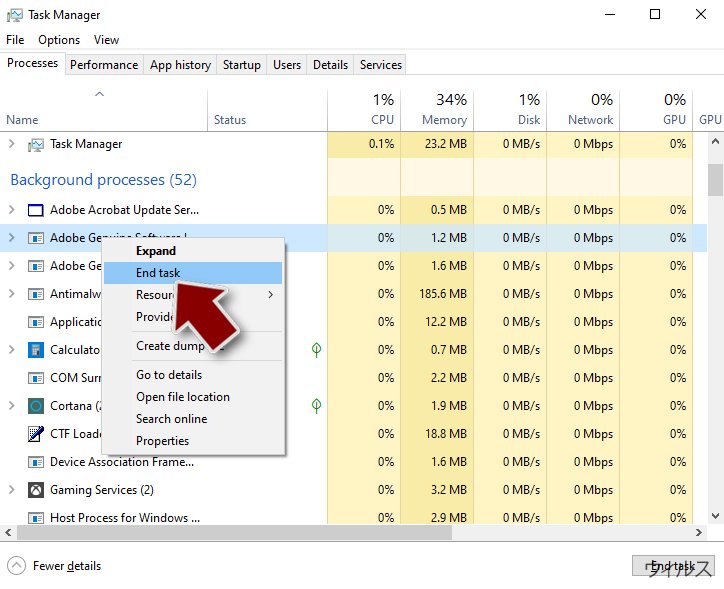

- プロセスに戻り、右クリックしてタスクの終了を選択します。

- 有害なフォルダのコンテンツを削除します。

ステップ 3. プログラムスタートアップをチェックする

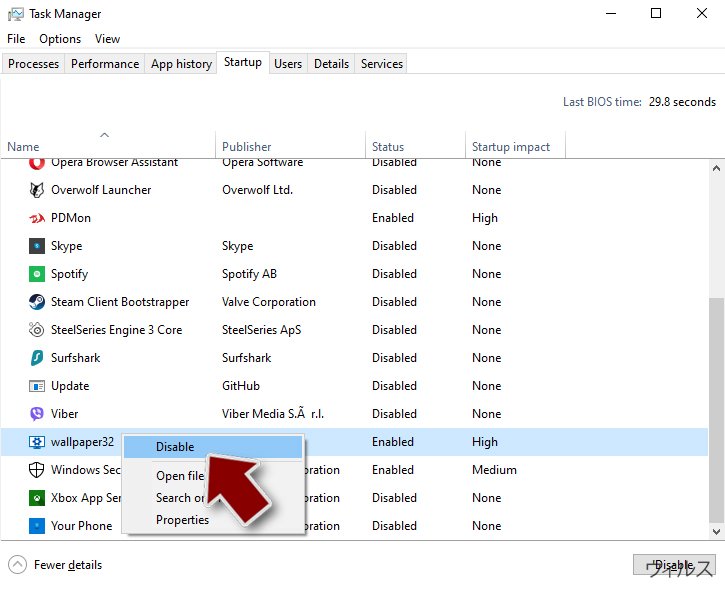

- キーボードで Ctrl + Shift + Esc を押して Windows タスクマネージャーを開きます。

- スタートアップタブに移動します。

- 怪しいプログラムの上で右クリックして無効化を選択します。

ステップ 4. ウィルスファイルを削除する

PC の中で、あちらこちらにマルウェア関連のファイルが見つかることがあります。以下はその見つけ方のヒントです:

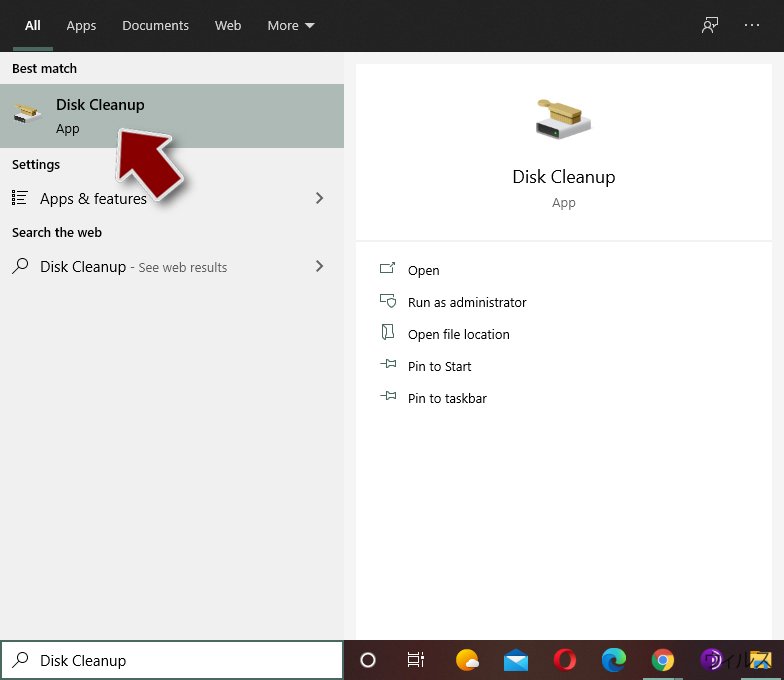

- Windows の検索ボックスにディスククリーンアップと入力して Enter を押します。

- クリーンアップするドライブを選択します (既定により C: がメインのドライブで、有害なファイルはここにありそうです)。

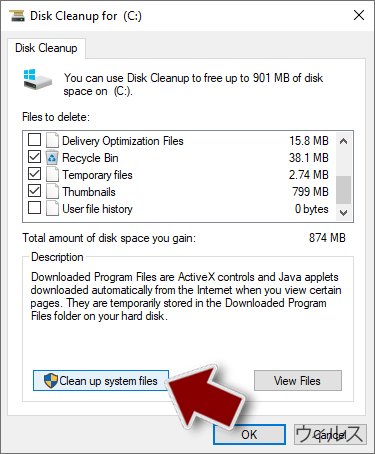

- 削除するファイルリストをスクロールして以下を選択します:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - システムファイルのクリーンアップを選択します。

- 他にも以下のフォルダ内に隠れている有害なファイルを探してみてください (Windows 検索ボックスで以下のエントリを入力して Enter を押します):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

終了したら、PC を通常モードで再起動します。

System Restore を使用して Cerber 5 を削除

-

手順 1: Safe Mode with Command Prompt へコンピュータを再起動

Windows 7 / Vista / XP- Start → Shutdown → Restart → OK をクリック.

- コンピュータがアクティブ状態になったら、 Advanced Boot Options ウィンドウが表示されるまで、 F8 を何度か押下します。

-

リストから Command Prompt を選択

Windows 10 / Windows 8- Windows ログイン画面で Power ボタンを押下します。 その後、キーボードの Shift を押し続け、 Restart をクリックします。.

- ここで、 Troubleshoot → Advanced options → Startup Settings を選択し、最後に Restart を押下します。

-

コンピュータがアクティブ状態になったら、 Startup Settings ウィンドウの Enable Safe Mode with Command Prompt を選択します。

-

手順 2: システムファイルと設定の復元

-

Command Prompt ウィンドウが表示されたら、 cd restore を入力し Enter をクリックします。

-

ここで rstrui.exe を入力し、もう一度 Enter を押下します。.

-

新しいウィンドウが表示されたら、 Next をクリックし、Cerber 5 が侵入する前の復元ポイントを選択します。選択後、 Next をクリックします。

-

ここで Yes をクリックし、システムの復元を開始します。

-

Command Prompt ウィンドウが表示されたら、 cd restore を入力し Enter をクリックします。

おまけ: データの復元

上記のガイドは PC から Cerber 5 を除去するために役立つはずです。暗号化されたファイルを復元するには、uirusu.jp のセキュリティ専門家が用意した詳しいガイドを使用されることをお勧めします。ファイルが Cerber 5 によって暗号化された場合、それらを復元する方法はいくつかあります。

Data Recovery Pro で Cerber 5 暗号化ウィルスを退治する

Cerber ランサムウェアは今日最も攻撃的なパラサイトの 1 つと考えられており、これに攻撃された後のデータの復元の可能性はほんの僅かしかありません。ですが、Data Recovery Pro のようなソフトウェアなら、そのような暗号化を回避して、失われたデータの一部を復元することができます。

- Data Recovery Pro をダウンロード;

- Data Recovery のセットップの手順に従い、プログラムを PC にインストールします。

- 起動後、PC をスキャンして Cerber 5 ランサムウェアにより暗号化されたファイルを探します。

- それらを復元します。

Windows Previous Versions 機能でファイルを復元する

Windows Previous Versions 機能を使って個別のファイルを復元することができますが、完全なシステムの復元には役立ちません。また、このデータ復元手法を働かせるには、System Restore 機能が有効になっていなければなりません。

- 復元の必要な暗号化されたファイルを見つけたら、その上で右クリックします。

- “Properties” を選択し、“Previous versions” タブに移動します。

- ここで、“Folder versions” 内のファイルのうち利用可能なコピーをそれぞれチェックします。復元したいバージョンを選択して、“Restore” をクリックします。

ShadowExplorer で救済する!

ShadowExplorer は、ウィルスが暗号化の際に破壊していなければ、ファイルの Volume Shadow Copies からソフトウェアを復元するために使用できるツールです。このツールの使い方のガイドは下記をお読みください:

- Shadow Explorer をダウンロードします (http://shadowexplorer.com/)。

- Shadow Explorer セットアップ・ウィザードに従い、PC にこのアプリケーションをインストールします。

- プログラムを起動し、左上コーナーのドロップダウン・メニューを開いて、暗号化されたデータのあるディスクを選択します。どのようなフォルダがあるか、チェックしてください。

- 復元したいフォルダの上で右クリックし、“Export” を選択します。復元先の場所も選択することができます。

最後に、クリプト・ランサムウェアから身を守るよう、常に気をつけてください。Cerber 5 やその他のランサムウェアからコンピュータを守るためには、 FortectIntego や SpyHunter 5Combo Cleaner 、 Malwarebytes などの評価が高いアンチスパイウェアを使用してください

あなたにおすすめ

政府のスパイ行為を許してはいけません

政府は利用者のデータの追跡あるいは市民へのスパイ行為に関しては多くの問題を抱えています。そこで、このことを考慮に入れて、怪しい情報収集の行いについて学びましょう。インターネット上では完全匿名にすることにより、迷惑な政府系の追跡行為を避けましょう。

オンラインにアクセスするために違うロケーションを選択し、特定のコンテンツ制限もなく、オンラインに接続して欲しいものにアクセスする時、別の場所を選択することができます。 Private Internet Access VPN を使用すると、ハッキングされるリスクがなく、簡単にインターネット接続をお楽しみいただけます。

政府の他の迷惑な当事者によりアクセス可能な情報をコントロールし、スパイ行為を受けずにオンラインサーフィンをお楽しみください。不法行為に関与しておらず、また自分のサービス、プラットフォームのセレクションを信頼していたとしても、自分自身の安全性を常に疑い、 VPN サービスを使用して予防的措置を講じておきましょう。

マルウェアの攻撃に遭った場合に備えて、バックアップファイルを作りましょう

コンピュータを使用していると、サイバー感染や自分のうっかりミスによりいろいろなものを失くして困ることがあります。マルウェアによって生じるソフトウェアの問題や暗号化による直接的なデータの損失から端末の問題や恒久的なダメージに繋がる恐れがあります。そんな時に適切な 最新のバックアップ があれば、そのような場面に遭遇しても簡単に元通りに回復して仕事に戻れます。

端末に何か変更を加えたらバックアップを取っておけば、マルウェアが何かを変更したり端末の問題が原因でデータの破壊やパフォーマンスの低下が発生した時点に戻すことができるため、バックアップの作成は不可欠です。元に戻せる機能を利用して、日常の、あるいは毎週ごとの習慣としてバックアップを取るようにしましょう。

なにか重要なドキュメントやプロジェクトの前のバージョンを取ってあれば、ストレスや障害も防げます。マルウェアが突如として現れた場合に大変便利です。システム復元には Data Recovery Pro をぜひご利用ください。