Locky ウィルスを除去する (リムーバルガイド) - 2017年4月月更新済み

Lockyウイルス削除方法

Locky ウィルスとは?

Locky ウィルスの概要:

本稿執筆時点では、PC から Locky ウィルスを除去し、”locky datei” を回復しようとしている人々が何百人もいます。まだこの脅威について聞いたことがなければ、これがランサウェア・タイプの最新例であり、あなたのファイルを破壊する能力を持っていることを知っておくべきでしょう。

あなたが、長年にわたり収集してきたファイルをありがたく利用しているうちの1人なら、この脅威があなたの貴重な記憶を危険に追いやることができるものであることに注意が必要です。Locky は不誠実なマルウェアであり、既に 50 万人のユーザーを攻撃していると言われています。

残念ながら、今でも広まり続けており、PC セキュリティの専門家によると、今日最も需要なウィルスの 1 つと呼べるものだそうです。

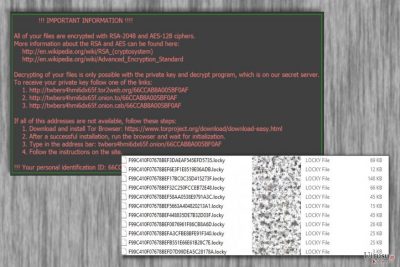

このウィルスは CTB Locker や Cryptowall、Teslacrypt、および Cryptolocker などと同じような動きをしますので、PC に侵入するとすぐに、AES-128 暗号化を使用してファイルを暗号化し始めます。この軍事タイプの暗号化プロセスが終わると、被害者は自分のファイルを検索できないままになってしまいます。これらのファイルを取り戻す唯一の方法は暗号解除コードを使うことですが、それは .Locky ウィルスの開発者が持っているのです。

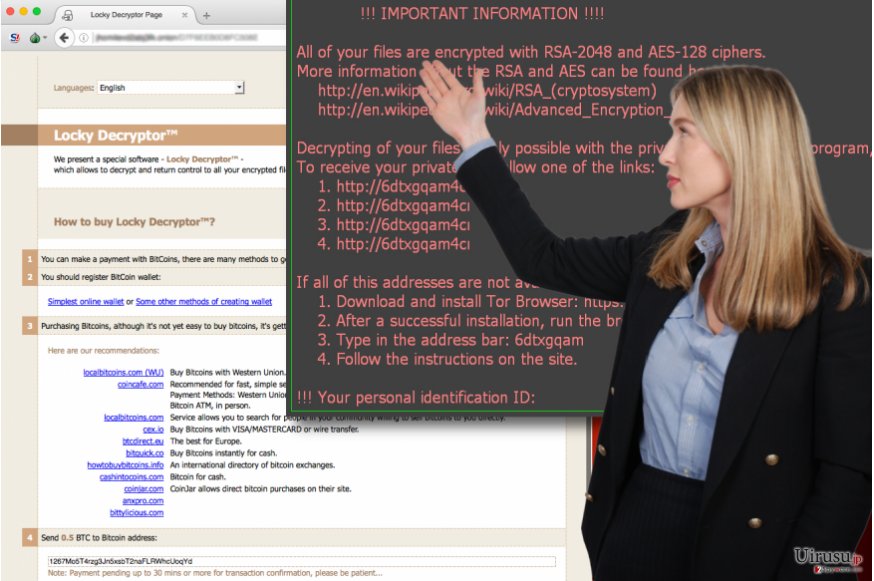

ファイルがロックされたユーザーは、このキーを取得するために、ある金額を支払うように求められます。本稿執筆時点では、暗号解除キーを取得するために、0.5 から 1.00 ビットコイン(または $400)を支払うよう求められていますが、これはあなたのファイルの暗号を解除するには不可欠なものです。そうは言っても、セキュリティの専門家たちは被害者たちに、その「キー」が役に立つ保証はないため、キーのためにお金を「払わない」ことをお勧めしています。

まとめますと、Locky ランサムウェアはたいへん危険なウィルスであり、今すぐにでも除去すべきなのです。あなたの貴重なデータを更に暗号化されないように護るための唯一の方法がこれです。Locky ウィルスとその悪意のあるファイルを除去するには、PC をFortectIntego または同様のアンチ・スパイウェアでスキャンするべきです。

このランサムウェアはどういう働きをするの?

Locky がシステムに感染するとすぐに、次のようなコマンドを開始します:

- ウィルスが暗号化プロセスを開始します。数時間から数日かけて必要なファイルを暗号化します。一般に、ウィルスはこの段階では気づかれないままですが、システムのスローダウンや同様の問題が PC に起きていることに気がついているかも知れません。

- 今度はこのランサムウェアが被害者の PC に身代金に関するメモを表示し始めます。この _Locky_recover_instructions.txt 警告メッセージは前のものとほぼ同じで、ファイルの暗号解除に必要な特別な暗号解除キーを入手するために、Locky ウィルスの開発者にビットコインで送金する方法を知らしめるために使用さあれます。

Locky ウィルスにはどうやって感染するの?

Locky ランサムウェア (これはこの脅威の別名です) はスパムの Eメールに、Word の添付ファイルとして取り付けられています。これらのファイルを運ぶ Eメールは説得力があり、騙して添付ファイルをダウンロードするように求める傾向があります。Word ファイルがダウンロードされて Word のマクロ設定がオンの状態で開かれると、ウィルスがただちに悪意のあるアクティビティを開始します。

しかし、マクロ設定が無効の場合はそれができないため、マクロを有効にするように求めてきます。どんなことがあっても「マクロを有効にしないでください」。なぜならマクロがこのような方法でファイル情報を暗号化することにより、ウィルスを活性化させることになるからです。Locky がマクロ・ウィルスとも呼ばれるのはこのためです。

アクティブになった後、ウィルスは写真やビデオ、ドキュメント、アーカイブ、またその他のファイルを含むファイルを求めて PC をスキャンし始め、その後 AES アルゴリズムを使ってそれらを暗号化します。その上、このウィルスは Office ファイルのみならず、PC やネットワーク共有サイトに接続されている外部ストレージ・デバイスにも繋がっている場合があります。

さらに、クラウドやネットワーク共有サイトのオンラインのファイルもまた乗っ取られる危険性があります。Locky がビットコインのウォレットの暗号化に関する報告もあります。これはとても危険なウィルスであり、PC に現れたらすぐに Locky の除去を考えるべきです。そして見知らぬ Eメールや、怪しい添付ファイルを「開けないでください」。

Locky ウィルスの除去:

お分かりのように、Locky ランサムウェアは良く出来たマルウェアであり、簡単にあなたのファイルを失わせてしまいます。既に数々の言語に翻訳済みで、Outlook や Microsoft 365 を介して広まっていることが知られています。一部の PC セキュリティの専門家は、これを「犯罪のマスターピース」と読んでいるくらいです。

感染したユーザーの末路は壊滅的です。アンチ・ウィルス・ソフトウェアは通常このウィルスを防ぐことができないため、信用のおけるアンチ・スパイウェアのインストールを考えるべきでしょう。結果として、怪しいソースから受け取った添付ファイルをダウンロードする時には、特に注意が必要です。

Locky の除去手順は長時間かかると共に難しいものですが、何よりも重要ことは、あなたのファイルが復元されることはない、ということです。感染したら、下にあるガイドに従ってください。

Locky ウィルスの FAQ:

質問: Locky ウィルスに侵入された後で、ファイルの暗号を解除することができますか?

回答: 残念ながら、まだどこにも Locky の暗号解除プログラムは発明されていません。データのバックアップをしたかどうか思い出せない場合、ファイルの損失を防ぐために活用できる唯一のプロセスであった場合は、次のソフトウェアをお試しください: Photorec、Kaspersky ウィルス退治ユーティリティ また R-Studio 。

しかし、これらのプログラムがあなたのファイルを取り戻すために役に立つという保証はありません。また、あなたの PC のセキュリティのことも忘れてはいけません。今すぐに、システムから Locky ウィルスを除去する必要があります。そのためには、FortectIntego のインストールをお勧めします。

質問: 今しがた、「添付の請求書をご覧ください」と言う Eメールを受信したところです。さらにそのメールには「ご注意ください: 請求書 J-98223146」という ドキュメントが添付されていました。残念ながら、すでにダウンロードしており、今や私のファイルはブロックされているのです。なぜでしょうか?

回答: 残念ながら、あなたは感染したようです。これは本当に危険なウィルスであり、ファイルの暗号を解除するチャンスと引き換えに、特別な支払いを要求しているのです。あなたの PC を修復して、悪意のあるファイルを除去するには、下にあるステップ・バイ・ステップ・ガイドをチェックしてください。

手動 Lockyウイルス削除方法

ランサムウェア: セーフモードにおける手動によるランサムウェアの駆除

重要です! →

一般的な PC ユーザーの方には手動による駆除ガイドはやや難しく感じられるかもしれません。正しく実行するためには IT に関する詳しい知識が求められ (重要なシステムファイルが削除され、あるいは破損した場合、Windows 全体の感染に繋がる恐れがあります)、さらに完了までに何時間もかかる場合があります。そこで、上述の自動的なメソッドの使用を強くお勧めします。

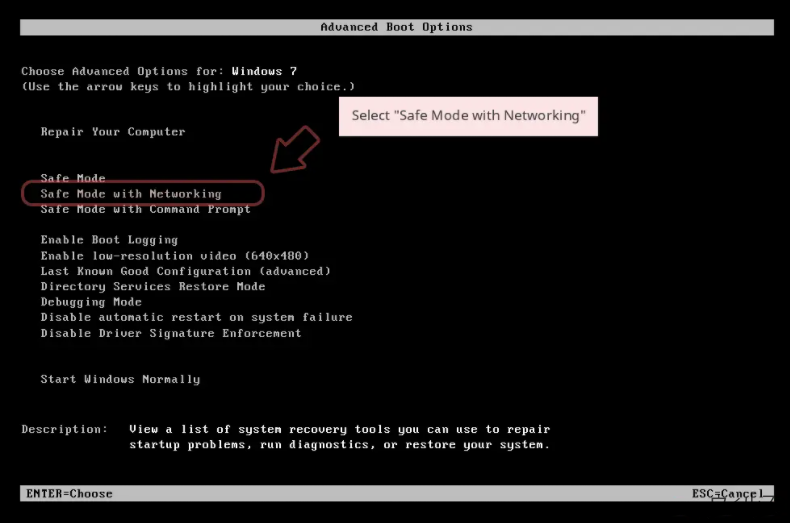

ステップ 1。「セーフモードとネットワーク」に移動する

手動によるマルウェアの駆除はセーフモード環境で行うのが最適です。

Windows 7 / Vista / XP

- スタート > シャットダウン > 再起動 > OK の順にクリックします。

- PC がアクティブになったら「詳細ブートオプション」ウィンドウが表示されるまで F8 ボタンを複数回押します (機能しない場合は F2、F12、Del などを押してみてください – マザーボードのモデルにより異なります) 。

- リストでセーフモードとネットワークを選択します。

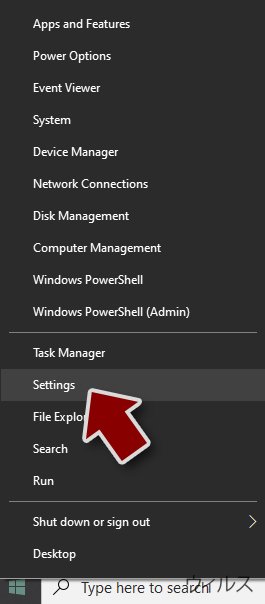

Windows 10 / Windows 8

- スタートボタンをクリックして設定を選択します。

- スクロールダウンして更新とセキュリティを選択します。

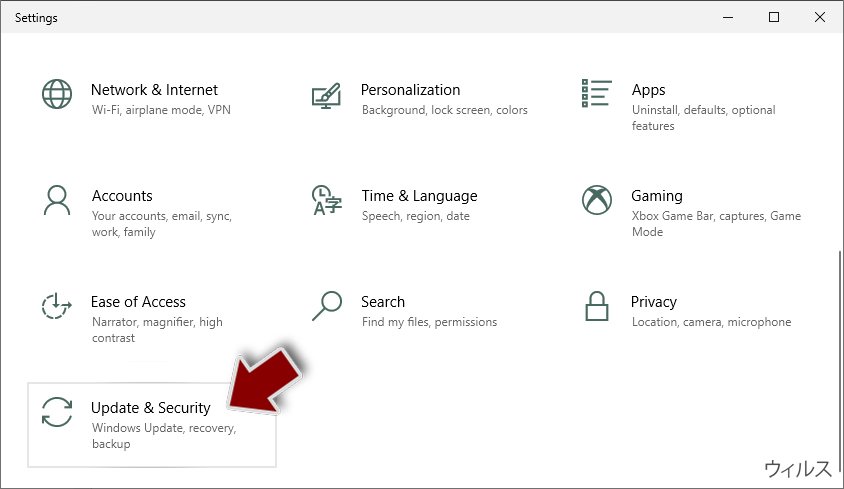

- ウィンドウの左側で回復を選択します。

- 今度はスクロールダウンしてPCの起動をカスタマイズするを見つけます。

- 今すぐ再起動をクリックします。

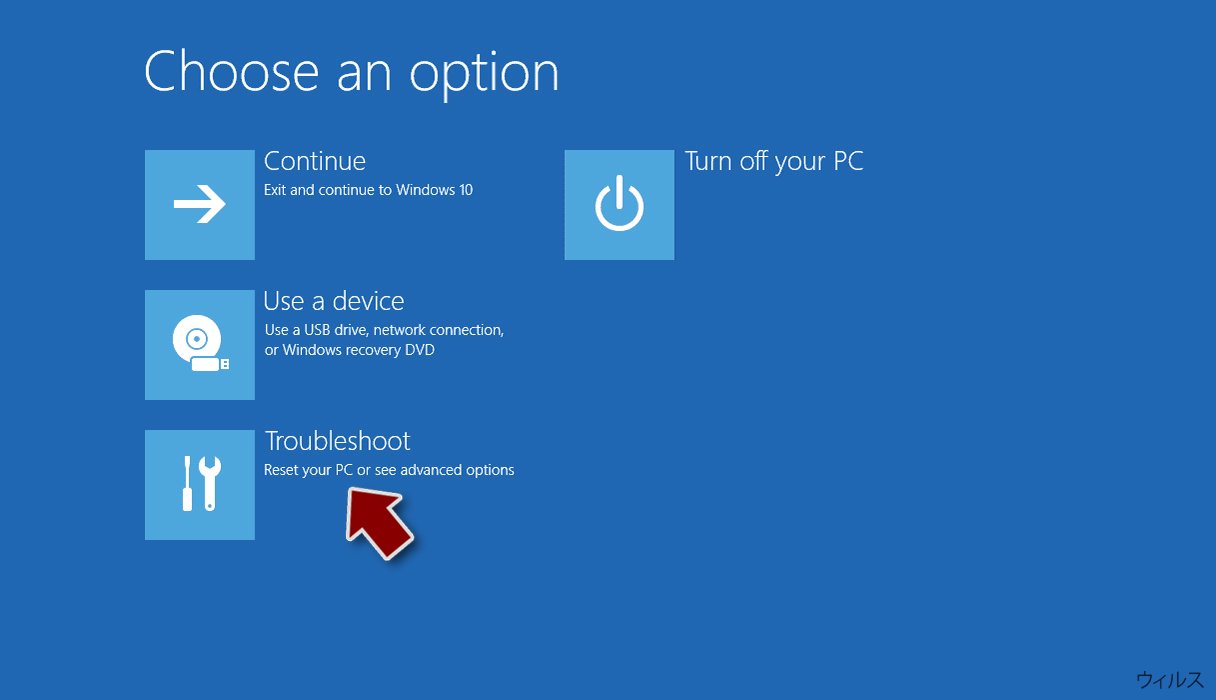

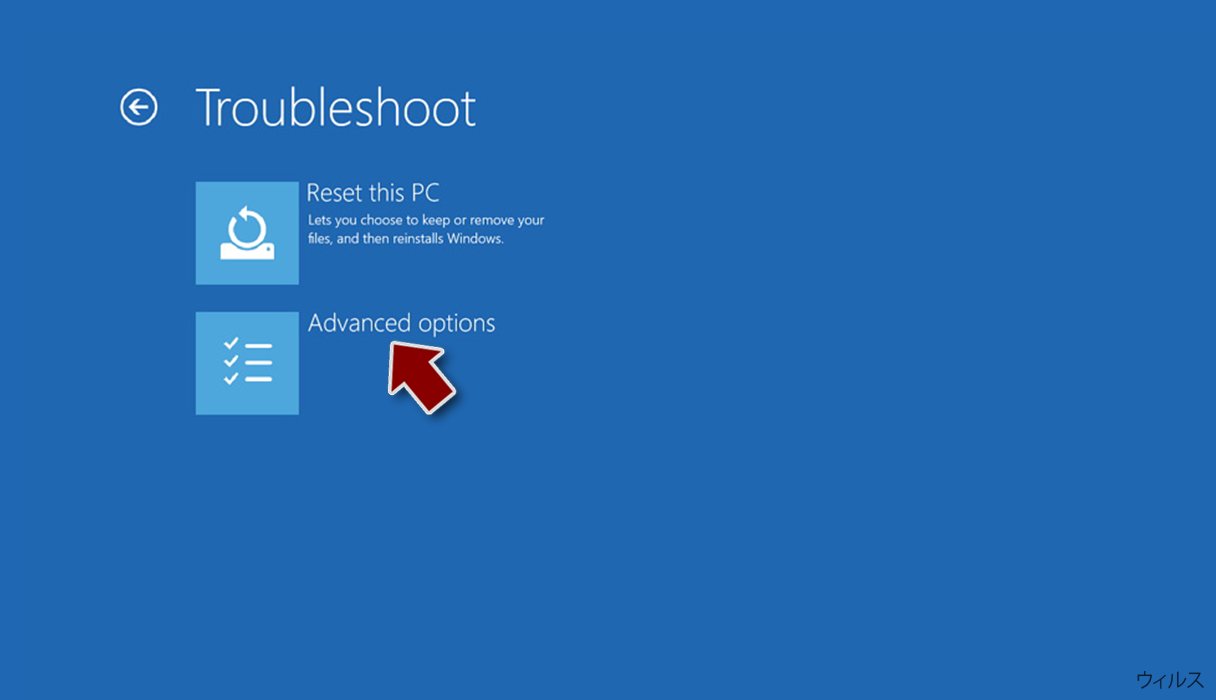

- トラブルシューティングを選択します。

- 詳細オプションに移動します。

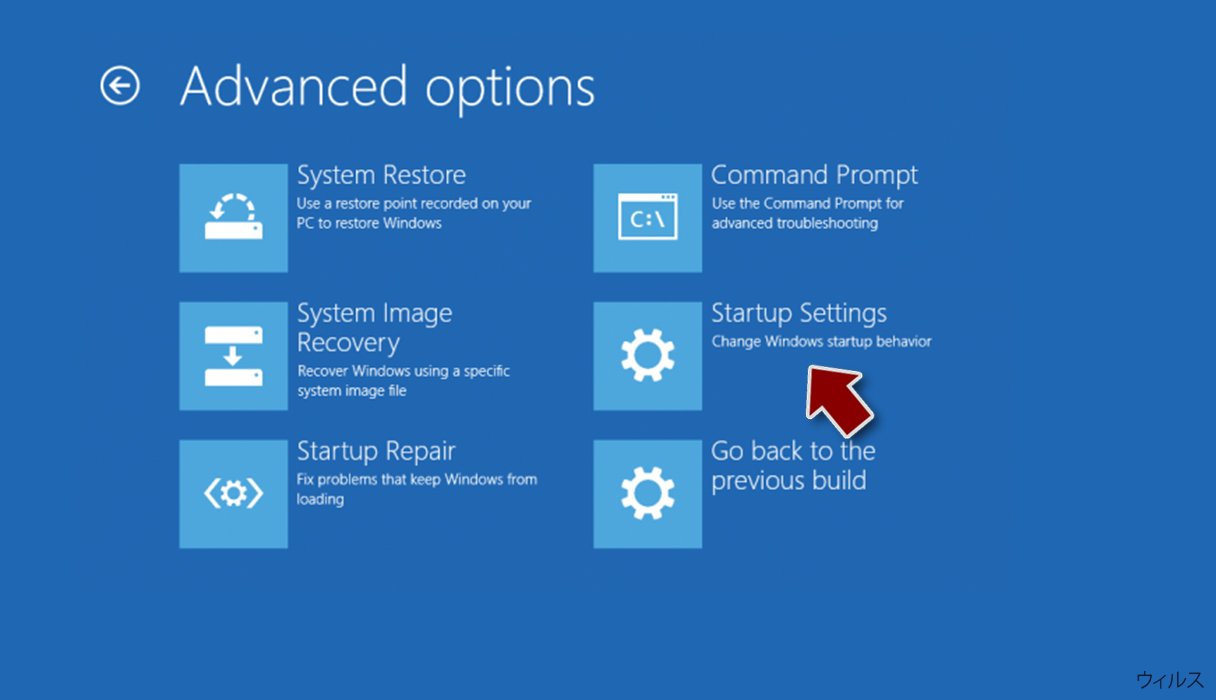

- スタートアップ設定を選択します。

- 再起動を押します。

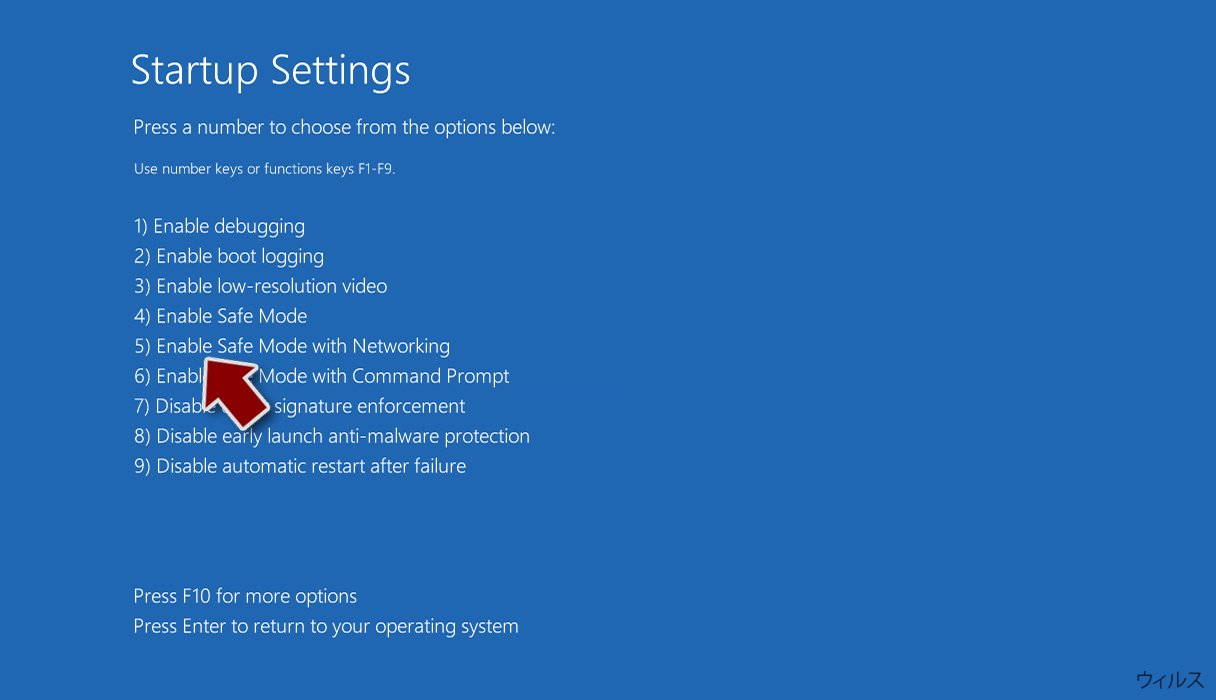

- ここで 5 を押すか、5) セーフモードとネットワークを有効にするをクリックします。

ステップ 2. 怪しいプロセスをシャットダウンする

Windows タスクマネージャーはバックグラウンドで稼働しているプロセスをすべて表示できる便利なツールです。マルウェアがプロセスを実行している場合は、それをシャットダウンしなければなりません:

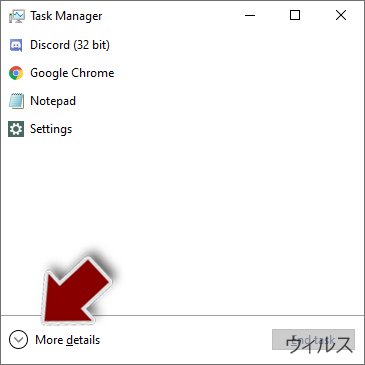

- キーボードの Ctrl + Shift + Esc を押して Windows タスクマネージャーを開きます。

- 詳細をクリックします。

- バックグラウンドプロセスセクションまでスクロールダウンし、怪しいものを探します。

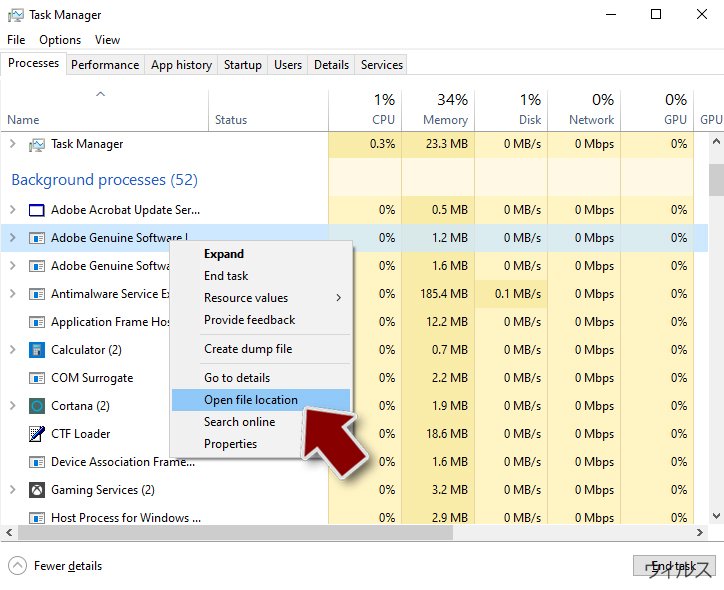

- 右クリックしてファイルの場所を開くを選択します。

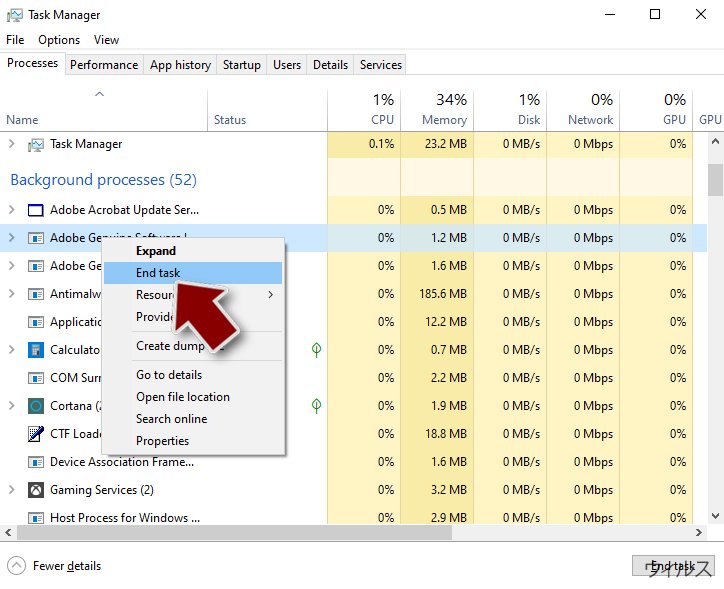

- プロセスに戻り、右クリックしてタスクの終了を選択します。

- 有害なフォルダのコンテンツを削除します。

ステップ 3. プログラムスタートアップをチェックする

- キーボードで Ctrl + Shift + Esc を押して Windows タスクマネージャーを開きます。

- スタートアップタブに移動します。

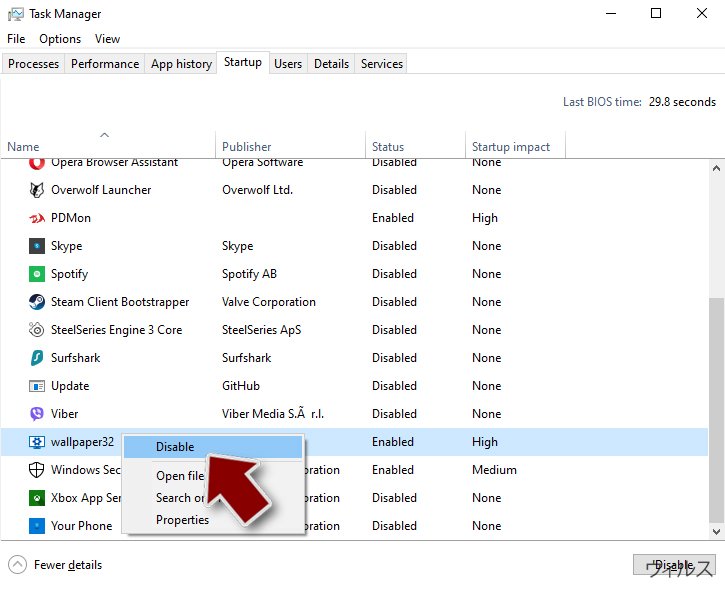

- 怪しいプログラムの上で右クリックして無効化を選択します。

ステップ 4. ウィルスファイルを削除する

PC の中で、あちらこちらにマルウェア関連のファイルが見つかることがあります。以下はその見つけ方のヒントです:

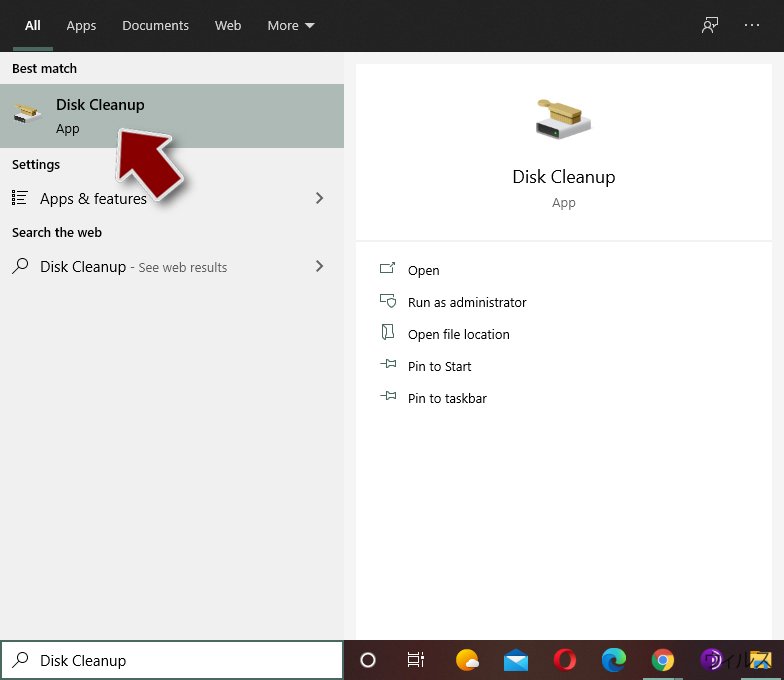

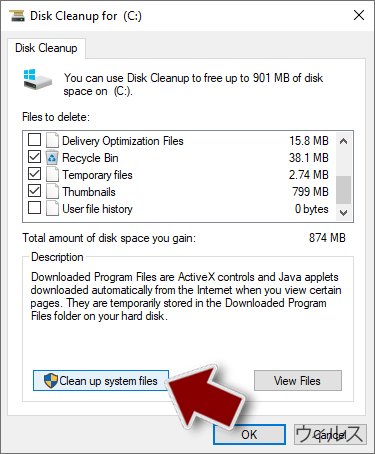

- Windows の検索ボックスにディスククリーンアップと入力して Enter を押します。

- クリーンアップするドライブを選択します (既定により C: がメインのドライブで、有害なファイルはここにありそうです)。

- 削除するファイルリストをスクロールして以下を選択します:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - システムファイルのクリーンアップを選択します。

- 他にも以下のフォルダ内に隠れている有害なファイルを探してみてください (Windows 検索ボックスで以下のエントリを入力して Enter を押します):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

終了したら、PC を通常モードで再起動します。

System Restore を使用して Locky を削除

-

手順 1: Safe Mode with Command Prompt へコンピュータを再起動

Windows 7 / Vista / XP- Start → Shutdown → Restart → OK をクリック.

- コンピュータがアクティブ状態になったら、 Advanced Boot Options ウィンドウが表示されるまで、 F8 を何度か押下します。

-

リストから Command Prompt を選択

Windows 10 / Windows 8- Windows ログイン画面で Power ボタンを押下します。 その後、キーボードの Shift を押し続け、 Restart をクリックします。.

- ここで、 Troubleshoot → Advanced options → Startup Settings を選択し、最後に Restart を押下します。

-

コンピュータがアクティブ状態になったら、 Startup Settings ウィンドウの Enable Safe Mode with Command Prompt を選択します。

-

手順 2: システムファイルと設定の復元

-

Command Prompt ウィンドウが表示されたら、 cd restore を入力し Enter をクリックします。

-

ここで rstrui.exe を入力し、もう一度 Enter を押下します。.

-

新しいウィンドウが表示されたら、 Next をクリックし、Locky が侵入する前の復元ポイントを選択します。選択後、 Next をクリックします。

-

ここで Yes をクリックし、システムの復元を開始します。

-

Command Prompt ウィンドウが表示されたら、 cd restore を入力し Enter をクリックします。

最後に、クリプト・ランサムウェアから身を守るよう、常に気をつけてください。Locky やその他のランサムウェアからコンピュータを守るためには、 FortectIntego や SpyHunter 5Combo Cleaner 、 Malwarebytes などの評価が高いアンチスパイウェアを使用してください

あなたにおすすめ

政府のスパイ行為を許してはいけません

政府は利用者のデータの追跡あるいは市民へのスパイ行為に関しては多くの問題を抱えています。そこで、このことを考慮に入れて、怪しい情報収集の行いについて学びましょう。インターネット上では完全匿名にすることにより、迷惑な政府系の追跡行為を避けましょう。

オンラインにアクセスするために違うロケーションを選択し、特定のコンテンツ制限もなく、オンラインに接続して欲しいものにアクセスする時、別の場所を選択することができます。 Private Internet Access VPN を使用すると、ハッキングされるリスクがなく、簡単にインターネット接続をお楽しみいただけます。

政府の他の迷惑な当事者によりアクセス可能な情報をコントロールし、スパイ行為を受けずにオンラインサーフィンをお楽しみください。不法行為に関与しておらず、また自分のサービス、プラットフォームのセレクションを信頼していたとしても、自分自身の安全性を常に疑い、 VPN サービスを使用して予防的措置を講じておきましょう。

マルウェアの攻撃に遭った場合に備えて、バックアップファイルを作りましょう

コンピュータを使用していると、サイバー感染や自分のうっかりミスによりいろいろなものを失くして困ることがあります。マルウェアによって生じるソフトウェアの問題や暗号化による直接的なデータの損失から端末の問題や恒久的なダメージに繋がる恐れがあります。そんな時に適切な 最新のバックアップ があれば、そのような場面に遭遇しても簡単に元通りに回復して仕事に戻れます。

端末に何か変更を加えたらバックアップを取っておけば、マルウェアが何かを変更したり端末の問題が原因でデータの破壊やパフォーマンスの低下が発生した時点に戻すことができるため、バックアップの作成は不可欠です。元に戻せる機能を利用して、日常の、あるいは毎週ごとの習慣としてバックアップを取るようにしましょう。

なにか重要なドキュメントやプロジェクトの前のバージョンを取ってあれば、ストレスや障害も防げます。マルウェアが突如として現れた場合に大変便利です。システム復元には Data Recovery Pro をぜひご利用ください。