Thorウイルス削除方法

Thor ランサムウェア・ウィルスとは?

Thor ランサムウェアとは?

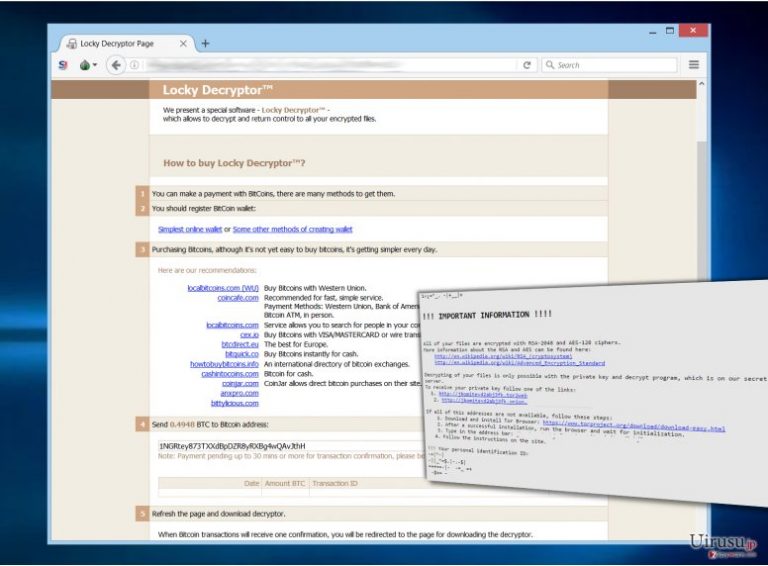

Thor ランサムウェアは暗号化タイプのマルウェアで、悪名高い Locky ランサムウェア ファミリーの出身です。この脅威と併せて、セキュリティのリサーチャーは Perl ランサムウェア、.Shit ファイル拡張子ウィルス および Odin ウィルス を見つけました。Thor は 400 以上の異なるファイル拡張子でファイルを暗号化できるため、このウィルス・グループの通常のメンバーとは異なります。被害者のファイルを使い物にならなくするために、RSA および AES 暗号を組合せ、各ファイルの構造を歪め、ファイル名に .thor ファイル拡張子 を付けてごちゃ混ぜにします。その結果、このランサムウェアに乗っ取られたという事実に簡単に気づくことができます。もちろん、感染したファイルは自由に使うことはできません。再び使えるようにするには、身代金として 0.5 ビットコインを支払う必要があります。Thor ウィルスのこのバージョンではファイルの暗号化について、特別な身代金を支払わねばならないことについて書かれた 2 種類のファイルで「通知」します。それらを明かすと見られている文書名は _WHAT_is.html および _WHAT_is.bmp です。更に悪いことに、ウィルスはシステムのスキャンを継続するようにプログラムされているのです。新しいファイルが追加されたことが分かると、また暗号化プロセスを起動させるため、1 つでも暗号化されたファイルを見つけたなら、できるだけすぐに Thor の除去を開始しなければならないことは言うまでもありません。それには FortectIntego をご利用ください。

Thor ランサムウェアの目的はファイルにアクセスできなくさせることであり、また被害者に強制的に身代金を支払わせることです。このウィルスは被害者のファイルを解放するためにおよそ 0.50 ビットコインを支払うように要求してきますが、この金額は 330 米ドルに相当します。感染したシステムに Thor ウィルスが残す身代金メモには被害者に対して Tor ブラウザのダウンロードの仕方が説明されていますが、これは身代金の支払いサイトにアクセスするために必要なものです。支払いサイトでは身代金メモにかかれている個人 ID または暗号化された任意のファイル名を入力するよう求められます。そのファイルがこのランサムウェアによって感染している場合、選択肢が 2 つあります。サイバー犯罪者にお金を送金して相手が暗号解除ソフトウェアを送って来るのを待つ (実現しそうにありませんが) か、アンチマルウェア・ツールを使って Thor ウィルスを除去し、バックアップからファイルを復元する方法です。バックアップがない場合は、破壊されたデータを復元する方法は他にないのではないかと思われますが、それでも本記事の末尾に記載されているデータ復元手法の一部を試してみる価値はあるでしょう。

どうやって感染するの?

Locky ウィルスの各バージョンは大変良く似た手法を使って被害者の PC に侵入します。悪意のあるメールを通じて届けられるものもあれば、エクスプロイト・キットを利用してターゲットの PC に感染するものもあり、その他にマルウェアの埋め込まれた広告経由で拡散されるものもあります。Thor ランサムウェアは通常 .vbs、.dll、.zip、.js、.hta また .doc ファイルの形式で届き、意図せずに実行される場合があります。そのようなファイルが全く怪しい感じがしないことを考えても、驚くべきことではありません。残念ながら、保護されていない PC はランサムウェアの攻撃に対抗することができないため、感染してしまうのです。すでに述べたとおり、外部ストレージ端末にデータのバックアップを保管していない限り、ランサムウェア・ウィルスが与えるダメージを元に戻す方法はありません。ファイルを保護するには、外付けのハード・ドライブや USB ステイック、また同様のソリューションを使うことができます。クラウド・サービスなどのオンラインのバックアップ・サービスを使いたい場合は、データ全体が失われることを防ぐために、それらが常に切り離されていることを確認してください。万が一感染した場合は、PC から Thor ウィルスを必ず除去してからバックアップを使って暗号化されたファイルを復元するようにしましょう。

Thor ランサムウェアを除去するには?

PC がすでにこのランサムウェアに感染している場合は、Thor ウィルスを完全に除去しなければなりません。なぜなら、このウィルスは最新のファイルやネットワーク上に保存されているファイルも暗号化しようとするからです。そのためには、信頼できるアンチマルウェア・ツールを更新してから使用してください。PC にセキュリティ・ソフトを何も入れていないという場合は、下記に上げたうちから 1 つを選んでください。バックアップなしにファイルを復元するには、Thor の除去ステップに続いて記載されている次の「データ復元」ステップを是非お読みください。どうか身代金を支払おうなどと「思わないでください」。なぜなら、そうすることでユーザーはファイルを失う危険に近づくだけでなく、「さらに」お金まで失うことになるからです。対峙している相手がハッカーだということを覚えておいてください。収入を上げるためなら、彼らはどんなことでもやるのですから。

手動 Thorウイルス削除方法

ランサムウェア: セーフモードにおける手動によるランサムウェアの駆除

重要です! →

一般的な PC ユーザーの方には手動による駆除ガイドはやや難しく感じられるかもしれません。正しく実行するためには IT に関する詳しい知識が求められ (重要なシステムファイルが削除され、あるいは破損した場合、Windows 全体の感染に繋がる恐れがあります)、さらに完了までに何時間もかかる場合があります。そこで、上述の自動的なメソッドの使用を強くお勧めします。

ステップ 1。「セーフモードとネットワーク」に移動する

手動によるマルウェアの駆除はセーフモード環境で行うのが最適です。

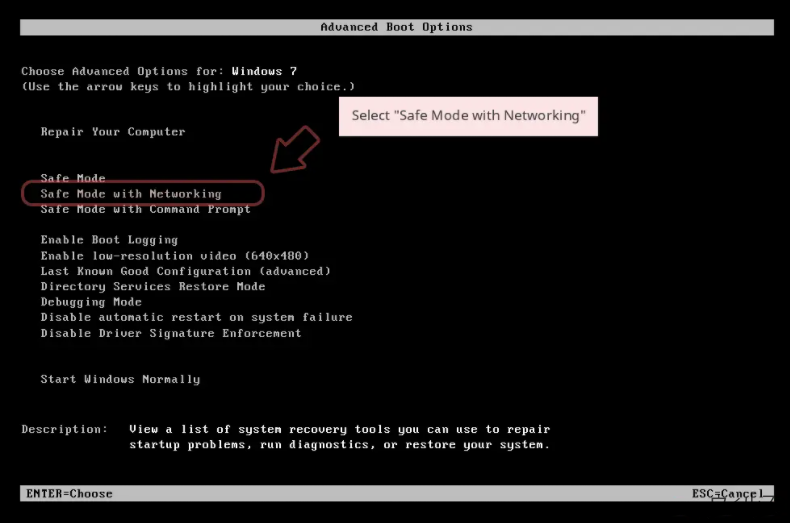

Windows 7 / Vista / XP

- スタート > シャットダウン > 再起動 > OK の順にクリックします。

- PC がアクティブになったら「詳細ブートオプション」ウィンドウが表示されるまで F8 ボタンを複数回押します (機能しない場合は F2、F12、Del などを押してみてください – マザーボードのモデルにより異なります) 。

- リストでセーフモードとネットワークを選択します。

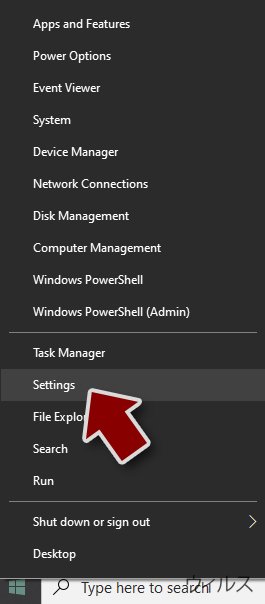

Windows 10 / Windows 8

- スタートボタンをクリックして設定を選択します。

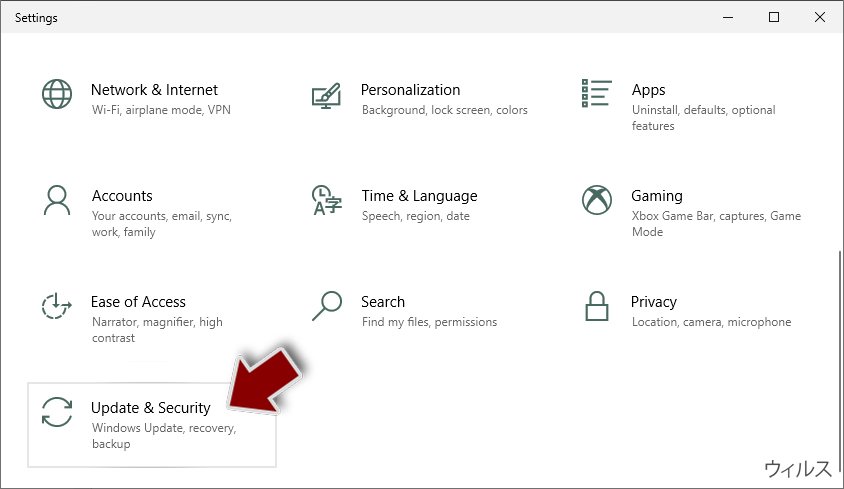

- スクロールダウンして更新とセキュリティを選択します。

- ウィンドウの左側で回復を選択します。

- 今度はスクロールダウンしてPCの起動をカスタマイズするを見つけます。

- 今すぐ再起動をクリックします。

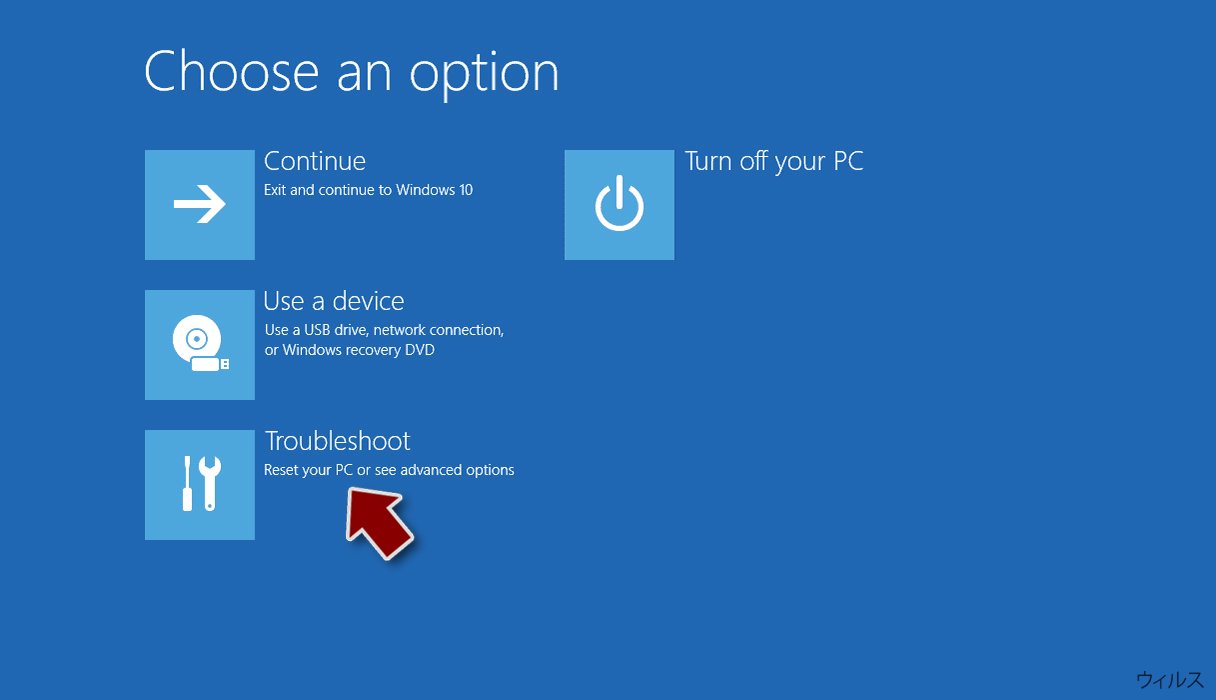

- トラブルシューティングを選択します。

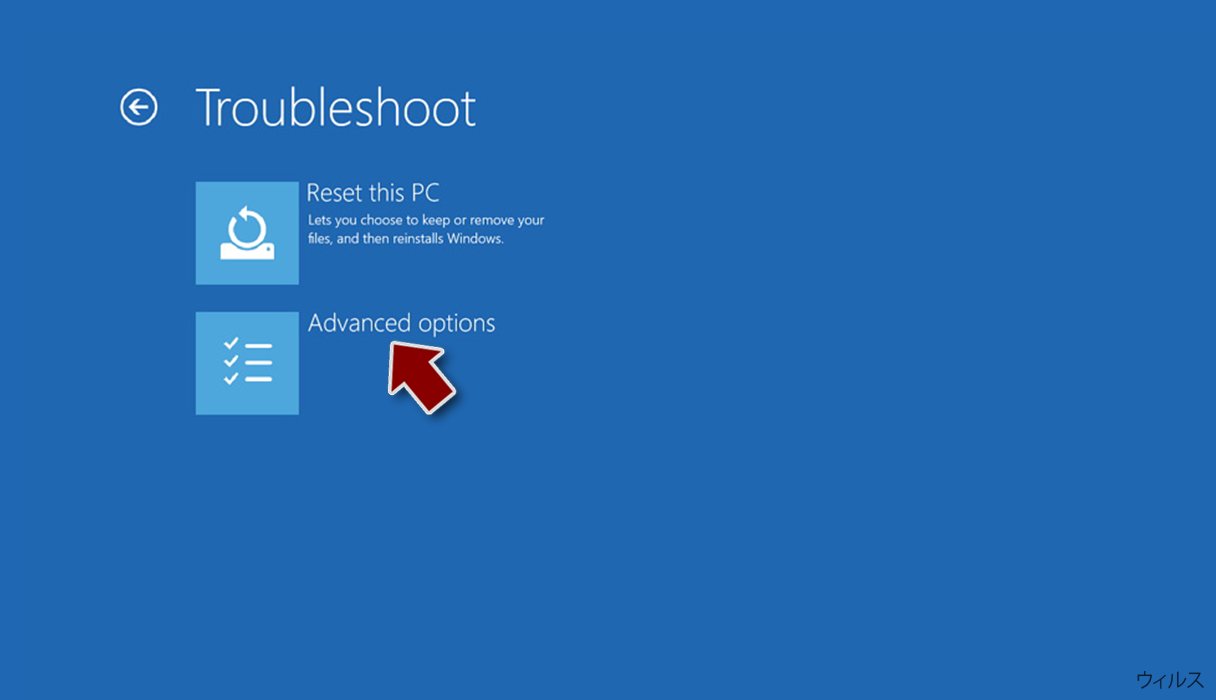

- 詳細オプションに移動します。

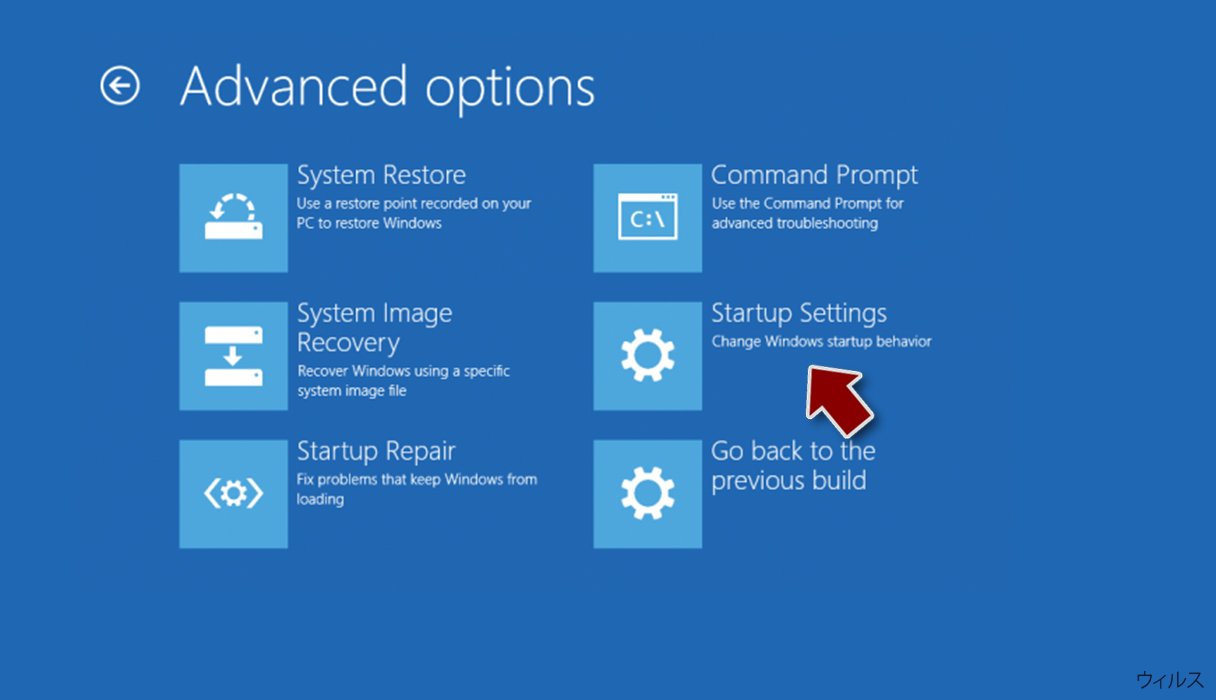

- スタートアップ設定を選択します。

- 再起動を押します。

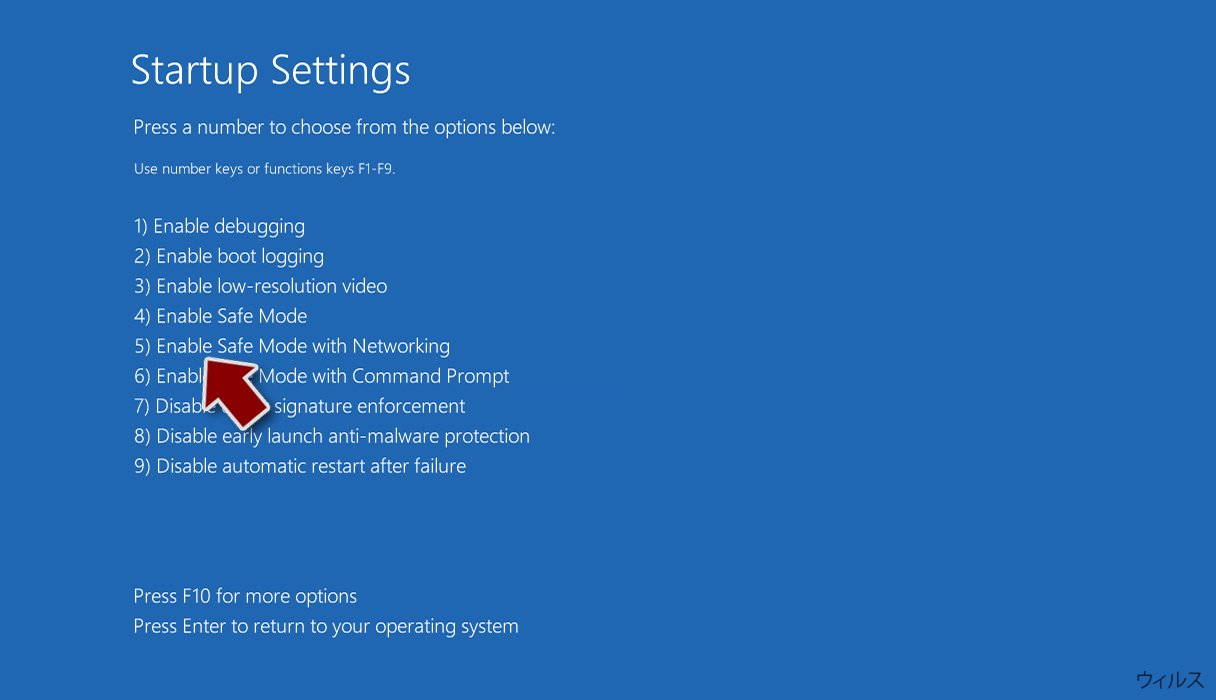

- ここで 5 を押すか、5) セーフモードとネットワークを有効にするをクリックします。

ステップ 2. 怪しいプロセスをシャットダウンする

Windows タスクマネージャーはバックグラウンドで稼働しているプロセスをすべて表示できる便利なツールです。マルウェアがプロセスを実行している場合は、それをシャットダウンしなければなりません:

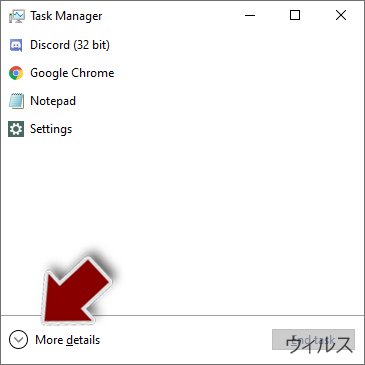

- キーボードの Ctrl + Shift + Esc を押して Windows タスクマネージャーを開きます。

- 詳細をクリックします。

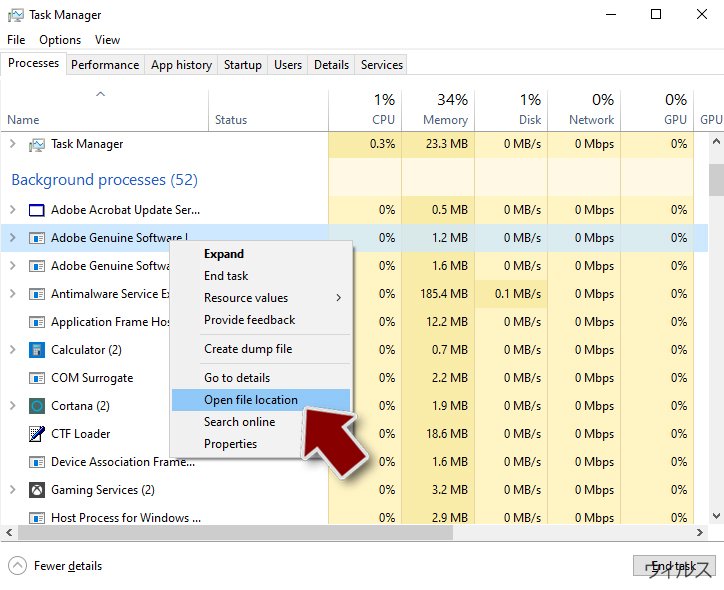

- バックグラウンドプロセスセクションまでスクロールダウンし、怪しいものを探します。

- 右クリックしてファイルの場所を開くを選択します。

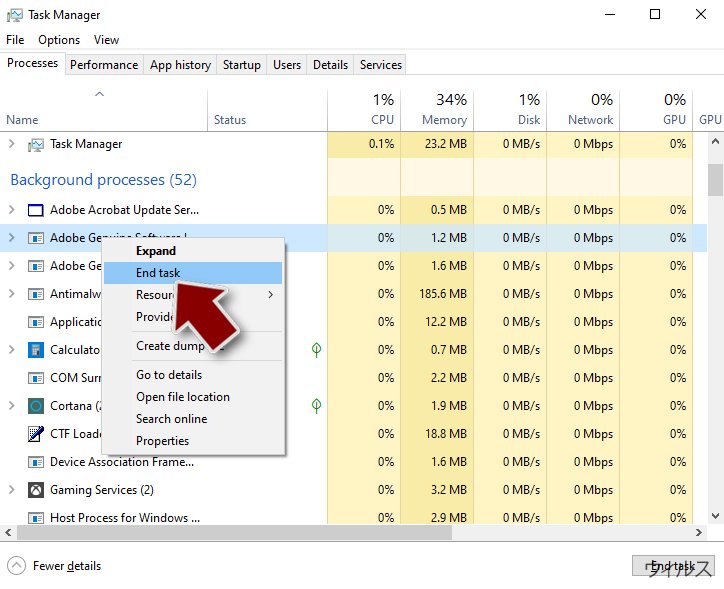

- プロセスに戻り、右クリックしてタスクの終了を選択します。

- 有害なフォルダのコンテンツを削除します。

ステップ 3. プログラムスタートアップをチェックする

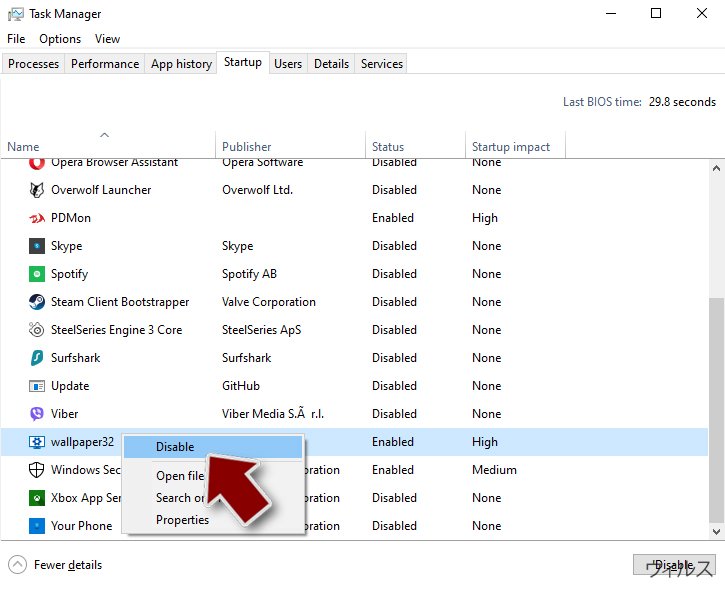

- キーボードで Ctrl + Shift + Esc を押して Windows タスクマネージャーを開きます。

- スタートアップタブに移動します。

- 怪しいプログラムの上で右クリックして無効化を選択します。

ステップ 4. ウィルスファイルを削除する

PC の中で、あちらこちらにマルウェア関連のファイルが見つかることがあります。以下はその見つけ方のヒントです:

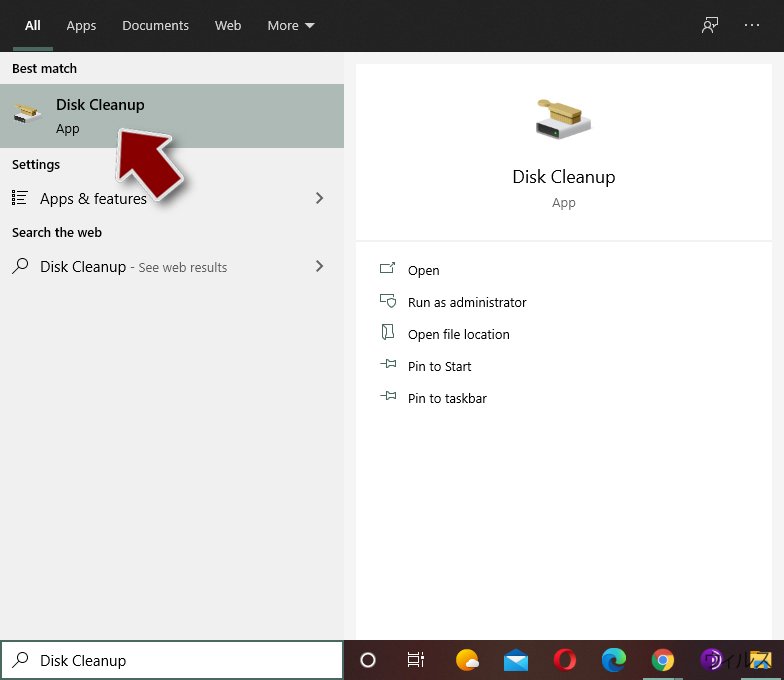

- Windows の検索ボックスにディスククリーンアップと入力して Enter を押します。

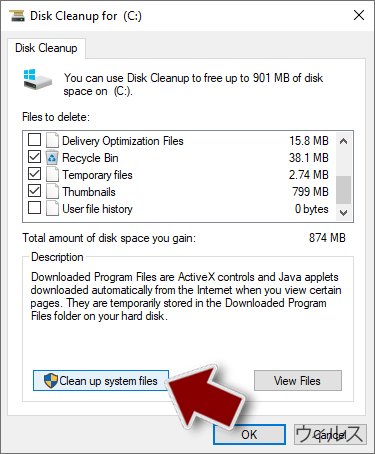

- クリーンアップするドライブを選択します (既定により C: がメインのドライブで、有害なファイルはここにありそうです)。

- 削除するファイルリストをスクロールして以下を選択します:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - システムファイルのクリーンアップを選択します。

- 他にも以下のフォルダ内に隠れている有害なファイルを探してみてください (Windows 検索ボックスで以下のエントリを入力して Enter を押します):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

終了したら、PC を通常モードで再起動します。

System Restore を使用して Thor を削除

-

手順 1: Safe Mode with Command Prompt へコンピュータを再起動

Windows 7 / Vista / XP- Start → Shutdown → Restart → OK をクリック.

- コンピュータがアクティブ状態になったら、 Advanced Boot Options ウィンドウが表示されるまで、 F8 を何度か押下します。

-

リストから Command Prompt を選択

Windows 10 / Windows 8- Windows ログイン画面で Power ボタンを押下します。 その後、キーボードの Shift を押し続け、 Restart をクリックします。.

- ここで、 Troubleshoot → Advanced options → Startup Settings を選択し、最後に Restart を押下します。

-

コンピュータがアクティブ状態になったら、 Startup Settings ウィンドウの Enable Safe Mode with Command Prompt を選択します。

-

手順 2: システムファイルと設定の復元

-

Command Prompt ウィンドウが表示されたら、 cd restore を入力し Enter をクリックします。

-

ここで rstrui.exe を入力し、もう一度 Enter を押下します。.

-

新しいウィンドウが表示されたら、 Next をクリックし、Thor が侵入する前の復元ポイントを選択します。選択後、 Next をクリックします。

-

ここで Yes をクリックし、システムの復元を開始します。

-

Command Prompt ウィンドウが表示されたら、 cd restore を入力し Enter をクリックします。

おまけ: データの復元

上記のガイドは PC から Thor を除去するために役立つはずです。暗号化されたファイルを復元するには、uirusu.jp のセキュリティ専門家が用意した詳しいガイドを使用されることをお勧めします。感染した PC からランサムウェアを除去した後、被害者はデータのバックアップを使用してファイルを復元することができます。データ・ストレージ端末を PC に接続して必要なファイルを PC にインポートするだけです。データのバックアップがない場合は、他にも Thor ランサムウェアによって暗号化されたファイルの復元ソリューションがあります:

ファイルが Thor によって暗号化された場合、それらを復元する方法はいくつかあります。

Data Recovery Pro をダウンロードして Thor ウィルスに暗号化されたファイルを復元する

Thor ウィルスに感染した後にファイルを復元するには、特別なデータ復元プログラムを使用することができます。感染したファイルを復元するには、下記記載のステップに従って様子を見てみてください:

- Data Recovery Pro をダウンロード;

- Data Recovery のセットップの手順に従い、プログラムを PC にインストールします。

- 起動後、PC をスキャンして Thor ランサムウェアにより暗号化されたファイルを探します。

- それらを復元します。

Windows Previous Versions 機能を使って Thor ランサムウェアに感染したファイルを復元する

PC の System Restore 機能が有効になっていた場合は、Windows Previous Versions 機能を試してみることができます。このオプションを使って暗号化されたファイルを復元するには、以下のステップに従ってください:

- 復元の必要な暗号化されたファイルを見つけたら、その上で右クリックします。

- “Properties” を選択し、“Previous versions” タブに移動します。

- ここで、“Folder versions” 内のファイルのうち利用可能なコピーをそれぞれチェックします。復元したいバージョンを選択して、“Restore” をクリックします。

Thor のデクリプタはまだご利用いただけません

最後に、クリプト・ランサムウェアから身を守るよう、常に気をつけてください。Thor やその他のランサムウェアからコンピュータを守るためには、 FortectIntego や SpyHunter 5Combo Cleaner 、 Malwarebytes などの評価が高いアンチスパイウェアを使用してください

あなたにおすすめ

政府のスパイ行為を許してはいけません

政府は利用者のデータの追跡あるいは市民へのスパイ行為に関しては多くの問題を抱えています。そこで、このことを考慮に入れて、怪しい情報収集の行いについて学びましょう。インターネット上では完全匿名にすることにより、迷惑な政府系の追跡行為を避けましょう。

オンラインにアクセスするために違うロケーションを選択し、特定のコンテンツ制限もなく、オンラインに接続して欲しいものにアクセスする時、別の場所を選択することができます。 Private Internet Access VPN を使用すると、ハッキングされるリスクがなく、簡単にインターネット接続をお楽しみいただけます。

政府の他の迷惑な当事者によりアクセス可能な情報をコントロールし、スパイ行為を受けずにオンラインサーフィンをお楽しみください。不法行為に関与しておらず、また自分のサービス、プラットフォームのセレクションを信頼していたとしても、自分自身の安全性を常に疑い、 VPN サービスを使用して予防的措置を講じておきましょう。

マルウェアの攻撃に遭った場合に備えて、バックアップファイルを作りましょう

コンピュータを使用していると、サイバー感染や自分のうっかりミスによりいろいろなものを失くして困ることがあります。マルウェアによって生じるソフトウェアの問題や暗号化による直接的なデータの損失から端末の問題や恒久的なダメージに繋がる恐れがあります。そんな時に適切な 最新のバックアップ があれば、そのような場面に遭遇しても簡単に元通りに回復して仕事に戻れます。

端末に何か変更を加えたらバックアップを取っておけば、マルウェアが何かを変更したり端末の問題が原因でデータの破壊やパフォーマンスの低下が発生した時点に戻すことができるため、バックアップの作成は不可欠です。元に戻せる機能を利用して、日常の、あるいは毎週ごとの習慣としてバックアップを取るようにしましょう。

なにか重要なドキュメントやプロジェクトの前のバージョンを取ってあれば、ストレスや障害も防げます。マルウェアが突如として現れた場合に大変便利です。システム復元には Data Recovery Pro をぜひご利用ください。