Ykcol ウィルスを除去する (リムーバルガイド) - ウイルスリムーバルインストラクション

Ykcolウイルス削除方法

Ykcol ランサムウェア・ウィルスとは?

Locky は現在 Ykcol ランサムウェア・ウィルスとして配布中 – 今すぐ PC を保護しましょう!

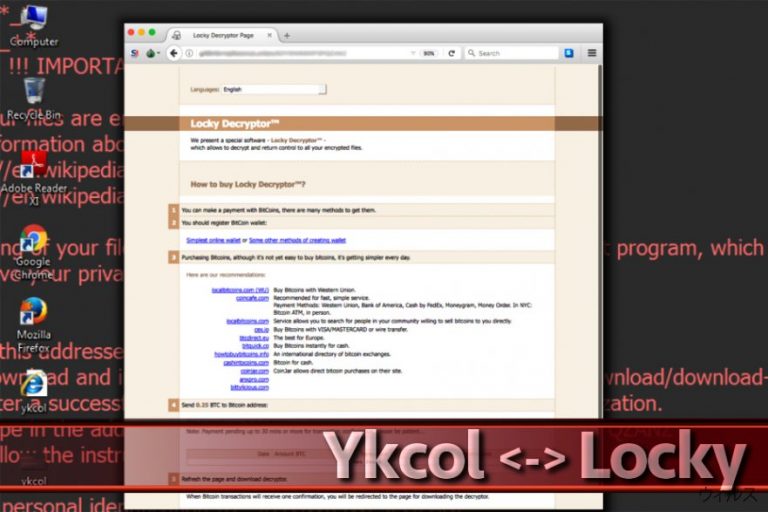

Ykcol ランサムウェアは悪名高い Locky ランサムウェア の最新の書き方です。以前リリースされた Lukitus および Diablo6 バージョンを踏襲し、RSA-2048 および AES-128 暗号化手法を組み合わせて使用して被害者のファイルをロックします。ウィルスは暗号化された 1 つひとつのファイルに .ykcol というファイル拡張子を付加し、ykcol.bmp および ykcol.htm というファイルをデスクトップに投下します。

Locky の開発者は、単に最初のウィルスの名前を逆さまにひっくり返してランサムウェアに新しい名前を選びました。悪意のあるソフトェアは現在悪意のあるスパム によって送り出されていますが、これは Ykcol ウィルスをシステム上にダウンロードして実行するスクリプトを含む感染性の添付ファイルを配布するものです。

システムをハイジャックすると、悪意のあるウィルスは身代金の役目を果たす前述のファイルを投下します。BMP ファイルがデスクトップの壁紙としてセットされ、一方 HTM ファイルの方はウェブ・ブラウザ経由で開き、ユーザー個人の支払いページに繋がるリンクが書かれています (Tor ブラウザ経由でアクセス可能)。個人用の支払いページの内容を表示するには、被害者が前述のブラウザをダウンロードして、そこから .onion ウェブサイトに入る必要があります。

Tor ネットワーク上の支払いページでは「Locky デクリプタ」なるものを提示していますが、これはランサムウェアの作成者から提供される復号ツールになります。ウィルスの以前のバージョンでは全てのファイルを自由にするために 0.5 ビットコインを要求していましたが、Ykcol マルウェアの場合は 0.25 ビットコインです。

しかし、ビットコインの価値が増大しているため、この金額は現在約 1000 US ドルを超える額となっており、これはデータの復号としては高額なお値段です。

サイバー・セキュリティの専門家はサイバー犯罪者の要求には耳を傾けず、サイバー犯罪者に支払う代わりに利用可能なデータ復元メソッドを使用することを勧めています。現在、データの復元に成功したというニュースは届いていないため、現時点での唯一の効果的なデータ復元メソッドはバックアップを使用することです。

NoVirus.uk ではできるだけ速やかに PC から Ykcol ウィルスを除去されることを強く推奨しています。ランサムウェアの攻撃後の復元には時間がかかるため、再び PC を安全に使用できるようにするには、何よりも先にマルウェアを取り除く必要があります。FortectIntego や Malwarebytes のような信頼できるプログラムを使用して PC をクリーン・アップしましょう。さらに、新しいバージョンの Locky を取り除くには、PC を再起動して Safe Mode with Networking にする必要があります。

本記事末尾の指示をお読みになり、Ykcol の除去に取り掛かりましょう。このタスクのために PC を準備する方法が分かったら、直ちに行ってください。PC がセーフ・モードになってマルウェアを除去できるようになったら、アンチマルウェア・ソフトを実行して悪意のあるファイルを探し、それらを削除します。さらに、PC をスキャンしてマルウェアを探す前に、セキュリティ・ソフトの更新も忘れずに行ってください。

Locky ランサムウェアを拡散するために現在用いられている配布方法

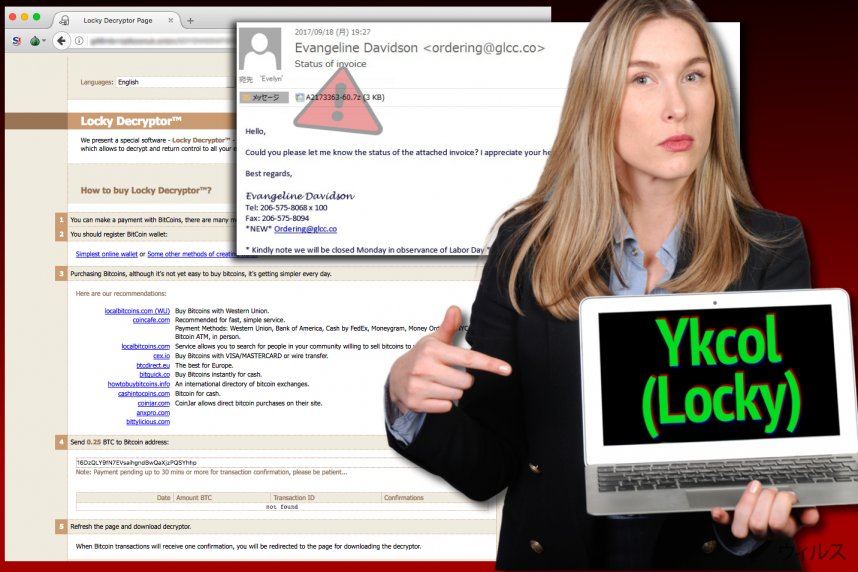

Locky のあらゆる亜種は通常スパム・メール経由で配布されていますが、Ykcol ウィルスも全く同じです。ランサムウェアの最新版の亜種は中に .vbs ファイルが入った偽の 7Zip 添付ファイルを届けるマルスパム・キャンペーン経由で送り出されています。悪意のあるメールは今回も偽の請求書を元に作成されています。悪意のある添付ファイルを持つメールでは、被害者に対して丁寧に「添付の請求書」をレビューし、そのステータスについて送信元に知らせるようにと頼んでいます。

感染している添付ファイルには任意の文字セットで名前が付けられており、VBS ファイルが含まれていますが、これを開くとリモート・サーバーのうちのどれかに接続され、そこから Locky のプログラムがダウンロードされます。ランサムウェアのダウンロードに成功すると、VBS ファイルがそれを実行します。その結果、被害者はすぐさま全てのファイルを失い、サイバー犯罪者が残した身代金メモを目にすることになります。

この仮想恐喝ツールの作成者はこれまでも様々なマルウェア配布テクニックを使用してきましたが、これまでのところどうやらフィッシングと悪意のあるスパムが、被害者を騙すために使われる主力の組み合わせのようです。彼らの手法が今のところ極めてうまく成果を出しているため、Locky の開発者が配布戦術を変えることはほぼありません。

今すぐ Ykcol ウィルスを除去する

Locky の最新版が PC を攻撃し、ファイルに感染した場合、まずすべきことはシステムから Ykcol ウィルスを除去することです。残念ながら、悪意のあるソフトウェアは PC に入ることを簡単に拒むことができるため、それを識別し、やっつけるためには、IT の専門家によって開発されたプログラムを使用する必要があります。

Ykcol の除去については、この悪意のあるソフトウェアが専用の難読化手法を使用して検知されないようにしていることから、複雑になることがあります。しかし、ご使用のセキュリティ・ソフトウェアでもファイルの暗号化をうまく止められなかった場合、それを更新してから直ちに Locky マルウェアの残骸を除去してください。これでウィルスが実装しようとしていた違法なアクティビティから PC を守り、保護することができるでしょう。

手動 Ykcolウイルス削除方法

ランサムウェア: セーフモードにおける手動によるランサムウェアの駆除

Locky に感染したら、すぐに行動に移す必要があります。Ykcol ファイル拡張子ウィルスを PC から除去するためにまずすべきことは、PC でマルウェア除去の準備を整えることであり、次に専用のマルウェア除去ソフトを使用してランサムウェアの残骸を削除することです。

重要です! →

一般的な PC ユーザーの方には手動による駆除ガイドはやや難しく感じられるかもしれません。正しく実行するためには IT に関する詳しい知識が求められ (重要なシステムファイルが削除され、あるいは破損した場合、Windows 全体の感染に繋がる恐れがあります)、さらに完了までに何時間もかかる場合があります。そこで、上述の自動的なメソッドの使用を強くお勧めします。

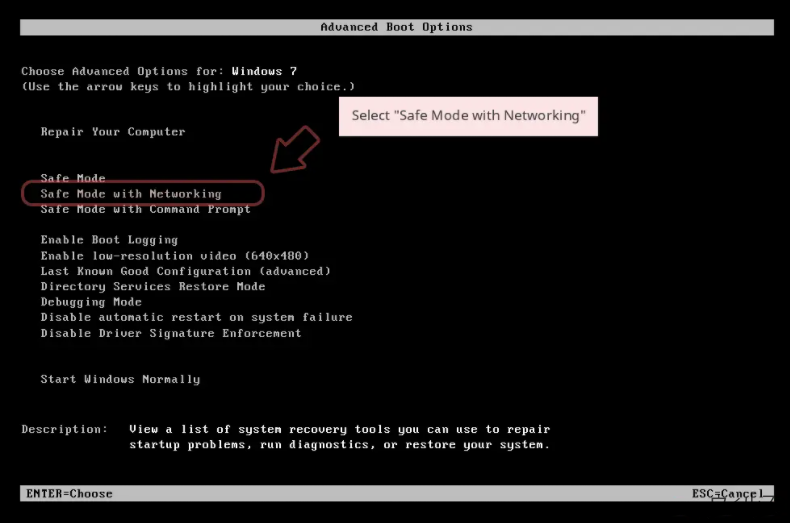

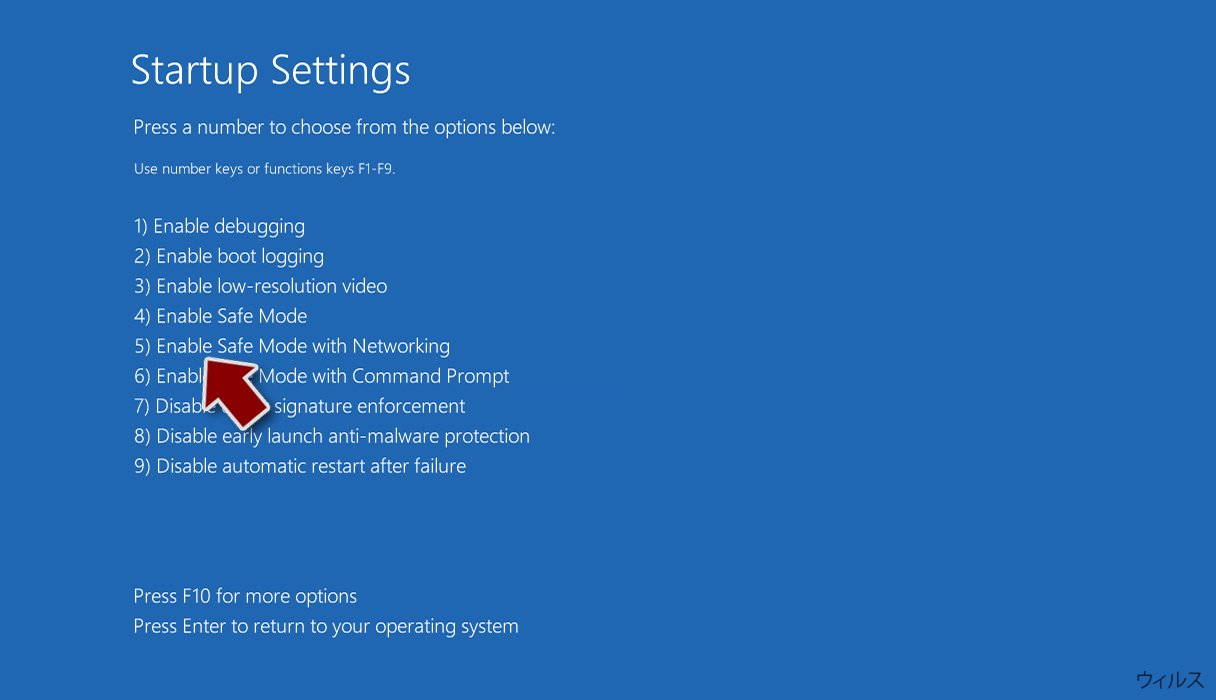

ステップ 1。「セーフモードとネットワーク」に移動する

手動によるマルウェアの駆除はセーフモード環境で行うのが最適です。

Windows 7 / Vista / XP

- スタート > シャットダウン > 再起動 > OK の順にクリックします。

- PC がアクティブになったら「詳細ブートオプション」ウィンドウが表示されるまで F8 ボタンを複数回押します (機能しない場合は F2、F12、Del などを押してみてください – マザーボードのモデルにより異なります) 。

- リストでセーフモードとネットワークを選択します。

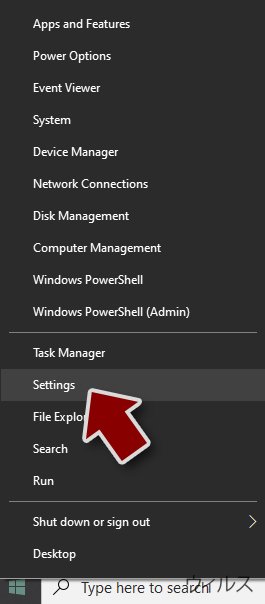

Windows 10 / Windows 8

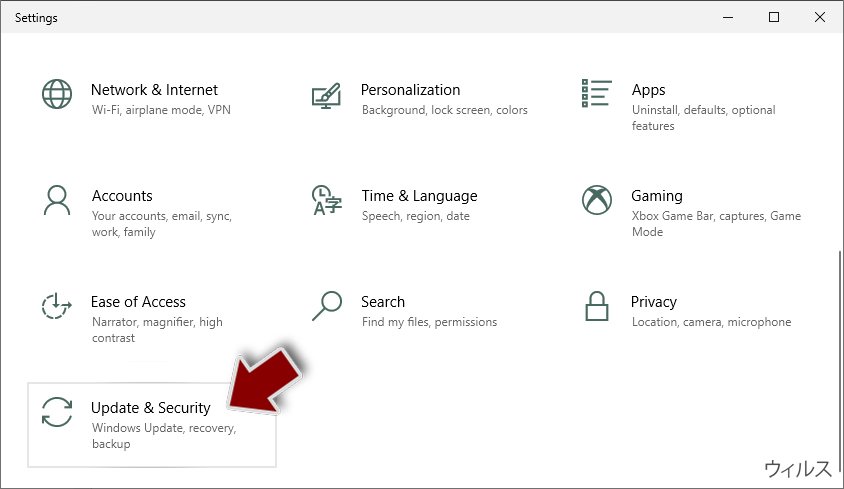

- スタートボタンをクリックして設定を選択します。

- スクロールダウンして更新とセキュリティを選択します。

- ウィンドウの左側で回復を選択します。

- 今度はスクロールダウンしてPCの起動をカスタマイズするを見つけます。

- 今すぐ再起動をクリックします。

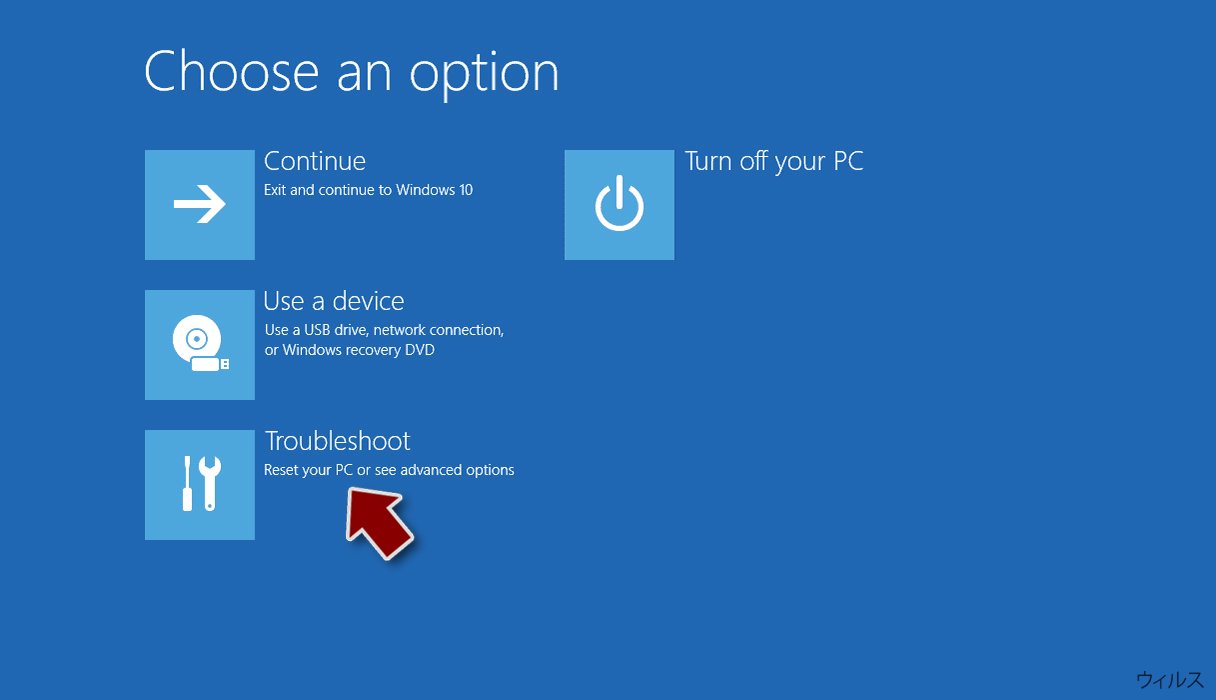

- トラブルシューティングを選択します。

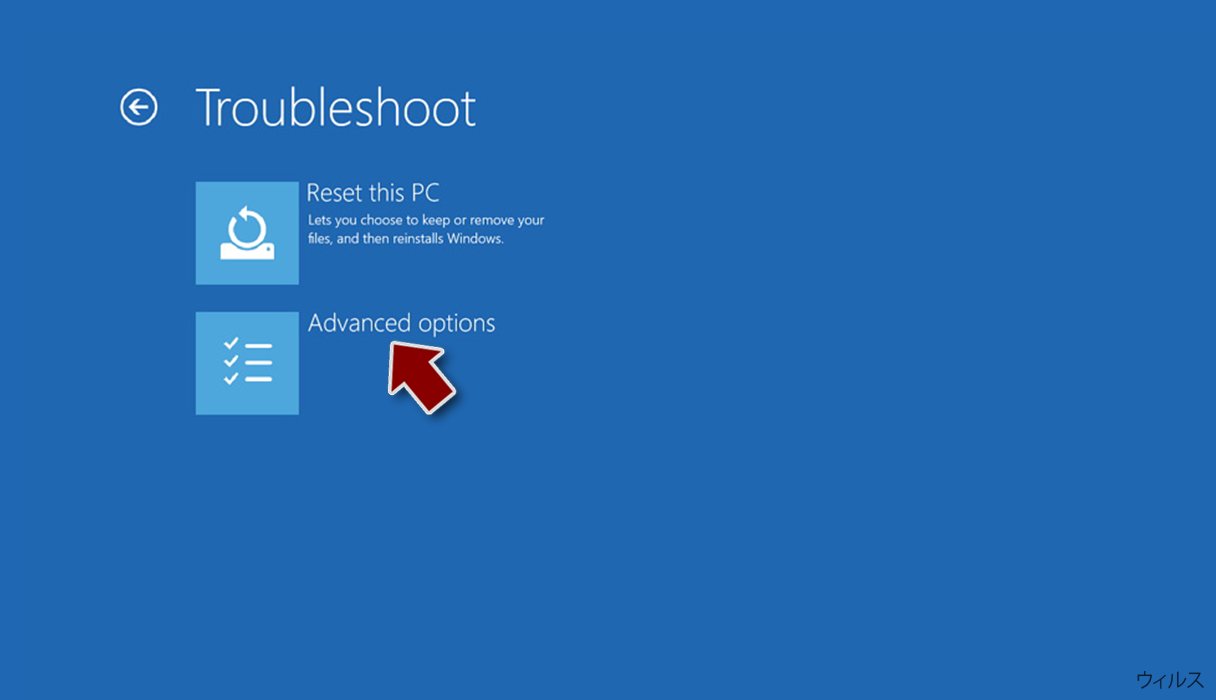

- 詳細オプションに移動します。

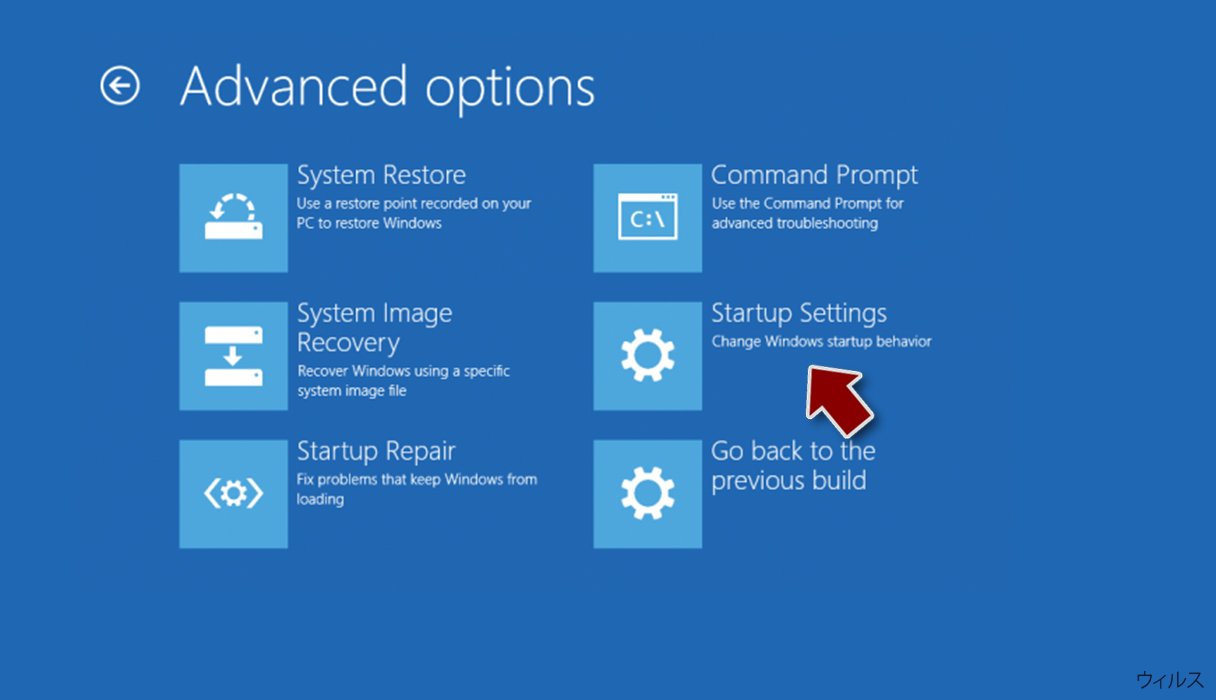

- スタートアップ設定を選択します。

- 再起動を押します。

- ここで 5 を押すか、5) セーフモードとネットワークを有効にするをクリックします。

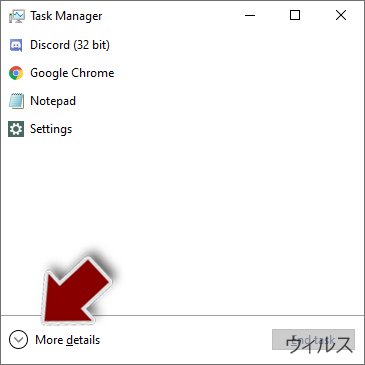

ステップ 2. 怪しいプロセスをシャットダウンする

Windows タスクマネージャーはバックグラウンドで稼働しているプロセスをすべて表示できる便利なツールです。マルウェアがプロセスを実行している場合は、それをシャットダウンしなければなりません:

- キーボードの Ctrl + Shift + Esc を押して Windows タスクマネージャーを開きます。

- 詳細をクリックします。

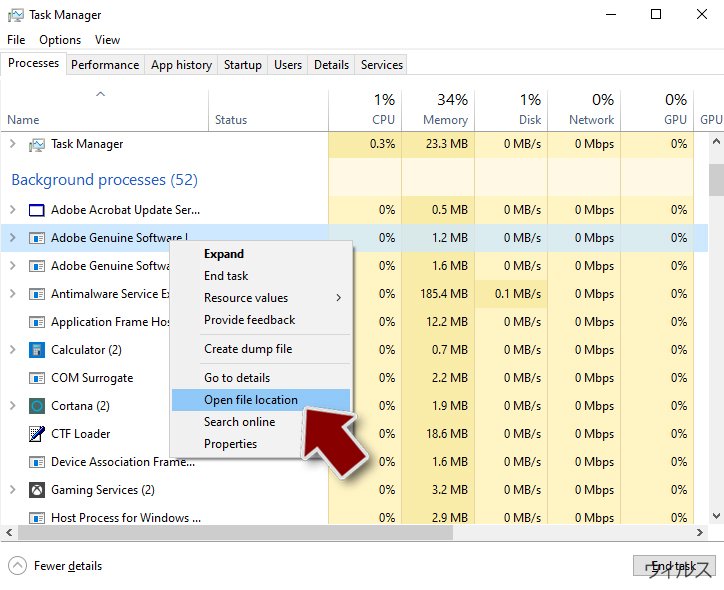

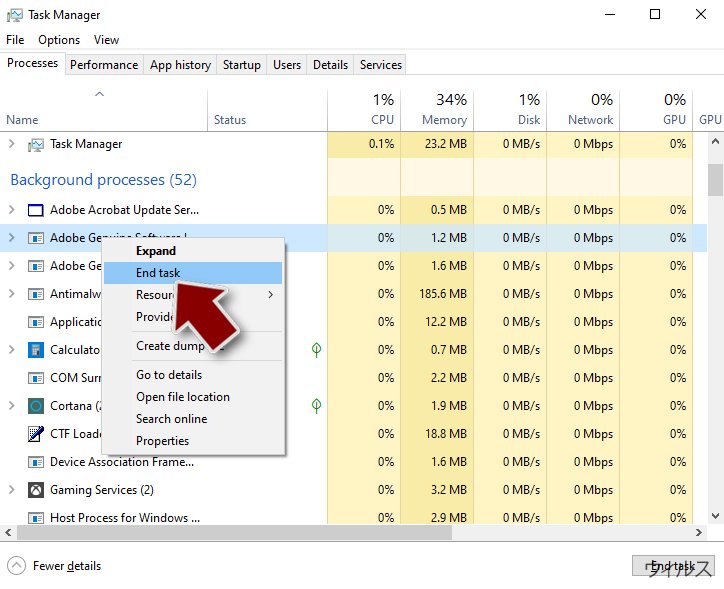

- バックグラウンドプロセスセクションまでスクロールダウンし、怪しいものを探します。

- 右クリックしてファイルの場所を開くを選択します。

- プロセスに戻り、右クリックしてタスクの終了を選択します。

- 有害なフォルダのコンテンツを削除します。

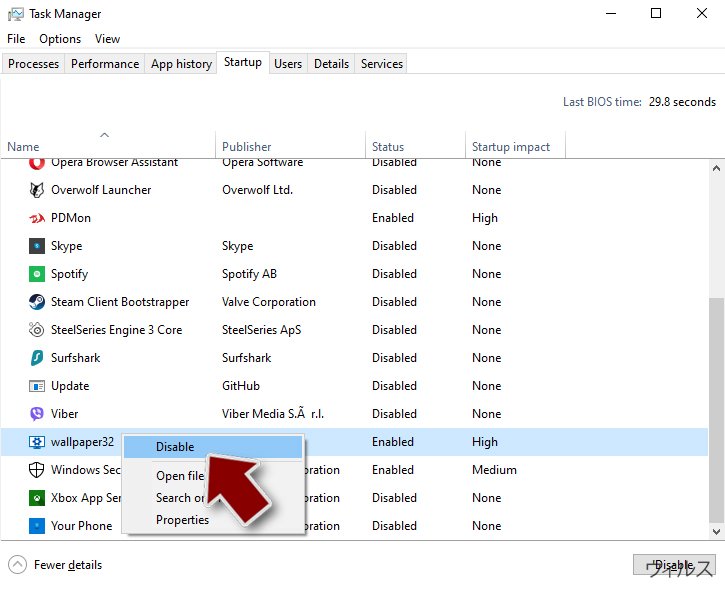

ステップ 3. プログラムスタートアップをチェックする

- キーボードで Ctrl + Shift + Esc を押して Windows タスクマネージャーを開きます。

- スタートアップタブに移動します。

- 怪しいプログラムの上で右クリックして無効化を選択します。

ステップ 4. ウィルスファイルを削除する

PC の中で、あちらこちらにマルウェア関連のファイルが見つかることがあります。以下はその見つけ方のヒントです:

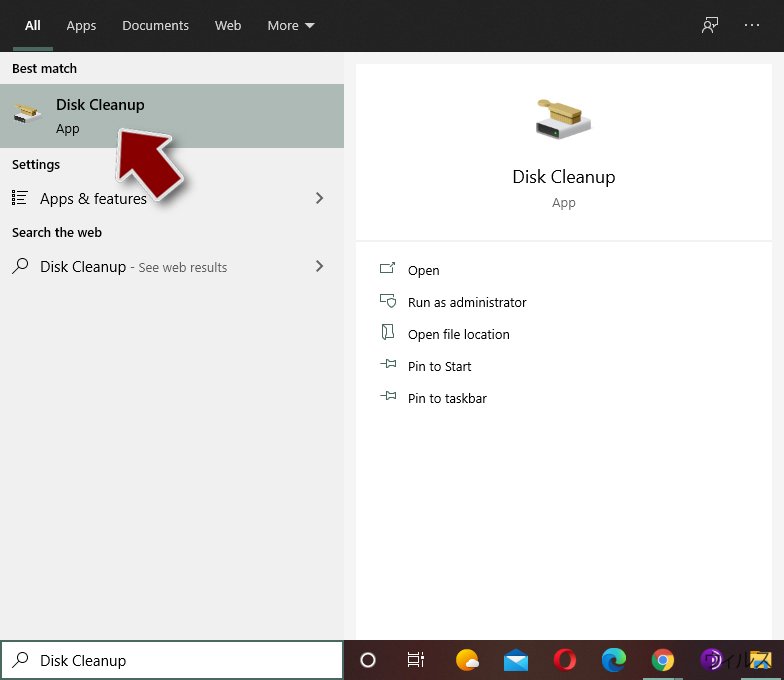

- Windows の検索ボックスにディスククリーンアップと入力して Enter を押します。

- クリーンアップするドライブを選択します (既定により C: がメインのドライブで、有害なファイルはここにありそうです)。

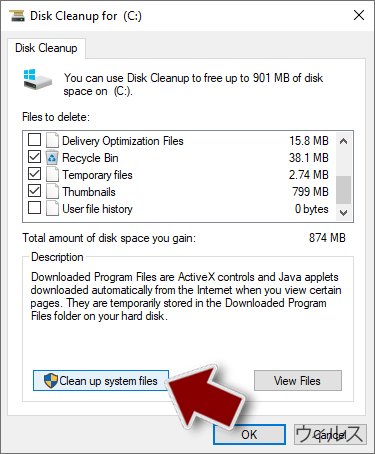

- 削除するファイルリストをスクロールして以下を選択します:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - システムファイルのクリーンアップを選択します。

- 他にも以下のフォルダ内に隠れている有害なファイルを探してみてください (Windows 検索ボックスで以下のエントリを入力して Enter を押します):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

終了したら、PC を通常モードで再起動します。

System Restore を使用して Ykcol を削除

-

手順 1: Safe Mode with Command Prompt へコンピュータを再起動

Windows 7 / Vista / XP- Start → Shutdown → Restart → OK をクリック.

- コンピュータがアクティブ状態になったら、 Advanced Boot Options ウィンドウが表示されるまで、 F8 を何度か押下します。

-

リストから Command Prompt を選択

Windows 10 / Windows 8- Windows ログイン画面で Power ボタンを押下します。 その後、キーボードの Shift を押し続け、 Restart をクリックします。.

- ここで、 Troubleshoot → Advanced options → Startup Settings を選択し、最後に Restart を押下します。

-

コンピュータがアクティブ状態になったら、 Startup Settings ウィンドウの Enable Safe Mode with Command Prompt を選択します。

-

手順 2: システムファイルと設定の復元

-

Command Prompt ウィンドウが表示されたら、 cd restore を入力し Enter をクリックします。

-

ここで rstrui.exe を入力し、もう一度 Enter を押下します。.

-

新しいウィンドウが表示されたら、 Next をクリックし、Ykcol が侵入する前の復元ポイントを選択します。選択後、 Next をクリックします。

-

ここで Yes をクリックし、システムの復元を開始します。

-

Command Prompt ウィンドウが表示されたら、 cd restore を入力し Enter をクリックします。

おまけ: データの復元

上記のガイドは PC から Ykcol を除去するために役立つはずです。暗号化されたファイルを復元するには、uirusu.jp のセキュリティ専門家が用意した詳しいガイドを使用されることをお勧めします。データが Ykcol ランサムウェアによってダメージを受けた場合、それらの名前に .ykcol というファイル拡張子が付けられます。これらのファイルはバックアップがなければ復元することができないものの、サイバー・セキュリティの専門家は、以下にあげるような代替のデータ復元方法を試すよう勧めています。

ファイルが Ykcol によって暗号化された場合、それらを復元する方法はいくつかあります。

Data Recovery Pro を使用してダメージを復元する

Ykcol ランサムウェアの感染によるダメージは、Data Recovery Pro と呼ばれるデータ復元ソフトウェアを使用して元通りに戻してみましょう。このツールを使用して暗号化されたファイルの一部を復元する方法について、簡単なガイドを追記してあります。メモ。残念ながら、このソフトウェアによってレコードを全て復元できるという「保証はありません」。ファイルを暗号化したランサムウェアの洗練度を考えると、このデータ復元ソフトでは力が及ばない場合もあるでしょう。

- Data Recovery Pro をダウンロード;

- Data Recovery のセットップの手順に従い、プログラムを PC にインストールします。

- 起動後、PC をスキャンして Ykcol ランサムウェアにより暗号化されたファイルを探します。

- それらを復元します。

Locky の復元ツール

あらゆるセキュリティの専門家がサイバー犯罪者に身代金を支払うことに反対しています。まず、相手が莫大な金額を要求してきます。さらに、ファイルを復元できる可能性は常に低いままです。詐欺師たちがファイルの復元を手伝ってくれる保証もありません。その上、ペテン師に身代金を支払ってもそのアクティビティを続ける動機づけになるため、支払わないことをお勧めしています。

最後に、クリプト・ランサムウェアから身を守るよう、常に気をつけてください。Ykcol やその他のランサムウェアからコンピュータを守るためには、 FortectIntego や SpyHunter 5Combo Cleaner 、 Malwarebytes などの評価が高いアンチスパイウェアを使用してください

あなたにおすすめ

政府のスパイ行為を許してはいけません

政府は利用者のデータの追跡あるいは市民へのスパイ行為に関しては多くの問題を抱えています。そこで、このことを考慮に入れて、怪しい情報収集の行いについて学びましょう。インターネット上では完全匿名にすることにより、迷惑な政府系の追跡行為を避けましょう。

オンラインにアクセスするために違うロケーションを選択し、特定のコンテンツ制限もなく、オンラインに接続して欲しいものにアクセスする時、別の場所を選択することができます。 Private Internet Access VPN を使用すると、ハッキングされるリスクがなく、簡単にインターネット接続をお楽しみいただけます。

政府の他の迷惑な当事者によりアクセス可能な情報をコントロールし、スパイ行為を受けずにオンラインサーフィンをお楽しみください。不法行為に関与しておらず、また自分のサービス、プラットフォームのセレクションを信頼していたとしても、自分自身の安全性を常に疑い、 VPN サービスを使用して予防的措置を講じておきましょう。

マルウェアの攻撃に遭った場合に備えて、バックアップファイルを作りましょう

コンピュータを使用していると、サイバー感染や自分のうっかりミスによりいろいろなものを失くして困ることがあります。マルウェアによって生じるソフトウェアの問題や暗号化による直接的なデータの損失から端末の問題や恒久的なダメージに繋がる恐れがあります。そんな時に適切な 最新のバックアップ があれば、そのような場面に遭遇しても簡単に元通りに回復して仕事に戻れます。

端末に何か変更を加えたらバックアップを取っておけば、マルウェアが何かを変更したり端末の問題が原因でデータの破壊やパフォーマンスの低下が発生した時点に戻すことができるため、バックアップの作成は不可欠です。元に戻せる機能を利用して、日常の、あるいは毎週ごとの習慣としてバックアップを取るようにしましょう。

なにか重要なドキュメントやプロジェクトの前のバージョンを取ってあれば、ストレスや障害も防げます。マルウェアが突如として現れた場合に大変便利です。システム復元には Data Recovery Pro をぜひご利用ください。