TeslaCrypt ウィルスを除去する (ウイルスリムーバルガイド)

TeslaCryptウイルス削除方法

TeslaCrypt ウィルスとは?

TeslaCrypt って何?

TeslaCrypt は、写真や文章、その他のファイルのように、個人的な情報へのアクセスをブロックする AES 暗号化方式を使った、新しく出たランサムウェアです。その上、 このウィルスは MineCraft、World of Warcraft、StarCraft、World of Tanks、Dragon Age、RPG Maker、および Steam といったビデオ・ゲーム関連のファイルにも関心を示しています。ひとたび標的の PC に侵入すると、予め決められているファイル・タイプを探しだし、それらを直ちに暗号化してしまいます。暗号化されるファイルには次のものが含まれます: .unity3d, .blob, .wma, .avi, .rar, .DayZProfile, .doc, .odb, .asset, ,forge, .cas, .map, .mcgame, .rgss3a, .big, .wotreplay, .xxx, .m3u, .png, .jpeg, .txt, .crt, .x3f, .ai, .eps, .pdf, .lvl, .sis, .gdb。その後、TeslaCrypt ウィルスは画面をロックし、これらのファイルの暗号を解除するために、3日以内に身代金を支払うよう促します。その上、このウィルスは help_to_decrypt_your_files.txt という名前のファイルをデスクトップ上に作成し、これが TOR 支払いシステムにリンクしており、そこで人々は自らの支払い状況を確認したり暗号解除のキーを入力したりします。ここでもう一つ話しておくべきことは、他のランサムウェア(Cryptolocker、Simplelocker、Threat Finder などなど)と比べると、TeslaCrypt ウィルスは PayPal My のキャッシュカードやビットコインでも支払えるという点が異なります。この悪意のあるプログラムがすでにあなたのファイルを暗号化しているなら、がっかりさせて申し訳ないのですが、あなたのファイルの回復のためには、暗号解除キーを入手する必要があるということです。書いている時点では、TeslaCrypt ウィルスにより暗号化されたファイルの暗号を解除するプログラムはありません。しかし、あなたの個人情報が回復される保証はどこにもないため、弊社では「支払わない」ことをお勧めします。最悪の場合、サイバー犯罪者に対して銀行情報を開示してしまい、相手に将来別の犯罪を行わせてしまうかも知れません。この脅威が既にあなたの PC や個人データ汚染している場合、弊社では FortectIntego または SpyHunter 5Combo Cleaner などの、評判の良いアンチ・スパイウェアを使用して、必要な対応を取り、ウィルスを除去するこを強くお勧めします。

TeslaCrypt は PC をどうやって乗っ取るの?

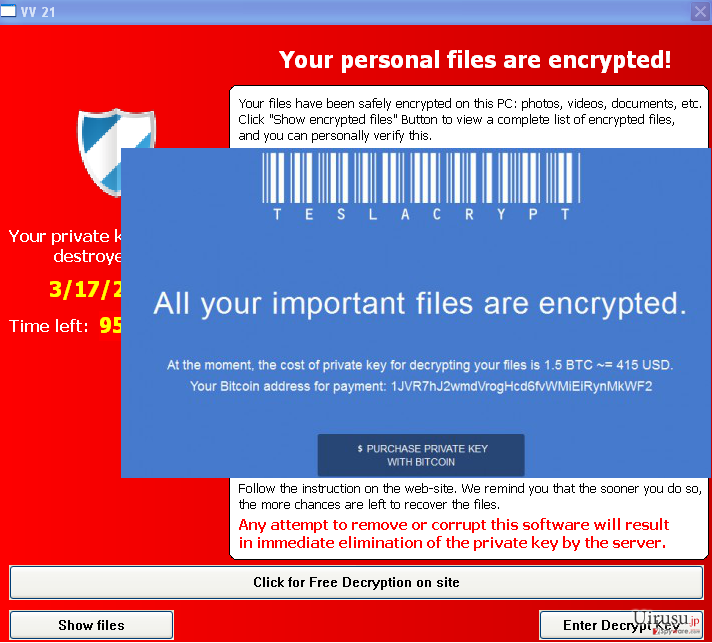

他の深刻な PC の脅威と同様に、TeslaCrypt ウィルスはその最も多くの方法にスパムや偽の警告が含まれるような、様々な詐欺的方法を使用して広まります。スパムも偽の警告も本物のように見えますのでご注意ください。それらは良く知られた企業の名前で送られているかのように主張して人々を騙し、送り状や請求書、写真、その他重要なドキュメントが送られて来たと思わせるのです。だから、Eメールをそのまま全部信頼してはいけないのです。まず、送信者が良く知っている人かどうかを確認し、主題の形式が正しいかどうか、また文法やタイピング・ミスがないかどうかを確かめましょう。さらに、よく知らないウェブサイトに行って様々な警告、ポップアップ、スキャン、またそれに似たようなものをクリックしないでください。感染されている添付ファイルを開いたり、汚染されたリンクをクリックすると、TeslaCrypt ランサムウェアがそれと気づかないうちに起動されるのです。その結果、遅かれ早かれ、あなたに次のような要求が突きつけられます:

この PC にあるあなたのファイル、すなわち写真、映像、文書などは、安全に暗号化されました。「暗号化されたファイルを表示する」ボタンをクリックすると、暗号化されたファイルの全リストが表示されます。

暗号化は、この PC のために生成されたユニークな公開キー RSA-2048 を使用して生成されました。必要なファイルの暗号を解除するためには、プライベート・キーを入手する必要があります。

あなたのファイルの暗号を解除できるプライベート・キーの唯一のコピーは、インターネット上の秘密のサーバーにあります。このウィンドウに指定されている期日を過ぎると、サーバーはこのキーを削除してしまいます。

一度消されると、誰にもファイルを回復させることができません…

検索時点で、TeslaCrypt ウィルスの配布方法は不明でしたが、PC システムに侵入した後、このソフトウェアが全てのドライブをスキャンし、AES 暗号化手法を使って特定のフィアルを暗号化しています。暗号化されたファイルには、ファイル名の後に .ecc という拡張子が付けられます。

このような警告が画面上に現れた瞬間、待っている時間はありません。「今すぐに」評判の良いアンチ・スパイウェアで完全なシステム・スキャンを行いましょう。そうすれば少なくともあなたの PC の情報の一部を護ることができるかも知れません。

TeslaCrypt のバージョン:

TeslaCrypt 2.0 は、感染された PC システム上でファイルの暗号化を行うことができる危険なランサムウェア・タイプのアプリです。感染された PC ごとに異なるマスター・キーを作る ECHD アルゴリズムを使って暗号化を行います。 TeslaCrypt 2.0 で暗号化されたファイルの拡張子は全て、 .VVV に変更されます。警告メッセージのテキストは CryptoWall ウィルス で使われているものと同じで、暗号化さrたファイルの暗号を解除するためには、被害者が 500 アメリカドルまたはユーロを支払えと要求しています。残念ながら、支払ってもあなたのファイルを取り戻せる保証はありません。TeslaCrypt 2.0 を除去し、感染したファイルをバックアップ・コピーで復元する方が賢明です。

TeslaCrypt ウィルスの除去方法は?

まず、あなたの PC にある個人情報から先に対応することをお勧めします。「必ず」評判の良いアンチ・スパイウェアを PC にインスールして、TeslaCrypt のような脅威をできるだけ防げるように更新しましょう。さらに、ファイルのバックアップを取り、PC から独立させておきましょう。そのためには、次のような解決策が考えられます: USB 外付けハード・ドライブ、CD、DVD、Google Drive、Dropbox、Flickr など。

すでにファイルの暗号化に直面し、TeslaCrypt ウィルスの除去方法をお探しの方は、次のガイドをお使いください。正しい順序で行わねばならないため、次のステップを行う際には、特に慎重に行ってください。

手動 TeslaCryptウイルス削除方法

ランサムウェア: セーフモードにおける手動によるランサムウェアの駆除

重要です! →

一般的な PC ユーザーの方には手動による駆除ガイドはやや難しく感じられるかもしれません。正しく実行するためには IT に関する詳しい知識が求められ (重要なシステムファイルが削除され、あるいは破損した場合、Windows 全体の感染に繋がる恐れがあります)、さらに完了までに何時間もかかる場合があります。そこで、上述の自動的なメソッドの使用を強くお勧めします。

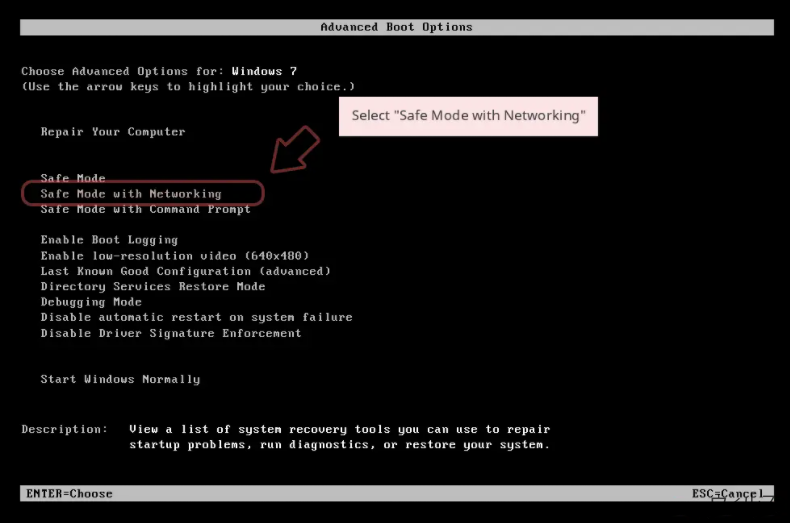

ステップ 1。「セーフモードとネットワーク」に移動する

手動によるマルウェアの駆除はセーフモード環境で行うのが最適です。

Windows 7 / Vista / XP

- スタート > シャットダウン > 再起動 > OK の順にクリックします。

- PC がアクティブになったら「詳細ブートオプション」ウィンドウが表示されるまで F8 ボタンを複数回押します (機能しない場合は F2、F12、Del などを押してみてください – マザーボードのモデルにより異なります) 。

- リストでセーフモードとネットワークを選択します。

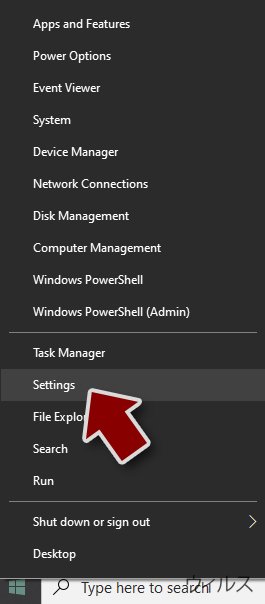

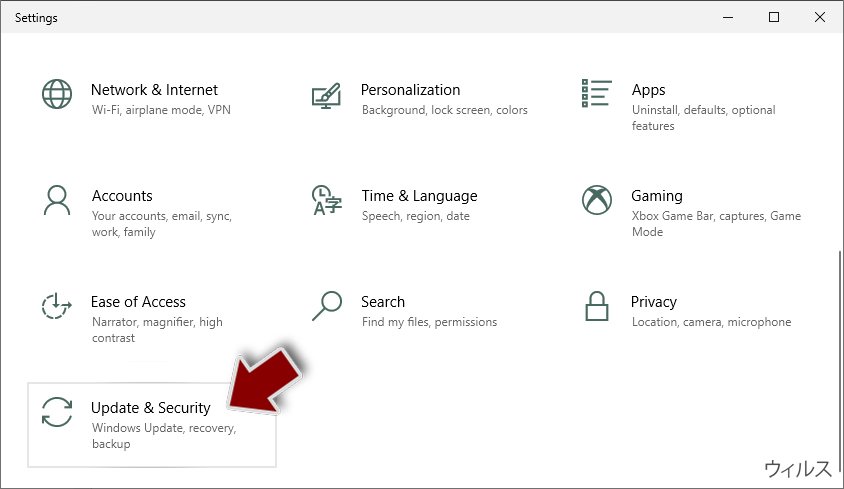

Windows 10 / Windows 8

- スタートボタンをクリックして設定を選択します。

- スクロールダウンして更新とセキュリティを選択します。

- ウィンドウの左側で回復を選択します。

- 今度はスクロールダウンしてPCの起動をカスタマイズするを見つけます。

- 今すぐ再起動をクリックします。

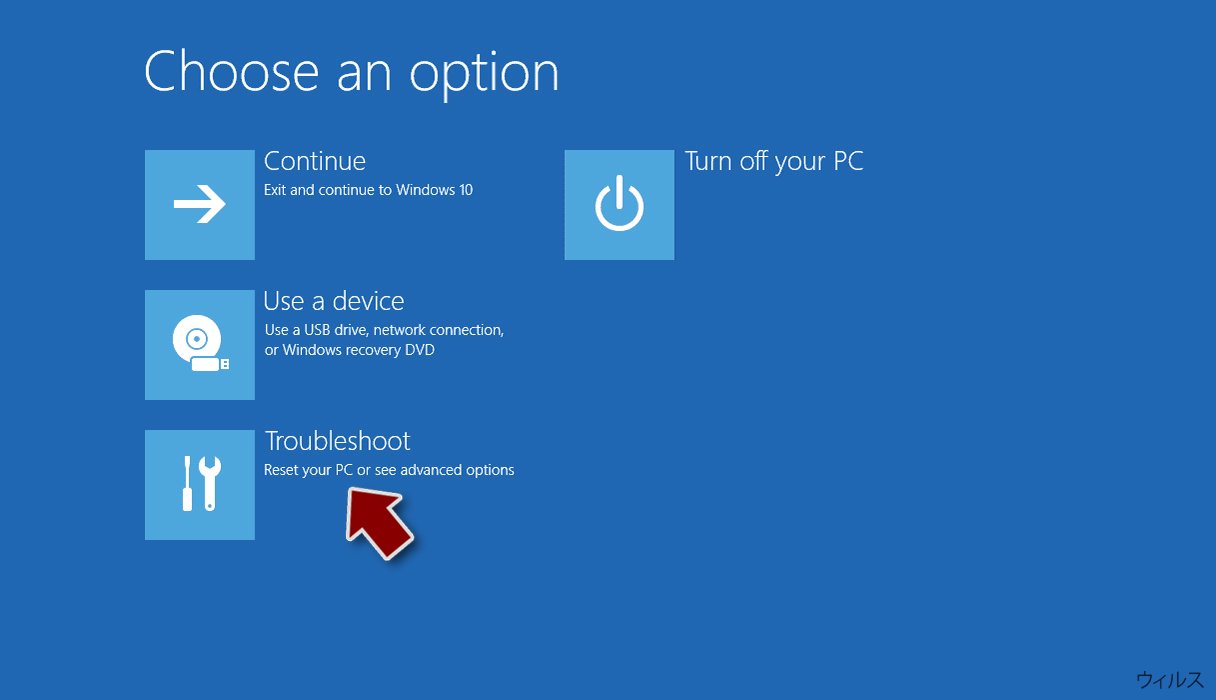

- トラブルシューティングを選択します。

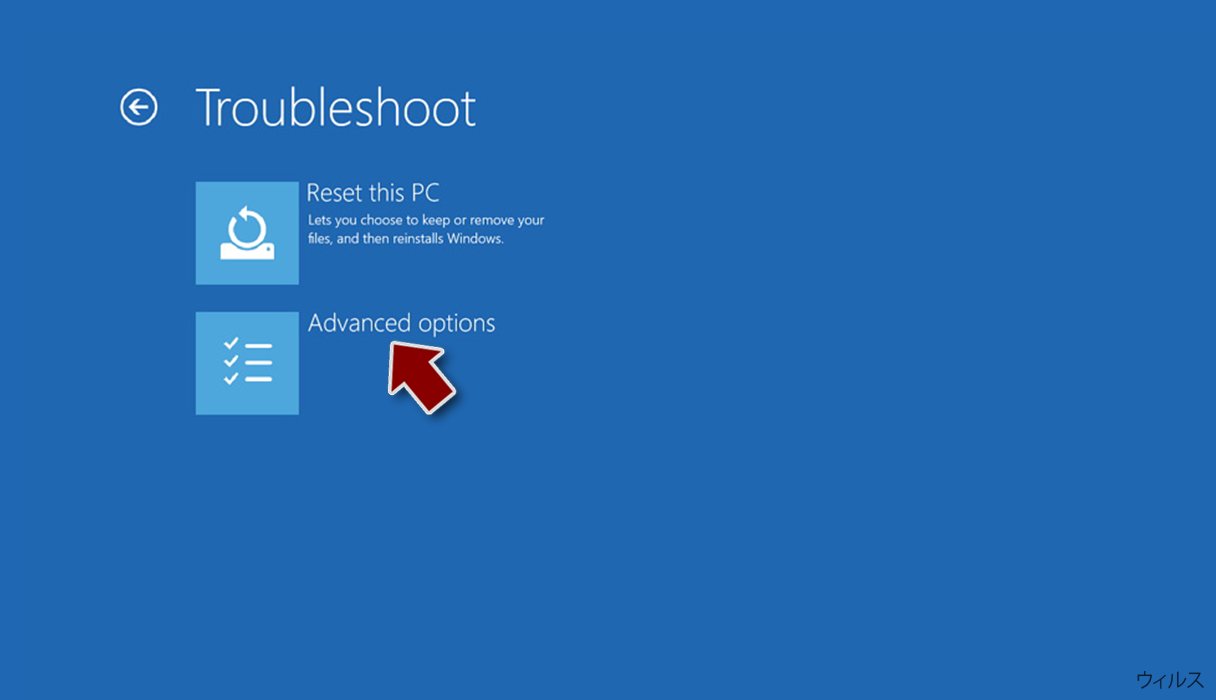

- 詳細オプションに移動します。

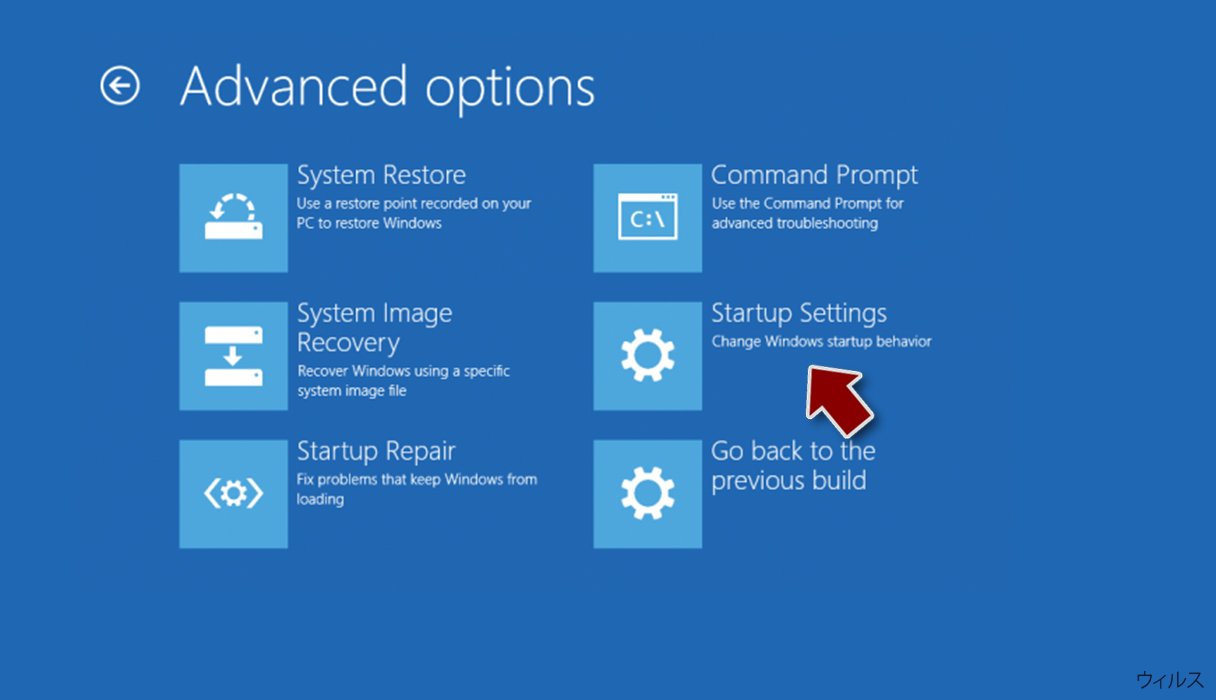

- スタートアップ設定を選択します。

- 再起動を押します。

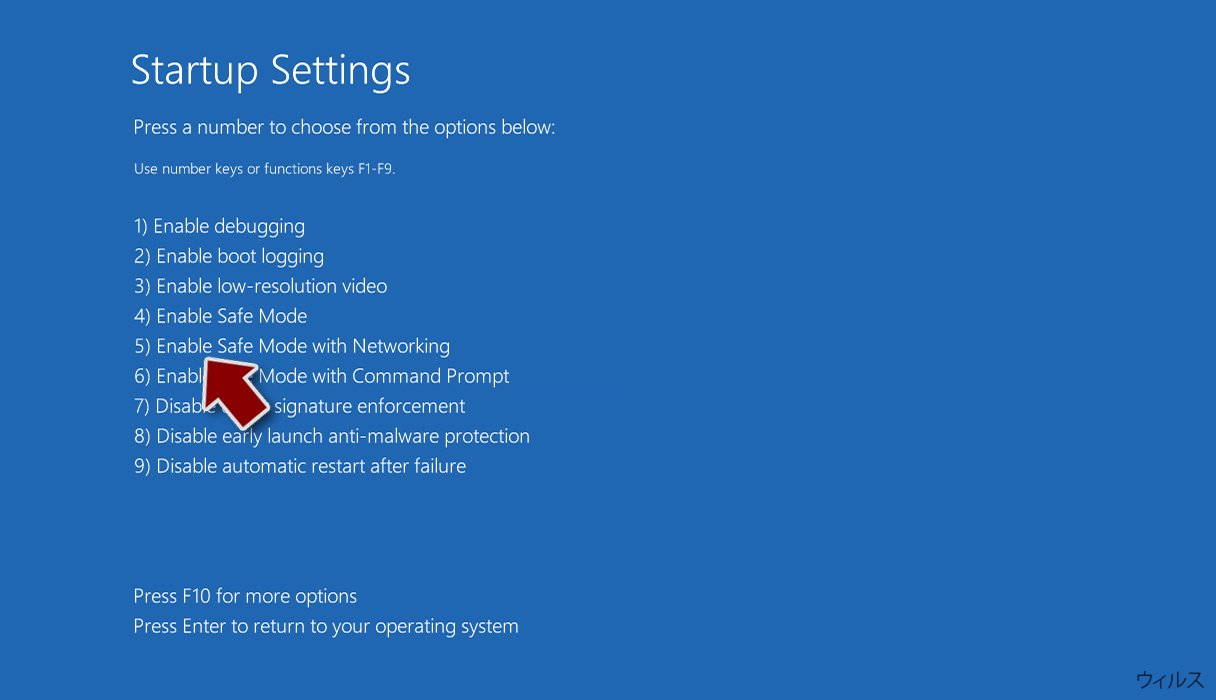

- ここで 5 を押すか、5) セーフモードとネットワークを有効にするをクリックします。

ステップ 2. 怪しいプロセスをシャットダウンする

Windows タスクマネージャーはバックグラウンドで稼働しているプロセスをすべて表示できる便利なツールです。マルウェアがプロセスを実行している場合は、それをシャットダウンしなければなりません:

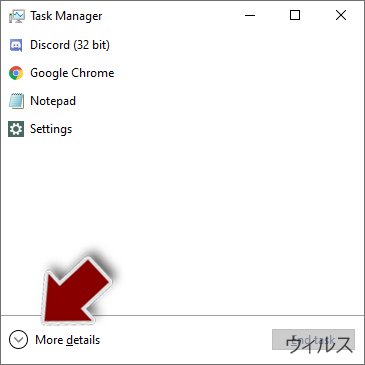

- キーボードの Ctrl + Shift + Esc を押して Windows タスクマネージャーを開きます。

- 詳細をクリックします。

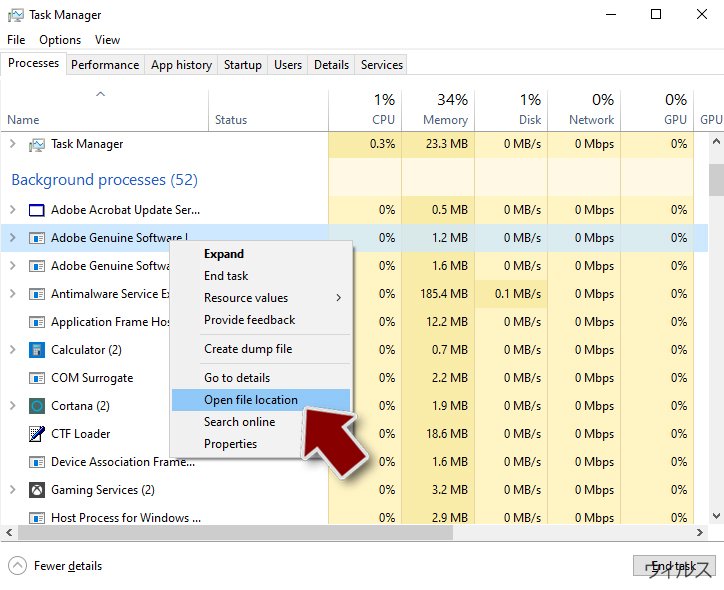

- バックグラウンドプロセスセクションまでスクロールダウンし、怪しいものを探します。

- 右クリックしてファイルの場所を開くを選択します。

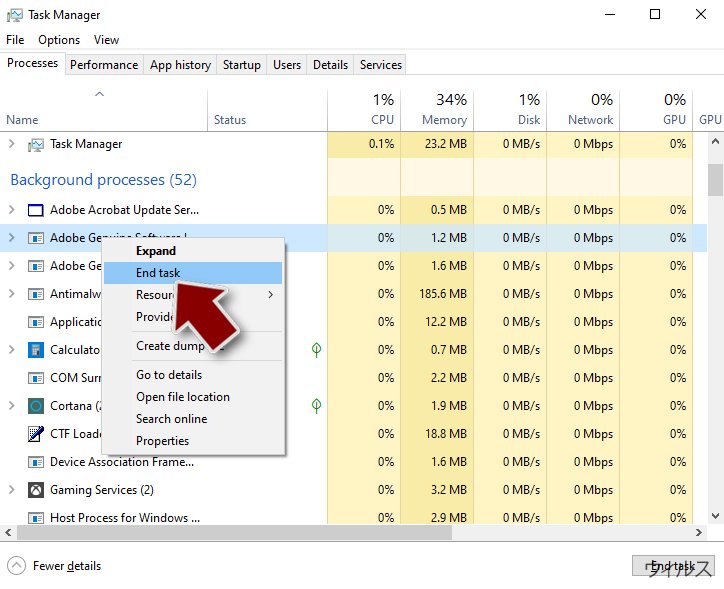

- プロセスに戻り、右クリックしてタスクの終了を選択します。

- 有害なフォルダのコンテンツを削除します。

ステップ 3. プログラムスタートアップをチェックする

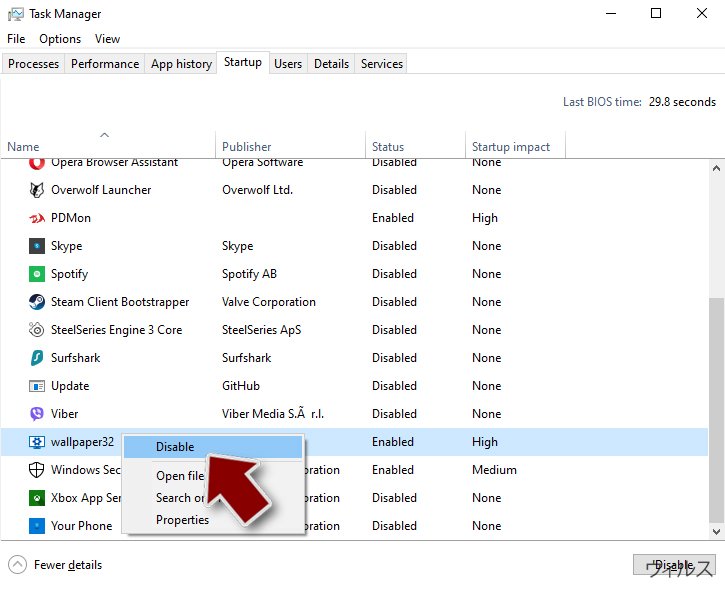

- キーボードで Ctrl + Shift + Esc を押して Windows タスクマネージャーを開きます。

- スタートアップタブに移動します。

- 怪しいプログラムの上で右クリックして無効化を選択します。

ステップ 4. ウィルスファイルを削除する

PC の中で、あちらこちらにマルウェア関連のファイルが見つかることがあります。以下はその見つけ方のヒントです:

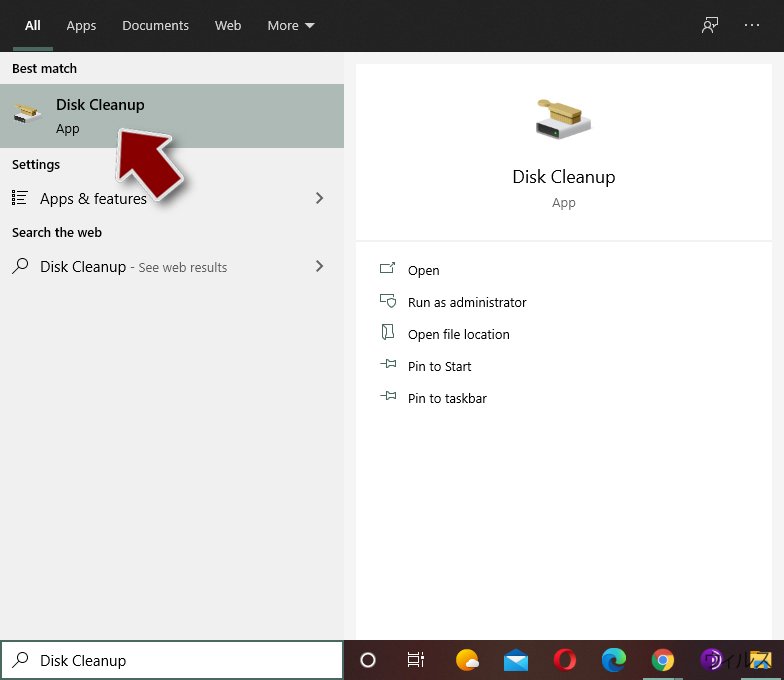

- Windows の検索ボックスにディスククリーンアップと入力して Enter を押します。

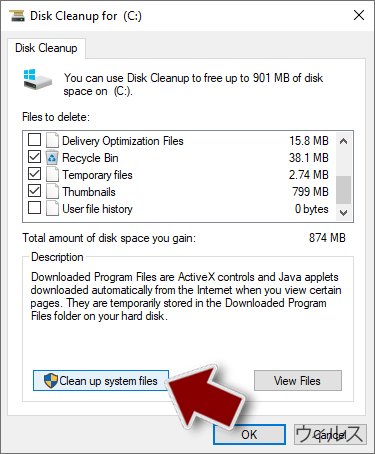

- クリーンアップするドライブを選択します (既定により C: がメインのドライブで、有害なファイルはここにありそうです)。

- 削除するファイルリストをスクロールして以下を選択します:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - システムファイルのクリーンアップを選択します。

- 他にも以下のフォルダ内に隠れている有害なファイルを探してみてください (Windows 検索ボックスで以下のエントリを入力して Enter を押します):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

終了したら、PC を通常モードで再起動します。

System Restore を使用して TeslaCrypt を削除

-

手順 1: Safe Mode with Command Prompt へコンピュータを再起動

Windows 7 / Vista / XP- Start → Shutdown → Restart → OK をクリック.

- コンピュータがアクティブ状態になったら、 Advanced Boot Options ウィンドウが表示されるまで、 F8 を何度か押下します。

-

リストから Command Prompt を選択

Windows 10 / Windows 8- Windows ログイン画面で Power ボタンを押下します。 その後、キーボードの Shift を押し続け、 Restart をクリックします。.

- ここで、 Troubleshoot → Advanced options → Startup Settings を選択し、最後に Restart を押下します。

-

コンピュータがアクティブ状態になったら、 Startup Settings ウィンドウの Enable Safe Mode with Command Prompt を選択します。

-

手順 2: システムファイルと設定の復元

-

Command Prompt ウィンドウが表示されたら、 cd restore を入力し Enter をクリックします。

-

ここで rstrui.exe を入力し、もう一度 Enter を押下します。.

-

新しいウィンドウが表示されたら、 Next をクリックし、TeslaCrypt が侵入する前の復元ポイントを選択します。選択後、 Next をクリックします。

-

ここで Yes をクリックし、システムの復元を開始します。

-

Command Prompt ウィンドウが表示されたら、 cd restore を入力し Enter をクリックします。

最後に、クリプト・ランサムウェアから身を守るよう、常に気をつけてください。TeslaCrypt やその他のランサムウェアからコンピュータを守るためには、 FortectIntego や SpyHunter 5Combo Cleaner 、 Malwarebytes などの評価が高いアンチスパイウェアを使用してください

あなたにおすすめ

政府のスパイ行為を許してはいけません

政府は利用者のデータの追跡あるいは市民へのスパイ行為に関しては多くの問題を抱えています。そこで、このことを考慮に入れて、怪しい情報収集の行いについて学びましょう。インターネット上では完全匿名にすることにより、迷惑な政府系の追跡行為を避けましょう。

オンラインにアクセスするために違うロケーションを選択し、特定のコンテンツ制限もなく、オンラインに接続して欲しいものにアクセスする時、別の場所を選択することができます。 Private Internet Access VPN を使用すると、ハッキングされるリスクがなく、簡単にインターネット接続をお楽しみいただけます。

政府の他の迷惑な当事者によりアクセス可能な情報をコントロールし、スパイ行為を受けずにオンラインサーフィンをお楽しみください。不法行為に関与しておらず、また自分のサービス、プラットフォームのセレクションを信頼していたとしても、自分自身の安全性を常に疑い、 VPN サービスを使用して予防的措置を講じておきましょう。

マルウェアの攻撃に遭った場合に備えて、バックアップファイルを作りましょう

コンピュータを使用していると、サイバー感染や自分のうっかりミスによりいろいろなものを失くして困ることがあります。マルウェアによって生じるソフトウェアの問題や暗号化による直接的なデータの損失から端末の問題や恒久的なダメージに繋がる恐れがあります。そんな時に適切な 最新のバックアップ があれば、そのような場面に遭遇しても簡単に元通りに回復して仕事に戻れます。

端末に何か変更を加えたらバックアップを取っておけば、マルウェアが何かを変更したり端末の問題が原因でデータの破壊やパフォーマンスの低下が発生した時点に戻すことができるため、バックアップの作成は不可欠です。元に戻せる機能を利用して、日常の、あるいは毎週ごとの習慣としてバックアップを取るようにしましょう。

なにか重要なドキュメントやプロジェクトの前のバージョンを取ってあれば、ストレスや障害も防げます。マルウェアが突如として現れた場合に大変便利です。システム復元には Data Recovery Pro をぜひご利用ください。